OpenFlow 1.3.1の相互接続検証ネットワーク上で実アクセスを提供:Interop Tokyo 2013レポート

幕張メッセで6月12日から14日にかけて開催されている「Interop Tokyo 2013」。そのShowNetで、Software Defined Networks(SDN)に関する意欲的な取り組みがいくつか行われている。

幕張メッセで6月12日から14日にかけて開催されている「Interop Tokyo 2013」。そのShowNetで、Software Defined Networks(SDN)に関する意欲的な取り組みがいくつか行われている。

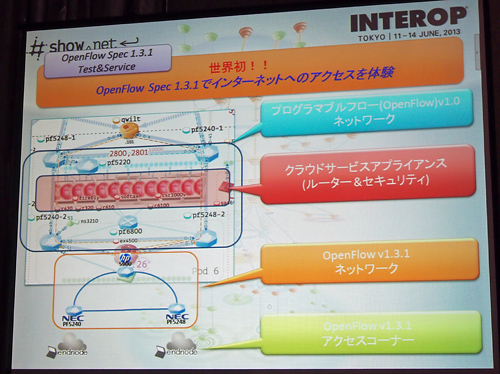

中でも世界初のライブデモンストレーションが、異機種混在環境でOpenFlow 1.3/1.3.1の相互接続性を検証するとともに、来場者にインターネットアクセスを提供する試みだ。SDN ShowCaseにほど近い「POD6」では、NECのプログラマブルフローコントローラ「PF6800」とプログラマブルフロースイッチ「PF5240」「PF5248」、日本ヒューレット・パッカードのスイッチ「HP5900」、さらに疑似エミュレーションテスタとして、イクシアコミュニケーションズの「Optixia XM2」と東陽テクニカが提供するSpirentの「Test Center」を用いて、OpenFlow 1.3.1の相互接続性の検証を行っている。

2012年5月に公開されたOpenFlow 1.3は、それまでの仕様に比べ、メッセージタイプなどに変更が加わっている。今回の検証では、コントローラとスイッチの接続が可能か、定められたメッセージが返ってくるかといった基本的な部分に加え、コントロールプレーンとデータプレーンの双方について、トポロジ検証や新たなフローエントリの追加がきちんと処理されるかといった部分に踏み込んでテストを行っているという。

米国でもほぼ同時期に「PlugFest」において相互接続性の検証が行われているが、ShowNetではテスト環境での検証だけでなく、実際にその上でトラフィックを流し、出展者を収容している点が異なる。このネットワーク上には、各種サービスを提供するバーチャルアプライアンスも構築されているという。

また、SDNを使って疑わしいトラフィックをセキュリティ機器に導き、詳しく検査する取り組みも行われている。「これまで、攻撃トラフィックをうまくセキュリティ機器に導く方法がなかなかなかった」(NOCメンバー)のを、SDNで解決しようという試みだ。

ShowNetを流れるトラフィックを監視し、攻撃と思われるトラフィックがあればタップを用いてスプリット(分波)して、OpenFlowコントローラ(情報通信研究機構の「RISE」)でフォーティネットやファイアアイのセキュリティ機器に導く。そして、実際に攻撃が検出されると、NICTのセキュリティ分析システム「NIRVANA改」で警告を表示するという仕組みだ。

これまでの検証を通して、SDNでは「これまでとは異なったオペレーションが求められることが分かってきた。今後5年くらいかけて、新しいオペレーションスタイルを構築していくことになるだろう」(NOCメンバー)という。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

ShowNetの「汚れた無線LAN、クリーンアップ大作戦」

ShowNetの「汚れた無線LAN、クリーンアップ大作戦」

「Interop Tokyo 2013」会場の無線電場状況が強烈に「汚い」環境で、いかに良い品質の通信を実現するか。その方策と実験の内容を速報する。- NICT、サイバー攻撃を可視化し表示する「NIRVANA改」