フォーティネットがサンドボックス製品を投入、標的型攻撃対策の一環に:ふるいを掛けた上で解析し、時間を短縮

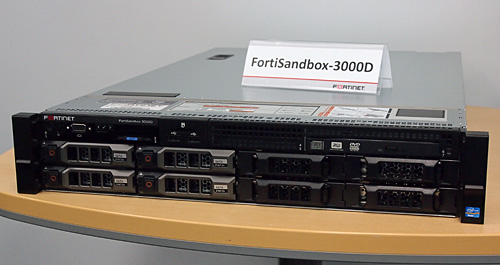

ォーティネットジャパンは2014年1月29日、標的型攻撃対策を支援するソリューションの一部として、サンドボックス機能に特化したセキュリティアプライアンス製品「FortiSandbox-3000D」を発表した。

フォーティネットジャパンは2014年1月29日、標的型攻撃対策を支援するソリューションの一部として、サンドボックス機能に特化したセキュリティアプライアンス製品「FortiSandbox-3000D」を発表した。参考価格は2512万6000円。

FortiSandbox-3000Dは、不審なファイルを仮想環境上で実行し、その挙動を見てマルウェアかどうかを判断する、いわゆるサンドボックス解析機能を提供する。解析により得られたマルウェア本体の特徴や配布元、通信先といった情報はフォーティネット側にフィードバックされ、新たなシグネチャとしてアップデートされる仕組みだ。

特徴は、1台でメールやWebなど複数のプロトコルに対応していること。また、アンチマルウェア機能や実行前の解析(コードエミュレーション)によってある程度ふるいを掛けた上で、より疑わしいファイルについてのみサンドボックス解析を実行することもポイントだ。これにより、シグネチャベースでは検出が困難な攻撃を検出しつつ、解析に時間を要するという従来のサンドボックス製品の弱点を補い、短時間でマルウェア解析を行えるという。

フォーティネットはこれまで、ファイアウォールやVPN、アンチマルウェア機能に加え、アプリケーション可視化機能を統合したUTM/次世代ファイアウォール製品「FortiGate」シリーズを提供してきた。このFortiGateが「防御の最前線」を形作る一方で、FortiSandbox-3000Dは、ゼロデイ脆弱性などを悪用し、シグネチャだけでは検出が困難な攻撃を解析し、防御を補完する役割を担う。そして「より迅速なレスポンスにつなげる支援をする。互いに情報を補完し、学習していく」(米フォーティネット グローバル セキュリティ ストラテジストのデレク・マンキー氏)。

ちなみにFortiGate自体も、最新の専用OS「FortiOS 5.0」でサンドボックス機能を実装したが、「FortiGateが提供する解析機能はクラウドベース。コアテクノロジは共通だが、FortiSandbox-3000Dはローカルでの解析に特化しており、主にエンタープライズ向けだ」(マンキー氏)という。

マンキー氏は、サンドボックス解析機能はあくまで、標的型攻撃対策を構成する要素の1つに過ぎないとも指摘した。「サンドボックスだけで全てに対応できるわけではない。まずはUTM/次世代ファイアウォールによる脅威の緩和が重要だ。それに、サンドボックス、フォレンジックや解析なども含めたインシデントレスポンスからなる3ステップの対抗策を推奨したい」(同氏)。

Copyright © ITmedia, Inc. All Rights Reserved.