2015年、セキュリティ業界に激震をもたらした「標的型攻撃」を振り返る:特集:セキュリティリポート裏話(3)(1/2 ページ)

2015年を振り返って、サイバーセキュリティの観点で最も大きなインパクトを残した事件は何かと尋ねられたならば、やはり「標的型攻撃」になるのではないでしょうか。公開された報告書やブログを元に、あらためて何が問題だったか、対策は何かを振り返ります。

2015年を振り返って、サイバーセキュリティの観点で最も大きなインパクトを残した事件は何かと尋ねられたならば、やはり「標的型攻撃」になるのではないでしょうか。2015年6月に発覚した日本年金機構に対する標的型攻撃では、組織内の複数の端末がマルウエアに感染し、最終的には約125万件に及ぶ個人情報が漏えいする結果となりました。またこの事件を機に、東京商工会議所や石油連盟、早稲田大学といった他の複数の組織も同様の攻撃を受けていたことが明らかになっています。

日本年金機構における事件の経緯については、2015年8月下旬に以下の3つの報告書が公開されています。いつ、どのような経緯で端末がマルウエアに感染し、外部への不審な通信が発生したのかという事実関係に加え、共有ファイルサーバーの運用管理体制やセキュリティインシデントに備えた組織がどのようになっていたのかが説明されており、今後の対策を検討する上で参考になる内容となっています。

| 発行元 | 報告書 |

|---|---|

| 日本年金機構 | 不正アクセスによる情報流出事案に関する調査結果報告(http://www.nenkin.go.jp/oshirase/press/2015/201508/20150820-02.files/press0820.pdf) |

| サイバーセキュリティ戦略本部 | 日本年金機構における個人情報流出事案に関する原因究明調査結果(http://www.nisc.go.jp/active/kihon/pdf/incident_report.pdf) |

| 日本年金機構における不正アクセスによる情報流出事案検証委員会(厚生労働省) | 検証報告書(http://www.mhlw.go.jp/kinkyu/dl/houdouhappyou_150821-02.pdf) |

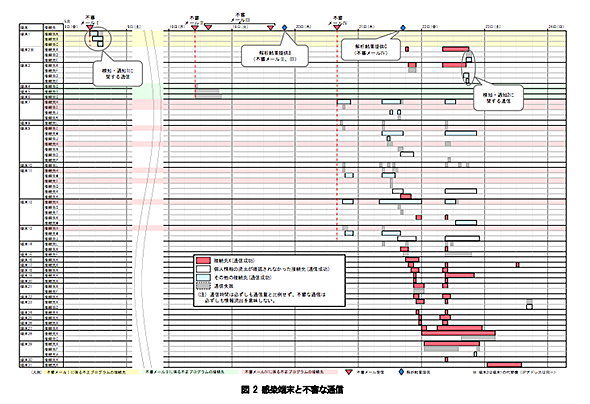

これらの報告書にもある通り、日本年金機構に対する標的型攻撃では、5月8日以降、大きく四回に分けて添付ファイル付きのメール、あるいはファイルをダウンロードさせる外部のURLが記されたメールが送り込まれました。一部は内閣サイバーセキュリティセンター(NISC)からの通知によって端末をネットワークから切り離したり、不審な通信先URLをフィルタリングすることにより対処できていたといいます。また、一連の攻撃に先立つ4月22日には厚生労働省に対しても類似の手口で標的型攻撃が行われましたが、これもNISCからの検知を受け、外部への通信をブロックすることで対処していたそうです。

報告書を読むと、このように侵入の兆しを検知できたケースがありながら、たび重なる波状攻撃によって内部端末への感染を許してしまったことが伺えます(特にNISCの報告書に詳しく書かれています)。もし、5月20日に送られてきた情報漏えいにつながったメールを開かなかったり、外部への通信をブロックしていたとしても、また別の攻撃メールが送りつけられてきた可能性は高いと言えそうです。また、感染後のシステム内への横展開、外部への情報送信といった行動が短期間に行われていたことも目立ちます。

一連の報告書からはまた、日本年金機構におけるシステム運用体制や情報取り扱い体制にいくつかの課題があったことが見て取れます。この部分は厚労省検証委員会の報告書に詳しいのですが、セキュリティポリシーや組織面では、

- 個人情報は原則的に共有ファイルサーバーに保管せず、例外的に保管する場合はパスワードで保護するというルールがあったが、実際の業務と乖離し、有名無実化していた

- 最高情報セキュリティ責任者などの体制は構築していたが、「形だけの体制」に過ぎず、実際にリーダーシップをとって対応できる体制になっていなかった。外部専門家にアドバイスを求める体制もなかった

- CSIRTが設けられておらず、具体的な対処を定めたマニュアルや厚生労働省との緊急連絡体制も定められていなかった

- 運用委託会社との契約でも、インシデント発生時の緊急対応に関し、具体的なサービス内容の合意はなかった

- 機構内部だけでなく、運用委託会社、セキュリティソフト会社との間で情報共有ができていなかった。5月8日の時点で、情報セキュリティ部門の担当者が「標的型攻撃ではないか」という疑いを持っていたが、それが組織として共有されなかった

といった事柄が指摘されています。加えて技術的には、不正侵入検知システム(IDS)や不正侵入防止システム(IPS)、メールゲートウェイにおけるウイルスチェック、端末におけるセキュリティ対策ソフト導入といった対策を講じてはいたものの、

- 共有フォルダには個人情報が漫然と平文のまま積み上げられ、一元的に管理されていなかった

- 昨年指摘されていた既知の脆弱性を突かれ、機構LANシステム内のディレクトリサーバーの管理者権限の窃取を許してしまった

- 機構LANシステムの端末における管理者IDとパスワードが全て同一であった

- メールおよびインターネットアクセスのログは収集していたが、モニタリングは常時行っていたわけではなかった

などの問題がありました。

このように一連の報告書には「他山の石」とできる指摘が多く含まれています。今後対策に取り組む場合には、これらの項目をつぶしているかどうかを一つの目安にできると言ってもいいほどです。

さらに日本年金機構は2015年12月9日に、標的型攻撃に起因する情報漏えい事件を受けた「業務改善計画」をまとめ、公表しています。

この改善案では組織改革や人事改革に加え、システム面では「年金個人情報を取り扱う領域を基幹システムに限定」するとともに、機構LANシステムもインターネットからは切り離した環境とし、「パッチの適用」「管理者権限IDとパスワードの個別化、適切な管理」といった対策を取ることを明記しています。また年金個人情報を扱う際には、専用の端末からのみアクセスするようにし、この端末では「生体認証」と「未知のウイルス対策」を導入することでセキュリティを高めるとしています。

同時に組織面では、組織トップである理事長を本部長とした「情報管理対策本部」を設け、その下に「情報管理対策室」を置くなど体制を強化。セキュリティインシデント対応に当たる専門組織として「機構CSIRT」も設置しました。併せてセキュリティポリシーを実効性ある内容に改訂し、セキュリティ事故時の対処を具体的に記した「情報セキュリティインシデント対処手順書」も規定することとしました。定期的な監査と全職員に対するセキュリティ研修も含まれるなど、多くの対策が盛り込まれています。

【関連リンク】

日本年金機構 業務改善計画(PDFファイル)

http://www.nenkin.go.jp/oshirase/press/2015/201512/1209.files/1209.pdf

「入口」と「出口」意外にも着目すべきポイントが

日本年金機構の他、複数の国内の組織・企業をターゲットにした一連の標的型攻撃に使われたマルウエアは「Emdivi」と呼ばれています。セキュリティ企業のカスペルスキーによれば、「IceFog」や「DarkHotel」といった他の標的型攻撃キャンペーンとは異なり、明確に日本の組織や企業をターゲットにしていることが特徴です。同社の調査によると、Emdiviに感染した端末を操るC&Cサーバーの設置場所も、また感染ホストと見られる通信元IPアドレスも、その大半が「JPドメイン」に分類されるといいます。

同社はEmdiviを用いた標的型攻撃キャンペーンを「Blue Termite」と名付け、追跡してきました。この攻撃に関するブログを執筆したカスペルスキー 情報セキュリティラボでマルウェアリサーチャーを務める石丸傑氏に、最近の挙動を聞いてみました。

【関連リンク】

APT「ブルーターマイト」:新たな手口で感染拡大

https://blog.kaspersky.co.jp/blue-termite-apt-targeting-japan/8412/

APT攻撃「ブルーターマイト」、猛威をふるい続ける

https://blog.kaspersky.co.jp/blue-termite-apt-targeting-japan-summary/8562/

先の日本年金機構や厚生労働省の報告書によると、大きく四度にわたった標的型攻撃メールで送られてきたマルウエア検体の一部は、運用委託会社を通じてセキュリティソフト会社に提供され、解析を受けています。このうち最初の5月8日に感染したマルウエアは、解析の結果、「『トロイの木馬』タイプで、特定のサイトにファイルを取得しにいくものであること、従って感染端末から情報を発信することはない」という報告を受けたそうです。しかし実際の結果は大きく異なりました。一体何が見落とされていたのでしょうか?

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

「貴組織にマルウエアに感染したホストがあるようです」とメールを受け取ったら?

「貴組織にマルウエアに感染したホストがあるようです」とメールを受け取ったら?

日本ネットワークセキュリティ協会(JNSA)が2015年6月25日に行った「緊急時事ワークショップ〜他人事ではない、サイバー攻撃を受けた組織の選択肢」と題するパネルディスカッションでは、水際でマルウエア感染を防ぐことだけに専念するのではなく、事後の対応にも目を配る必要があるという前提で、必要な取り組みが議論された。 日本年金機構が標的型攻撃を受ける――これは対岸の火事ではない?

日本年金機構が標的型攻撃を受ける――これは対岸の火事ではない?

また大きな事件が起きてしまいました。しかしこれは日本年金機構の問題だけではなさそうです。そして無線LAN乗っ取りで逮捕者が。これも大きな事件のきっかけにすぎませんでした……。