セキュリティ業界は、医療業界のアプローチ「プレシジョンメディシン」に学べ:RSA Conference 2017 Asia Pacific & Japan レポート(1/3 ページ)

セキュリティ業界は、患者個人単位の遺伝情報や環境情報に応じて適した治療法を提供する「プレシジョンメディシン」から多くのことを学べる──。RSA Conference 2017 Asia Pacific & Japanの基調講演、でRSAプレジデントのガイ氏が提言した「この先の考え方」とは。

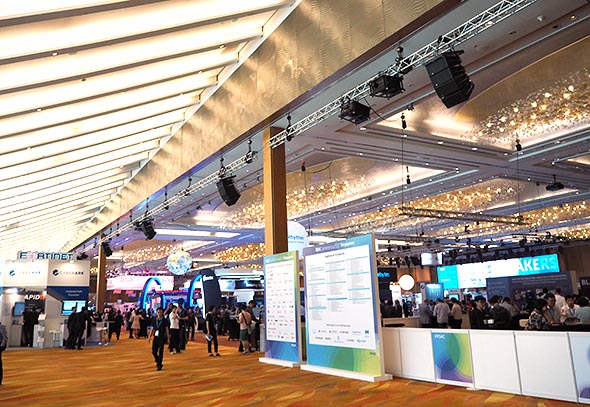

2017年7月26日から28日まで、シンガポールで「RSA Conference 2017 Asia Pacific & Japan」が開催された。シンガポールでの開催は今回で5回目となり、約6500人以上の登録者があったという。

RSA Conference 2017 Asia Pacific & Japanでは、RSAのプレジデントを務めるロヒト・ガイ氏が初日の基調講演に登壇。医療業界では、特定の症状を抑えることを目的とした「万人向けの汎用薬」から、患者個人の体質や遺伝情報、ライフスタイルに合わせた「プレシジョンメディシン(精密医療)」へアプローチを変えることで、新たに多くの人を救い始めている実態に触れ、以下のように述べた。

「この医療業界の潮流と同様に、セキュリティ業界も、脅威に入り込まれないことを目的にした“汎用のセキュリティ対策”から、個々の企業のビジネスコンテキストに沿ってリスクを管理する“ビジネスドリブンセキュリティ”に考え方を変えていく必要がある」(ガイ氏)

あらためて強調するまでもなく、サイバー犯罪や脅威は増加の一途をたどっている。今やIT(Information Technology:情報技術)だけではなく、OT(Operation Technology:運用技術)やICS(Industrial Control System:産業制御システム)、あるいはコネクテッドカーや家電など、あらゆるモノ(Things)がネットワークにつながり、ソフトウェアで制御されるようになっている。当然、それらの全てにセキュリティリスクがあり、脅威が及ぶ可能性がある。

例えば、コネクテッドカーや自動運転などの技術進化が著しい自動車。ガイ氏によると、メルセデス・ベンツの最上位車種であるSクラスを制御するコンピュータは、Mac OS X Tiger(10.4)よりも多い、1億行ものコードで書かれたプログラムが走っているという。「そこには、さまざまな脆弱(ぜいじゃく)性が潜んでいる可能性が非常に高い。もちろん自動車だけでなく、攻撃対象は指数関数的に増大している」と警鐘を鳴らす。

それと同時に、これらのモノは、欧州連合(EU)による「GDPR(General Data Protection Regulation:EU一般データ保護規則)」や「中国サイバーセキュリティ法」といった、新しい法規制への対応も求められることにもなる。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

早急に備えておくべき「7つ」の新しいサイバー脅威

早急に備えておくべき「7つ」の新しいサイバー脅威

米国のセキュリティ機関 SANS Instituteのリサーチャーが、RSA Conference 2017の基調講演で「今後備えるべき、新たな攻撃と脅威」を解説。「7つ」の新しい攻撃/脅威に早急に備えよと提言した。 ITがBT(Business Technology)となる時代に必須なのは「セキュリティ」

ITがBT(Business Technology)となる時代に必須なのは「セキュリティ」

2017年2月14日から米国サンフランシスコで「RSA Conference 2017」が開催されている。基調講演は、サイバーセキュリティがテクノロジーだけでなく、ビジネスや政治にまで影響を及ぼしている事実を背景にした内容となった。 EMC、標的型サイバー攻撃対策の統合ツール「RSA NetWitness Suite」を投入

EMC、標的型サイバー攻撃対策の統合ツール「RSA NetWitness Suite」を投入

EMCジャパンが、標的型サイバー攻撃の統合対策ツール「RSA NetWitness Suite」の提供を開始した。サイバー攻撃の早期検知や分析、インシデント管理などの各種セキュリティ対策ツールを用意する。 鍵は「可視化」──RSAが推進する「ビジネスドリブンセキュリティ」の狙い

鍵は「可視化」──RSAが推進する「ビジネスドリブンセキュリティ」の狙い

RSAが同社の年次イベント「RSA Conference 2017」で幾つかの製品の機能強化を発表。コンセプトとして示した「ビジネスドリブンセキュリティ」の意図を軸に、キーパーソンが企業の重要課題として今後推進すべきセキュリティ対策の方向性を提言した。 RSA、企業向け認証システムで「リスクベース認証」を強化

RSA、企業向け認証システムで「リスクベース認証」を強化

RSAの企業向け認証システム「RSA SecurID Access」の「リスクベース認証機能」が強化。これまでのスタティック分析だけでなく「ダイナミック分析」も組み合わせることで判定精度を向上。ユーザー利便性も高められた。