2020年、サーバ証明書はどう変わる? DigiCert担当者に聞いてみた:セキュリティ・アディッショナルタイム(40)

DigiCertが2020年1月に年次カンファレンス「DigiCert 2020 Security Summit」を開催。DigiCert、そしてWebブラウザのベンダーや電子証明書発行サービスを提供する事業者からなる業界団体であるCA/Browser Forumの取り組みを聞いた。

今、WebサイトのHTTPS化が進んでいる。HTTPのままのサイトを「Google Chrome」「Mozilla Firefox」「Apple Safari」といった主要なWebブラウザで表示すると「保護されていない通信です」「安全ではありません」と表示されるようになったこともあって、一足先に進んでいた米国はもちろん、日本も含めグローバルで7〜8割に達する状況だ(参考)。

にもかかわらず、フィッシング詐欺は相変わらず横行している。ECサイトや通信事業者のサポートを装うなど、ソーシャルエンジニアリングを悪用してフィッシングサイトに誘導する手口は減る気配を見せない。

ふた昔前のように、WebサイトがHTTPS化されて、Webブラウザ上に鍵のアイコンが表示されているからといって、安心できる時代ではなくなってしまった。サイバー犯罪者側も無料のWebサーバ証明書サービスを利用して、手軽にサイトをHTTPS化できるからだ。確かに通信は暗号化されるが、それは、通信相手が意図した通りの正しい相手であることを保証するわけではない。

DigiCertの事業開発担当シニアディレクター、Dean Coclin氏は、2020年1月に開催した年次カンファレンス「DigiCert 2020 Security Summit」のセッションの中で、次のように話した。

「デバイスの多様化やクラウドコンピューティングの普及を背景に、『プライバシーをどう保つか』が重要な課題になっている。Webの匿名性は重要なことだが、一方で『取引しているのが正しい相手か』『ネットワークに加わってきたIoTデバイスは正しいものか』を確かめるのが困難になっており、サイバー犯罪者はこの状況を悪用している」

こうした事態に対し、DigiCertは、そしてWebブラウザのベンダーや電子証明書発行サービスを提供する事業者からなる業界団体であるCA/Browser Forumはどのように取り組もうとしているのだろうか。Coclin氏に尋ねた。

次々と変化しているWebブラウザの表示

Webサーバ証明書には3つの種類がある。認証レベルの簡単な順に、「ドメイン認証(DV)」「企業認証(OV)」、そして「EV」だ。

このうちEVサーバ証明書は、フィッシング詐欺の被害が増加してきたことを背景に登場した、より信頼性の高い証明書で、証明書発行先の組織・団体の実在性を確認するなど厳密な手続きに沿って発行される。またWebブラウザ側もEV証明書を導入したWebサイトについては、通常の鍵マークに加えアドレスバーを緑色にして表示し、ユーザーに安全なサイトであることを知らせる仕組みだった。

「EVサーバ証明書の仕組みや鍵マークは、5年前には良い取り組みだった。しかし、もはやそうとはいえない。サイバー犯罪者もこれらの仕組みに『タダ乗り』している。そしてWebブラウザのベンダーと、証明書を発行する認証局側が協調してより良い仕組みを整えるとともに、その取り組みについてコンシューマーに啓蒙(けいもう)していくことが重要だ」(Coclin氏)

例えば今、「Microsoft SmartScreen」「Google SafeBrowser」のように、フィッシングサイトをフィルタリングする機能がWebブラウザに実装されるようになっており、これらを活用することも一つの手だ。ただ「最近では悪意あるサイトも、ほんの1〜2日だけ立ち上がって情報や金銭を詐取しては次のサイトを用意するといった具合に素早く動くため、より多くの情報を見て精査していかなければならないだろう」とCoclin氏は述べた。

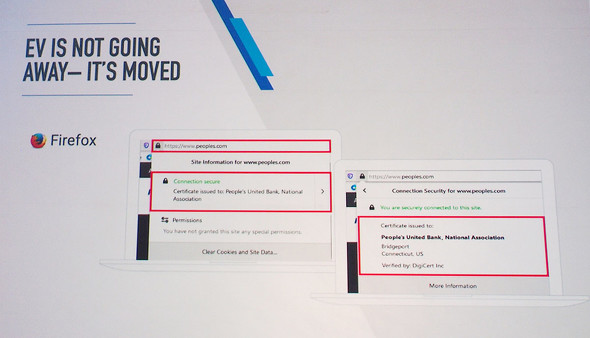

EVサーバ証明書については2019年、ChromeやFirefoxといった複数のWebブラウザで表示が変更された。アドレスバーの先頭に表示されていた組織名がなくなり、鍵マークをクリックすることではじめて、「その証明書がどの組織に対して発行されたか」(エンティティ)やロケーションといった詳細情報が表示されるように変更されている。Coclin氏は「こうした表示方法の変更について、コンシューマーに広く知らせていくことが重要だ」とした。

また、HTTPサイトの表示方法もどんどん変化している。HTTPS化が急速に進んでいる理由をCoclin氏は、「Webサイトが増えたから? そうではない。主にWebブラウザ側の取り組みにより、自社サイトが『安全ではありません』と表示されるようになった。このままではユーザーがアクセスしなくなってしまうと考えたため、多くのサービスがHTTPS化している」とした。「Let's Encrypt」の登場によって、電子証明書を無料で入手できるようになったことも大きな要因だろう。

既に「このサイトは安全ではありません」と文字で表示されるだけではなく、鍵マークに赤線が引かれるなど、ユーザーへの注意喚起が目立っているが、今後もその取り組みは進む予定だ。アドレスバーが赤色で表示されたり、アドレスバーではなくポップアップウィンドウで「このサイトは安全ではありません」と警告が表示されたりと、警告のステップが上がっていく予定だという。

「世界のどの国に行っても、赤字に大きな文字で記された交通標識を見れば『止まれ』を意味し、ブレーキを踏むだろう。これと同じように、ユニバーサルに理解できるユニバーサルなサインが必要だ。同時にそれをユーザーに伝えていく努力が必要だ」(Coclin氏)

Webやメールの信頼を成り立たせるために提案されている新たな取り組み

Coclin氏によると、EVサーバ証明書については、さらなる拡張・改善が検討されているという。具体的には、下記4つの方法が候補に上がっており、2020年6月ごろに実装される見込みという。

- 登記情報など公的なデータベースに基づいて、「その企業が何カ月前から活動していたか」という実績を確認する

- ホワイトリストを作成する

- DNSの設定に、第三者が勝手にサーバ証明書を発行できないようにするCAA(Certification Authority Authorization)レコードを追加する

- 証明書情報の中に対象企業のトレードマークを追加する

Coclin氏は特に「コンシューマーにとって分かりやすいことからトレードマークを追加する方法と、CAAレコードを活用する方法が気に入っている」とした。

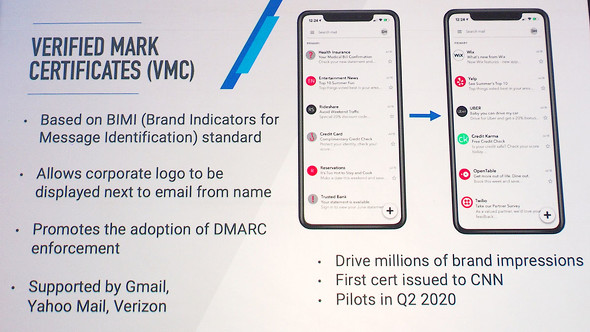

またDigiCertでは、Webサイトだけではなく、電子メールの送信元確認を支援する「Verified Mark Certificate」(VMC)という新しいタイプの証明書の発行も進めている。Brand Indicators for Message Identification(BIMI)標準に沿ったもので、送り主の信頼性を確認できるようにする送信ドメイン認証技術「DMARC」の情報を利用している。そのメールが“なりすまし”ではないこととともに、送信組織に関連したブランドマークやロゴをメーラー上に表示する仕組みだ。DigiCertは既に、米国のニュースチャンネルCNNに対し、VMC証明書を発行しており、2020年第2四半期からパイロットプログラムを開始する計画だという。

「『セキュリティ強化のため』という目的ではDMARC対応の予算がなかなか下りないかもしれないが、『マーケティング促進に役立つ』と言えば話が進めやすくなるのではないか」(Coclin氏)

一方CA/Browser Forumでは、証明書発行期間の短期化を目指す動きも提案された。かつての3年から2019年には2年に短縮された。これを、1年、さらには90日へと短縮することで、セキュリティを高めることが狙いだ。この動きに対しDigiCertは「その時点では」反対を唱えた。Coclin氏によると、セキュリティを考えると短期化すべきというビジョンは同じだが、「今の時点ではまだ、準備が整っていない企業が多過ぎる。導入してもかえって混乱を招くのではないか」と考えたことが理由だという(参考)。

証明書の有効期限を短縮することも一つの手だが、やみくもに進めては証明書差し替え作業の際にミスが生じるなど、正常なアクセスに支障を来す恐れもある。これに対し、DigiCertでは「サーバ管理者の負担を減らす」という意味でも、証明書管理ライフサイクルの自動化といった動きを進めており、いずれ準備が整えば有効期限の短縮も可能だろうとした。

Coclin氏は、今やインフラとしての役割も担いつつあるWebを巡って、さまざまな取り組みが進んでいることを紹介した上で、最後に、インターネット上で安心してさまざまなやりとりや取引を進めるには「暗号化だけでは不十分だ。『ナイジェリアのどこかの誰か』ではなく、正しいエンティティに基づいてアイデンティティーを確認することが重要だ。暗号化とアイデンティティーが共に手を携えていかなければならない」と強調した。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

SSL/TLS証明書の「不正発行」を防ぐ多視点ドメイン検証、Let's Encryptが開始

SSL/TLS証明書の「不正発行」を防ぐ多視点ドメイン検証、Let's Encryptが開始

SSL/TLS向けのサーバ証明書を無料で発行している認証局「Let's Encrypt」は、BGPの乗っ取りのような攻撃に対抗するため、多視点ドメイン検証を開始した。証明書の不正発行につながる攻撃を抑え込む役に立つという。 【Windows 11対応】WindowsにOpenSSLをインストールして証明書を取り扱う(Ver. 1.1.1編)

【Windows 11対応】WindowsにOpenSSLをインストールして証明書を取り扱う(Ver. 1.1.1編)

電子証明書やSSL/TLSのための標準的なツールキット「OpenSSL」。だがWindows OSには標準でインストールされていない。Windows OSでOpenSSLを利用するのに必要なインストール手順と注意点を解説する。 【Windows 10対応】Windowsにインストールされている電子証明書を確認する(GUI編)

【Windows 10対応】Windowsにインストールされている電子証明書を確認する(GUI編)

Windowsのシステムのあちこちで使われている電子証明書。インストール済みの証明書をWindows標準のGUIツールで簡単に確認するには?