ゼロトラストとデータセキュリティ――「DLP」「IRM」とは何か:働き方改革時代の「ゼロトラスト」セキュリティ(16)

デジタルトラストを実現するための新たな情報セキュリティの在り方についてお届けする連載。今回は、ゼロトラストにおけるデータセキュリティについて解説する。

テレワークの常態化やクラウド利用の推進によって、企業や組織での働き方のデジタル化が進んでいます。世界全体でデジタル化が進む状況は、サイバー攻撃者にとって攻撃可能な機会の拡大につながっています。ネットワークやデバイスの脆弱(ぜいじゃく)性を悪用して内部ネットワークに侵入し、情報を持ち出すサイバースパイやデータを無効化するランサムウェアによる脅迫などの被害が日々報道されています。

昨今多くの企業が取り組みを進めている「ゼロトラスト」は、働き方のデジタル化によって変化したコンピュータネットワークの利用形態に合わせ、データを中心にデバイス、ネットワーク、アイデンティティー、サービス/アプリを可視化と分析、自動化と連携によって結び付ける、情報システム全体のセキュリティアーキテクチャです。

デジタルトラストを実現するための新たな情報セキュリティの在り方についてお届けする本連載『働き方改革時代の「ゼロトラスト」セキュリティ』。今回は、ゼロトラストにおけるデータそのもののセキュリティにフォーカスして解説します。

データの不正な取り扱いによって生じる情報漏えい

現在の情報システム環境では、機密情報がさまざまな形態で管理されています。

SaaSアプリケーション上に格納された経理データ、オンプレミスのデータベースに格納された顧客の個人情報、Excelファイルに記録された取引先の契約情報などです。とりわけ単体のファイルに記録された機密情報は、情報システム上で持ち回りがしやすく、メールへの添付や印刷、クラウドストレージへのアップロード、USBメモリへの転送など、データを開ける利用者なら簡単な操作で持ち出しが可能です。

不正の意図がない場合でも、企業の許可していないクラウドサービスへのアップロードや、持ち帰り業務のための私物PCへのコピーが情報漏えいのきっかけとなったケースは多々あります。また、内部不正のような明確な悪意を想定した場合に、通常業務における利便性との両立は非常に頭の痛い課題です。

ゼロトラストでは、動的な権限管理によって常にアクセスを制御する原則があります。ネットワークの場所に依存せず、データを保持しているアプリやサービスへのアクセスに対し、常に認証にかけてアクセスの許可を判断する仕組みがゼロトラストですが、データそのものの誤った取り扱いを防ぐ必要もあります。

適切な認証を介してデータにアクセスが許可された場合、データの不正な持ち出しを防ぐにはどのような方法があるのでしょうか。

データの誤った取り扱いを未然に防ぐDLP

機密情報を含んだファイルやデータの誤った取り扱いを防ぐ役割として「DLP:データ漏えい防止(Data Loss Prevention)」が従来、活用されています。DLPは業務で利用されるPCや社内システム、クラウドサービスに保管されたデータが意図せず、または内部不正によって外部に流出するのを防ぐ仕組みです。

PCに保存された機密情報が入ったデータをUSBメモリにコピーした、クラウドサービスに保管されているデータを別のクラウドに送信した、機密情報を開く権限のないPCにネットワーク経由で転送したなど、機密情報の漏えいが疑われる場面で、ファイルの内容から機密情報かどうかを検出し、データ転送の遮断や警告などを自動化するので、企業や組織からのデータ持ち出しの未然防止が可能です。

データの漏えいを水際で防止するDLPは、データ検知の場所によって次の3タイプに分けられます。

- エンドポイント型DLP

- ネットワーク型DLP

- クラウド型DLP

ゼロトラストでは、データへのアクセスそのものを動的な認証認可と最小権限アクセスによる制御が前提ですが、これらのDLPとの組み合わせにより、内部不正など悪意を持った意図的なデータの持ち出しの未然防止が可能になります。

エンドポイント型DLP

エンドポイント型DLPは、従業員が使用するPCにエージェントを導入するタイプのDLPです。導入されたエージェントがPC上で読み書きされるファイルを常時監視し、許可されないエリアへのファイルコピーや大量のデータ印刷、メールへの添付、USBメモリや外付けHDDなどへのファイルの書き出しなどが制御できます。

ネットワークに接続されていない状態でもPCでの不適切なデータの利用が未然に防止できるので、テレワークなどの環境でも活用が可能です。

ネットワーク型DLP

ネットワーク型DLPは、主にオフィスネットワーク内を流れるデータを監視し、許可されていないSaaSなどのクラウドサービスへのアップロードやメールによる転送などネットワークを介した不正なコピーを禁止します。PCにエージェントを導入する必要がないので、ネットワーク全体を対象としてデータの漏えいを防止する効果を期待できます。

クラウド型DLP

クラウド型DLPは、企業や組織が利用しているクラウドサービスに接続して運用するタイプのDLPです。ファイル共有サービスやコラボレーションツールなど、クラウドで提供されるSaaSにおいて、不適切なデータの持ち出し、コピーなどを検知し遮断します。

機密情報を判別する2つの検知方式

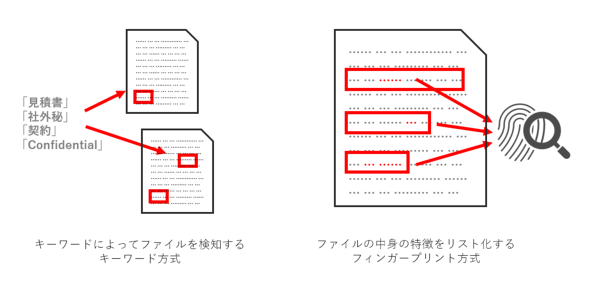

これらのDLPは、守るべき機密情報をどのように判定するのでしょうか。機密情報を判別する検知方式には大きく2つの方式があります。

データやファイルの中身による検知

データやファイルに記載された特定のキーワードや個人情報に該当するようなパターン、管理番号に該当するようなパターンを事前に登録しておき、これらのパターンに一致したデータに対する不正な操作を検知する方式です。事前に機密情報の特性を把握する必要がありますが、不特定のファイルに含まれる機密情報を保護したい場合に有効です。

フィンガープリント(指紋)による検知

フィンガープリントは犯罪捜査で人物を特定する際に利用される指紋と同様に、機密情報が含まれたファイルの中身の特徴をリスト化し、該当するファイルに対する不正な操作を検知する方式です。

フィンガープリント方式では、ファイルのデータによって1つの値が定まるハッシュ関数などを使用して保護するファイルの特徴をフィンガープリントとして抽出し、リスト化します。利用者がファイルへの操作を検知した際に操作対象のファイルのフィンガープリントを比較して機密データかどうかを判断します。

フィンガープリントの作り方によっては、データの一部分が抜き出されたとしても機密情報として判定可能です。

ゼロトラストとIRM

IRM(Information Rights Management)は、情報そのものに閲覧や編集の権限を持たせるコンセプトで、「Microsoft Office」などでも提供されているデータセキュリティの機能です。対象となるファイルは暗号化されているので、通常の手段では読むことができませんが、認証を通して権限が取得できた場合のみ復号されて閲覧や編集が可能になります。

「Microsoft 365」は、IRMの機能を「Active Directory」や「Azure AD」と連携させて機能させ、指定のドメインや、指定したグループ、ユーザーに対して権限を制御できます。

IRMによって共有可能な範囲や操作可能な内容を制限できるので、ファイルが誤って別のドメインのユーザーに送信されたとしてもファイルを開くことができません。IRMそのものは、古くから存在するアプリケーションに依存した仕組みですが、ファイル単位でのデータへのアクセスに認証を前提とする点では、ゼロトラストの仕組みと共通した部分があります。

DLPやIRM以外にも、データを保存するストレージそのものを、暗号化によってセキュア化するソリューションや、クラウドストレージの機能としてデータ暗号化と権限付与が行われるものなど、さまざまなデータセキュリティが存在します。

守るべきデータがどこに、どのくらい、どのような形態で存在するのか

これらのデータ保護ソリューションの活用以前に、企業や組織において守るべきデータがどこに、どのくらい、どのような形態に存在するのかの把握が大前提です。

従来のネットワーク境界を前提としたセキュリティの考え方では、データに対するアクセス権はネットワークの境界に依存するケースが一般的でした。

ゼロトラストの考え方に照らし合わせると、データに対するアクセス権を決定するポリシーはインターネット/オフィスネットワーク問わず常に最新のポリシーによって判定されることが望ましい状態です。

そのためには、機密度に応じたデータが保管される、ネットワークの場所に依存したセキュリティではなく、データごとの機密度に応じたアクセス制御がインターネットのどこからでも、どの利用者からでも適用されるセキュリティへの変化が、ゼロトラストでは求められているといえます。

オフィスネットワーク内だけでなく、テレワーク、クラウドに分散した機密データを適切に保護するためには、守るべきデータの機密度を正しく理解し、適切なアクセス管理を適用できる環境の構築が求められます。

筆者紹介

仲上竜太

株式会社ラック

サイバー・グリッド・ジャパン シニアリサーチャー

進化するデジタルテクノロジーをこよなく愛し、サイバーセキュリティの観点で新たな技術の使い道の研究を行うデジタルトラストナビゲーター。家ではビール片手に夜な夜なVRの世界に没入する日々。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

Gartner、2021年のセキュリティとリスク管理における「8つのトレンド」を発表

Gartner、2021年のセキュリティとリスク管理における「8つのトレンド」を発表

Gartnerは2021年3月23日、セキュリティやリスク管理のリーダーが対応する必要のある8つの主要なトレンドを発表した。セキュリティスキルを持った人材の不足やエンドポイントの爆発的な多様化といった課題に沿ったトレンドだ。 2020年以降におけるセキュリティとリスクマネジメントの9つのトップトレンド

2020年以降におけるセキュリティとリスクマネジメントの9つのトップトレンド

CISO(最高情報セキュリティ責任者)は最新トレンドを理解し、強力なセキュリティ対策を計画、実行すべきだ。2020年は、新型コロナウイルス感染症への対応もセキュリティチームにとって大きな課題となっている。 Gartner、「エンドポイントセキュリティのハイプ・サイクル」を発表

Gartner、「エンドポイントセキュリティのハイプ・サイクル」を発表

Gartnerは、最新レポート「Hype Cycle for Endpoint Security, 2020」を発表し、「Bring Your Own PC」(BYOPC:私物クライアントデバイスの業務利用)セキュリティと、「セキュアアクセスサービスエッジ」(SASE)の両技術が、今後10年間に世界の企業に影響を与え、変革をもたらすだろうとの見通しを示した。