「コンテナやKubernetesの活用は広まっているが、セキュリティの成熟度は低い」 Wiz:クラスタ作成から22分で悪意のあるスキャンを観測

セキュリティ企業のWizは「2023 Kubernetes Security Report」を発表した。20万を超えるクラウドアカウントを対象に、Kubernetesセキュリティの取り組み状況を調査した結果を明らかにしている。

Wizは2023年11月9日(米国時間)、「2023 Kubernetes Security Report」を発表した。同社は、CSPM(Cloud Security Posture Management)をはじめとする製品を提供しているセキュリティ企業だ。

2023 Kubernetes Security Reportは、20万を超えるクラウドアカウントのスキャン結果に基づいて、Kubernetesセキュリティの取り組み状況を調査したものだ。

Kubernetes環境もサイバー攻撃の標的に

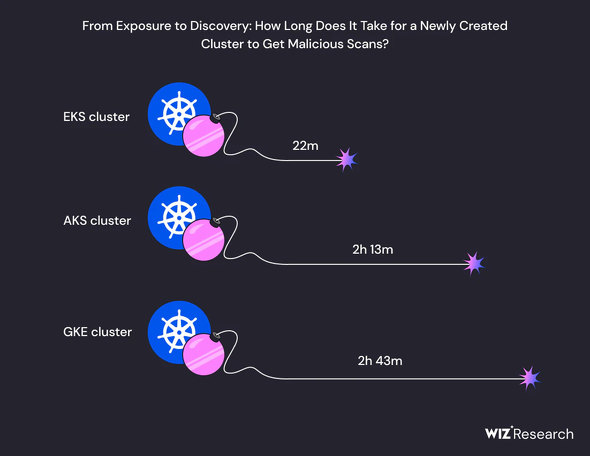

同レポートによると、Kubernetesの採用が急増し続けるにつれて、セキュリティリスクも増加の一途をたどっている。Wizのリサーチチームによる実験では、新しく作成されたKubernetesクラスタが、悪意あるスキャンを受け始めるまで、最短でわずか22分しかかからなかったとしている。

Kubernetesクラスタは仮想通貨マイニングのワークロードを稼働させるのに理想的であるため、2022年にクリプトジャッキング攻撃を受けた例としては、PyLooseやnewhelloなどがある。XMRig、CCMiner、XMR-Stak-RXのような確立されたマイニングソフトウェアが、Kubernetesインフラストラクチャ上で実行されることが増えていると、Wizは述べている。

コンテナのセキュリティ成熟度は低い

Kubernetesエコシステムにおけるさまざまなセキュリティリスクに対して、セキュリティコミュニティーはさまざまなコントロール、セキュリティ関連機能およびアーキテクチャ設計などに取り組んできた。

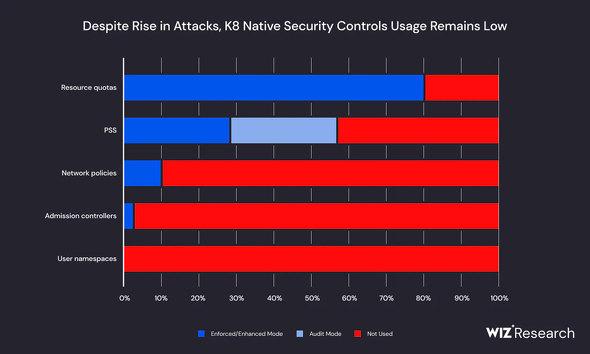

だが、同レポートによると、さまざまなセキュリティ対策の選択肢があるにもかかわらず、コンテナやKubernetesにおけるセキュリティの取り組みは遅れているという。例えば、クラスタ内のトラフィック分離にネットワークポリシーを適用しているクラスタはわずか9%にすぎなかったとしている。

Kubernetesクラスタの攻撃から見えてくること

Wizのリサーチチームは、Kubernetes環境に対するサイバー攻撃の観測結果から次のような傾向があることも明らかにした。

- Kubernetesのコントロールプレーンでの設定ミスや脆弱(ぜいじゃく)性の割合は比較的低い

- ひとたび攻撃者が初期アクセスを突破すれば、クラスタ内での移動や権限昇格の機会は十分にある

- 影響が広範囲に及ぶことを防ぐセキュリティ対策は不十分だ。Kubernetesがより大規模なクラウド環境に緊密に統合されるにつれて、Kubernetes環境を狙った攻撃の影響範囲は拡大する

- 攻撃ステージ全体に適用可能な既存のセキュリティ対策が十分に活用されていなかった。これは、新しいセキュリティ製品を導入するよりも、既存のセキュリティ機能を活用する必要性が示唆されている

Kubernetesセキュリティの推奨事項

Wizは、同レポートを踏まえ、全ての潜在的な攻撃ベクトルに対してプロアクティブにセキュリティコントロールを組み合わせるのではなく、バスケットボールにおける「ゾーンディフェンス」のように、最も脆弱なポイントをプロアクティブにカバーすることが重要だとして、以下の取り組みを推奨している。

- 外部露出を継続的にスキャンし、外部向けのセキュリティ態勢をレビューする

- 重要な脆弱性の検出と対応

- ランタイム保護により悪意のあるコードの実行を検知し、初期防御を突破した攻撃を捕捉する

- クラスタ内分離セキュリティコントロールの積極的な利用

- KubernetesワークロードのIAM(Identity and Access Management)とRBAC(Role Based Access Control)の状態を継続的に見直す

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

コンテナ、Kubernetesの脆弱性スキャン、3つの重点ポイント

コンテナ、Kubernetesの脆弱性スキャン、3つの重点ポイント

コンテナ化とKubernetesの初心者向けに、コンテナイメージのスキャン、コンテナファイルのスキャン、Kubernetesマニフェストのスキャンについて開発チームが知っておくべきことを説明する。 商品点数1900万点――「モノタロウ」の強みを伸ばす、コンテナ、Kubernetes活用の裏側

商品点数1900万点――「モノタロウ」の強みを伸ばす、コンテナ、Kubernetes活用の裏側

間接商材を中心としたECサービス「モノタロウ」では、AWSやGCPへのリフト&シフトを進めている。@ITが主催した「ITmedia Cloud Native Week 2023春」に登壇したMonotaROの藤本洋一氏が、同社におけるクラウドネイティブ推進とマネージドサービスを活用する上での注意点や組織に根付かせるためのポイントを語った。 約半数の企業がサポート切れのKubernetesを使っている Datadog

約半数の企業がサポート切れのKubernetesを使っている Datadog

Datadog Japanは「コンテナの実態調査」の第4版を発表した。半数近くの企業がコンテナの管理とデプロイにKubernetesを使用していることが分かった。