Active Directory、また見つかった脆弱性と認証問題、対策は?:Microsoft Azure最新機能フォローアップ(227)

Microsoftの「Active Directory」に関して、再度新たな複数フェーズを持つ脆弱性対策が見つかりました。ここでセキュリティ強化を一気に進めると、情報システムの利用不可といった障害につながる恐れがあります。

Active Directoryで再度見つかった新たな脆弱性と認証の問題とは

以前、Microsoftの「Active Directory」に関する脆弱(ぜいじゃく)性と認証の問題に関して、「複数フェーズで成り立つ「Active Directoryの脆弱性対策」とは――その意図は? 詳細は?」「新たに見つかったActive Directoryの脆弱性対策と認証問題、その対処方法は?」を紹介しました。

今回、再び新たな複数フェーズを持つ脆弱性対策が発見されました。具体的な内容は、以下の「Microsoftサポート」に記載されています。

- CVE-2026-20833に関連するサービスアカウントチケット発行の変更に対するRC4のKerberos KDC(Key Distribution Center)使用量を管理する方法(Microsoftサポート)

この脆弱性に対してセキュリティ強化を一気に進めると「認証拒否」が発生し、情報システムの利用不可といった障害につながる場合があります。

上記Microsoftサポートから脆弱性対策の内容を引用します。

2026年1月13日以降にリリースされたWindows更新プログラムには、Kerberos認証プロトコルによる脆弱性の保護が含まれています。Windows更新プログラムは、攻撃者がRC4などの脆弱またはレガシ暗号化の種類のサービスチケットを取得し、オフライン攻撃を実行してサービスアカウントのパスワードを回復できる可能性がある情報漏えいの脆弱性に対処します。

内容を要約すると「Kerberos認証で用いられる暗号化に対する脆弱性対策」ということです。こちらは、「Active Directoryドメインコントローラー」(以下、AD DC)のみが対象となります。以下が関連情報です。

- (1)CVE‑2026‑20833への対応とその影響について[KB5073381](Microsoft Japan Windows Technology Support Blog)

- (2)Windows Kerberosの情報漏えいの脆弱性 CVE-2026-20833(Microsoft Security Response Center)

- (3)Beyond RC4 for Windows authentication - Question regarding KB5073381[英語](Microsoft Tech Community)

- (4)KerberosでのRC4の使用状況を検出して修復する(Microsoft Learn)

特に、(1)の「CVE‑2026‑20833への対応とその影響について[KB5073381]」には、実施すべき対策、影響などがMicrosoftのWindowsサポートチームによって分かりやすく説明されています。

本稿では上記情報を踏まえ、「CVE-2026-20833 に関連するサービスアカウントチケット発行の変更に対するRC4のKerberos KDC使用量を管理する方法」の内容から、各フェーズの要約を解説していきます。

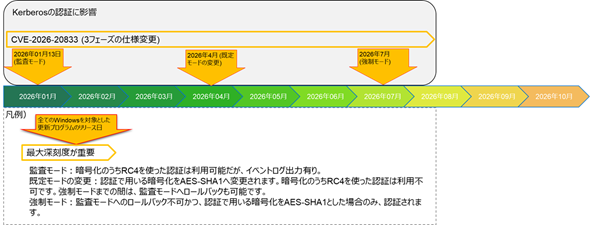

●2026年1月13日:初期展開フェーズ:監査モード

ここでは脆弱性を検出するために、「監査モード」が有効になります。その対象は、「Windows Server 2012」以降のAD DCです。「Windows更新プログラム」が適用されたAD DCでは、9つの監査イベントを「システムイベントログ」で監視できます。

監査イベントは、イベントソースが「Kdcsvc」かつイベントID「201〜209」までになります。ここで「RC4」(Rivest Cipher 4)を用いたKerberos認証を行っているデバイスへの対応を進めます。具体的な対応方法は、下記Webページをご確認ください。

- KerberosでのRC4の使用状況を検出して修復する(Microsoft Learn)

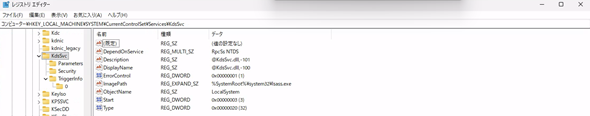

ここでの緩和策としては、Kdcsvc監査イベントが安全であることを示すならば、AD DCのレジストリ値「RC4DefaultDisablementPhase」に「2」を設定できます。レジストリキーの詳細については、「CVE-2026-20833に関連するサービスアカウントチケット発行の変更に対するRC4のKerberos KDC使用量を管理する方法」の「レジストリ設定」項に記載があります。念のためレジストリキーの場所を下記に記載しておきます。

- レジストリキー:HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\Kerberos\Parameters

なお、本稿執筆時点(2026年2月上旬)では上記レジストリキーが存在しないことから、緩和策を実施する場合はレジストリキーとレジストリ値の手動作成が必要です。

●2026年4月:第2の展開フェーズ:既定モードの変更

Kerberos認証で用いられる暗号化が、RC4から「AES-SHA1」を利用するように「既定モード」が変更されます。Kerberos認証で用いられる暗号化がRC4の場合は、認証がブロックされます。

この時点でもなおイベントソースが「Kdcsvc」かつイベントID「201〜209」が出力されているのであれば、認証拒否されているデバイスが存在するので直ちに対応が必要です。

既定モードの変更は、下記のレジストリ値で行われています。

- レジストリキー:HKEY_LOCAL_MACHINE\System\CurrentControlSet\services\KDC

- 値の名前:DefaultDomainSupportedEncTypes

- 値:0x18

こちらのレジストリキーも本稿執筆時点では存在しませんでした。

ここからは筆者の推測になるので、参考までとしてください。既定モードのロールバックでは、上記レジストリキーごとをバックアップした上で「DefaultDomainSupportedEncTypes」の値を削除、かつ再起動が必要になるかもしれません。とはいえ、一時的に既定モードを変更(ロールバック)しても、2026年7月には「強制モード」になります。よってロールバックはあまり推奨されないのでは、と考えます。

●2026年7月:適用フェーズ:強制モード

この段階では、レジストリ設定「RC4DefaultDisablementPhase」のサポートが削除されます。イベントソースが「Kdcsvc」かつイベントID「201〜209」が出力されていないことを念のため確認しておくのがよいでしょう。

上記のリリースタイミングを下記の通りに図示します。

以上、既定モードが変更されるまでのタイミングがあまりないため、対策が急がれます。ご注意ください。

もし、定期的に更新プログラムを適用していない場合、本稿に留意いただきつつ対応を進めてください。

NTLMの無効化に向けて

30年以上使われてきたレガシーな認証方式である「NTLM」(NT LAN Manager)に関する以下のブログ記事が、2026年1月29日(米国時間)に公開されました。

- Advancing Windows security: Disabling NTLM by default[英語](Windows IT Pro Blog)

このブログには、NTLMを廃止するロードマップが記載されています。こちらは3つのフェーズで進んでいきます。

●フェーズ1:可視化と制御

既に「Windows Server 2025」「Windows 11 24H2」以降で強化されたNTLM監査が利用できます。これを用いて、どこでNTLMが使われているかを特定していきます。

●フェーズ2:NTLM が使われる主な理由を解消

2026年後半にNTLMから脱却できない典型的な理由に対して、以下の新機能で対応する予定とのことです。

- IAKerbでは、AD DCへの到達性がない環境でもKerberosを利用できます

- Local KDC(ローカルKDC)では、ローカルアカウント認証でもNTLMフォールバックを防止できます

- ハードコードされたNTLM使用を削減するため、WindowsコンポーネントのKerberos優先化が進められます

●フェーズ3:NTLMを既定で無効化

次期Windowsでは、下記が対策されます。

- ネットワークNTLMが既定でブロックされます

- 必要な場合は、新しい「NTLMポリシー」で明示的に再有効化する方式へ変更されます

- NTLMに依存するアプリが壊れないよう、以下の互換機能がOS側で提供されます

- Unknown SPN(不明なSPN)へアクセスする場合、NTLMにフォールバックしなくても動くようにする仕組みが提供されます

- IPアドレスでの認証などでも、NTLMではなくKerberosを使うように改良されます

- ドメイン参加端末のローカルアカウントは、前述のLocal KDCが使用されます

- 前述の新しいNTLMポリシーにより、NTLMを段階的に無効化するための細かい制御ポリシーが追加されます

ここまでの対策を実施すれば、NTLMは自動で使用されなくなります。ただし、完全廃止ではないので、まだNTLMがOS内に残ります。

大変なことではありますが、2026年からこの対応が始まることを意識する必要があります。もちろん、対応を進めていく必要もあります。

Windowsに対する重大な脅威を軽減するために

本稿では、ここまで脆弱性対策について説明してきました。下記のドキュメントを紹介します。

- Microsoft’s guidance to help mitigate critical threats to Active Directory Domain Services in 2025(2025年、Active Directoryドメインサービスに対する重大な脅威を軽減するためのMicrosoftのガイドライン)

このドキュメントは2025年12月9日(米国時間)に公開されました。パッチ/更新プログラムによる脆弱性対策だけでなく、幾つかの脅威とその対策が記載されています。

- 未修正の脆弱性(Unpatched Vulnerabilities)

- AD DSの基盤となるOSやソフトウェアにパッチが適用されていないと、攻撃者に悪用されやすくなる

- 定期的な更新とパッチ適用が重要

- 過剰な特権(Excessive Privileges)

- 管理者権限の乱用や不要な権限の付与がリスクを高める

- 最小特権の原則(Least Privilege)を徹底することが推奨されている

- 認証情報の盗難(Credential Theft)

- 攻撃者は認証情報を盗み、横展開(lateral movement)を試みる

- 多要素認証(MFA)やセキュアな認証方法の導入が推奨される

- セキュリティ監視の欠如(Lack of Monitoring)

- 攻撃の兆候を見逃すと、被害が拡大する

- ログの収集と分析、異常検知の仕組みが必要

- レガシー構成(Legacy Configurations)

- 古い設定や非推奨のプロトコルが攻撃対象になる

- 最新のベストプラクティスに沿った構成への移行が求められる

- 不十分なバックアップと復旧戦略(Inadequate Backup and Recovery Strategies)

- 攻撃後の復旧が困難になるリスク

- 定期的なバックアップと復元テストが重要

最近はWindows OSやActive Directoryを狙ったマルウェアなどの被害をよく聞くようになりました。上記を踏まえ、対策を進めてください。

Copyright © ITmedia, Inc. All Rights Reserved.