NASでもテープでもない、ランサムウェア時代の「バックアップ保存先」トップは?:ランサムウェア被害企業の89%でバックアップが暗号化

ランサムウェア被害に遭った企業の89%でバックアップデータが暗号化されていた。被害が広がる中、企業はバックアップデータの保存先をどのように選んでいるのか。arcserve Japanの調査結果から実態を探る。

ランサムウェア(身代金要求型マルウェア)の被害は、企業活動に深刻な影響を及ぼす社会課題となっている。製造業や物流サービス業における事業の一部停止など、事業継続に直結する被害も相次ぐ。

被害の実態と対策を明らかにするために、バックアップベンダーのarcserve Japanは情報システム担当者や経営層を対象に「ランサムウェア攻撃に関する意識と実態調査」を実施。2026年3月18日にその結果を発表した。

被害企業の約9割でバックアップデータが暗号化

調査は2025年12月にインターネットで実施し、500人から有効回答を得た。回答者の業種は製造業が22%、情報通信業が17%、サービス業が13%などだ。地域は全国を対象とし、東京都が28%、神奈川県が10%などとなっている。

調査結果によると、過去2年以内に実際にランサムウェア攻撃を受けた企業は7%にとどまった。一方で22%の企業が「疑わしい挙動があった」と答えており、両者を合わせると29%に上った。

被害に遭った企業の89%で、バックアップデータが暗号化されていた。バックアップデータが攻撃者の標的となっている実態が分かる。

バックアップデータの保存先トップは?

ランサムウェア対策を考える上で、バックアップデータの実態を把握することは重要だ。そもそも企業は、バックアップデータをどこに保存しているのだろうか。

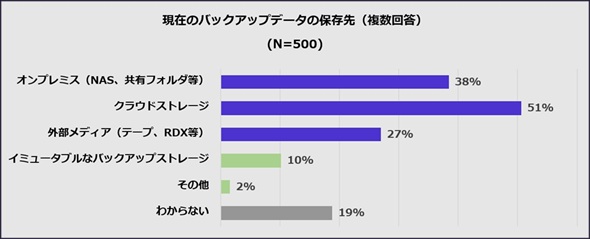

バックアップデータの保存先は、クラウドストレージが51%で最多だった(図1)。オンプレミスのNAS(ネットワーク接続ストレージ)や共有フォルダなどが38%、テープやRDX(着脱可能なディスク型ストレージ)などの外部メディアが27%と続いた。

データを書き換えられないイミュータブル(不変)バックアップストレージについては、60%が重要性を認識していた。一方でイミュータブルバックアップストレージを実際に保存先として利用している企業は10%にとどまった。期待の高さに対して、普及は進んでいない実態があることがうかがえる。

復旧時間の理想は「数時間以内」、実際は3割超が「1週間以上」

バックアップおよび復旧体制の課題は、「ランサムウェア対策不足」が35%で最多だった。次いで「復旧に時間がかかる」「運用負荷が高い」がいずれも31%となり、運用面の負担が目立つ。

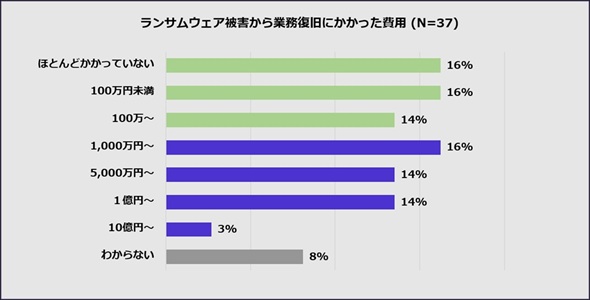

ランサムウェア被害から業務の復旧までに要する時間については、53%の企業が理想を「数時間以内」だと回答した。一方でランサムウェアの被害に遭った企業に実際の復旧時間を聞くと、数時間以内で復旧できたのは22%にとどまり、32%は1週間以上を要した。復旧コストについては、被害企業の47%で1000万円以上かかっていた(図2)。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

「脱VPN」がいよいよ加速? ランサムウェア感染、“SSL VPN廃止”の動きも

「脱VPN」がいよいよ加速? ランサムウェア感染、“SSL VPN廃止”の動きも

企業のITインフラを巡る前提が大きく揺らいだ2025年。その1年を振り返る中で、特に従来の当たり前が通じなくなったのが「VPN」でした。ランサムウェア攻撃の多発などもあり、そのリスクが浮き彫りになりました。【訂正】 Amazon S3を狙うランサムウェア、「暗号鍵の悪用」でAWSも復号不能

Amazon S3を狙うランサムウェア、「暗号鍵の悪用」でAWSも復号不能

Trend Microは、Amazon S3を標的とする5種類のランサムウェア攻撃手法を解説した。特にSSE-Cなどユーザー提供鍵を悪用する手口は、AWS側でも復号不可能になるため警戒すべき脅威だという。 リモートアクセスに「オンプレミスVPN」を使う企業は“約5〜7倍”ランサムウェア被害に遭いやすい

リモートアクセスに「オンプレミスVPN」を使う企業は“約5〜7倍”ランサムウェア被害に遭いやすい

サイバー保険会社At-Bayによると、オンプレミスVPNを利用する企業のランサムウェア被害リスクが突出して高くなっている。同社はレポートで、CiscoやCitrixといったベンダー製品のリスクを分析した。