第3回 Exchange Server 2003のS/MIME、SSL、TLSの実装手順

竹島 友理

NRIラーニングネットワーク株式会社

2005/9/17

SSLとTLSの設定は主にサーバ側で行う |

SSLのほとんどの設定は、Exchangeサーバ上で行われるので比較的容易に構成できます。SSLは、HTTP、IMAP4、POP3、NNTPそれぞれのインターネットプロトコル仮想ディレクトリから設定します。

IMAP4、POP3、NNTPに対しては、「Exchangeシステムマネージャ」 を起動し、プロトコル仮想サーバの[ディレクトリセキュリティ]プロパティタブから行います。しかし、HTTPに関しては、「インターネットインフォメーションサーバ(IIS)マネージャ」を起動して[既定のWebサイト]の[ディレクトリセキュリティ] プロパティタブから行います。

手順1 サーバ証明書の取得

それぞれのプロトコル仮想サーバからデジタル証明書を要求し、発行されたデジタル証明書をインストールします。SSLで使用するのはサーバ証明書です。

手順2 SSLを要求するためにプロトコル仮想サーバを構成する (オプション)

[セキュリティで保護されたチャネル(SSL)を要求する]設定をオンにすると、クライアントとサーバ間の通信が必ずSSLを使用するようになります。その結果、サーバはセキュリティで保護されていない接続を一切受け付けなくなります。

以下は、OWA環境でのSSL実装を想定して、[既定のWebサイト]の[ディレクトリセキュリティ]プロパティタブから[編集]をクリックした画面です(サーバデジタル証明書がインストールされていると、[証明書の表示]や[編集]ボタンが有効化されます)。

|

| 図5 セキュリティ構成画面 |

手順3 SSLポートを許可するようにネットワークを構成する

HTTP、IMAP4、POP3、NNTPプロトコルは、SSLを有効にするときと無効にするときとで、使用するポート番号が異なるため、それぞれのプロトコルの仮想サーバ上で使用するポートを指定します。インターネットからSSLを使用して接続する場合は、必要なSSLポートをファイアウォール上で開いてください。

| プロトコル | SSL無効時のポート | SSL有効時のポート |

|---|---|---|

| POP3 |

110 |

995 |

| IMAP4 |

143 |

993 |

| NNTP |

119 |

563 |

| HTTP |

80 |

443 |

| SMTPプロトコルは、セキュア通信であるかどうかにかかわらず、常にTCPポート25を使用します |

手順4 SSLを使用するようにメールクライアントを構成

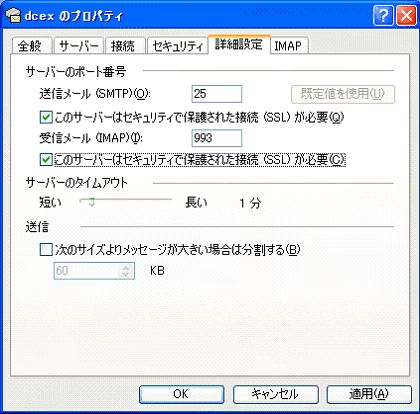

サーバとの接続にSSLを使用するようにクライアントの構成を変更します。ただし、Internet Explorerは標準の設定でSSLが有効になっているので何もする必要はありません。以下は、Outlook Express の設定画面です。

|

| 図6 メールクライアントのSSL対応設定 |

IMAPに対して[このサーバーはセキュリティで保護された接続(SSL)が必要]チェックボックスをオンにすると、使用するポート番号が143から993に自動的に変更されます。しかし、Exchange Server 2003環境でのSMTPは、セキュア通信であっても使用するTCPポートが変わらないので、チェックボックスをオンにしてもTCPポートは25のままです。

手順5 OWAまたはOutlook Mobile Access(OMA)メールクライアントのクライアントデジタル証明書を取得する(オプション)

非常に高度なセキュリティを必要とする環境では、クライアントデジタル証明書を要求するようにプロトコル仮想サーバを構成できます。クライアントデジタル証明書によって、サーバがクライアントを認証できるようになります(相互認証)。クライアントデジタル証明書の要求は、各クライアントコンピュータから行います。

|

●SSLが正しく動作しない場合

SSL通信が正常に動作しないとき、まずはサーバとネットワークの構成を確認してください。また、クライアントがサーバのデジタル証明書を信頼していない場合、クライアントコンピュータの画面に警告が表示されます。

ここでは、Windows Server 2003証明書サービスのエンタープライズCAを社内限定(もしくは関係者限定)で使用することを前提としていますので、警告が表示された場合、お互いのデジタル証明書を信頼するようにクライアントを明示的に構成してください(ベリサインなどの代表的な商用CAは、クライアントが信頼するように最初から構成されています)。

TLSの設定方法 |

対象となるプロトコル仮想サーバがSMTPになりますが、TLSの設定もSSLと同様、デジタル証明書の取得からスタートします。「Exchange ServerでTLSプロトコルを使用してSMTP通信を保護する方法」は、以下のURLにまとまって解説されています。 ご参照ください(文書番号:829721)。

| 【Exchange ServerでTLSプロトコルを使用してSMTP通信を保護する方法】 http://support.microsoft.com/default.aspx?scid=kb;ja;829721 |

これでS/MIME、SSL、TLSに関する説明は終わりです。データの盗難やデータの改ざんに対する対策を講じたい場合は、CAから目的に合ったデジタル証明書を取得し、S/MIME、SSL、TLSを設定してみてください。連載4回目では、Exchange Server 2003が持つほかのセキュリティ機能を紹介いたします。

|

3/3

|

| Index | |

| Exchange Server 2003のS/MIME、SSL、TLSの実装手順 | |

| Page1 S/MIME、SSL、TLSの設定に必要なデジタル証明書 コラム:PKI とは デジタル証明書の取得方法と種類 |

|

| Page2 S/MIMEの設定はすべてクライアントコンピュータ側で行う S/MIMEが正しく動作しない場合 |

|

| Page3 SSLとTLSの設定は主にサーバ側で行う コラム:RPC over HTTP ってどうやるの? - SSLが正しく動作しない場合 TLSの設定方法 |

|

| 関連記事 |

| 基礎から学ぶExchange Server 2003運用管理 |

| Security&Trust記事一覧 |

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。

|

|