最終回 Exchange Server 2007間の暗号化通信総まとめ

竹島 友理

NRIラーニングネットワーク株式会社

2009/3/5

パートナ企業間をつなぐならTLSで構成を

パートナ企業間をつなぐならTLSで構成を

インターネット上のパートナー企業間のSMTP通信を、TLSのセッションベースで保護したい場合は、サードパーティのCAが発行したTLS証明書を使用するのがベストプラクティスです。それぞれの企業のエッジトランスポートサーバで、それぞれの自己署名入り証明書を信頼させることもできますが、サードパーティのCAが発行した証明書の方が、信頼性が高く、ドメインセキュリティ全体の管理コストを削減できます。Exchange Server 2007の自己署名入りの証明書は、あくまでも内部メールのみに使用するようにしてください。

以下は、インターネット上のパートナー企業間の通信をセキュアに行う相互TLSを構成するときの大まかな流れです。S/MIME のようなメッセージレベルのセキュリティではなく、相互認証機能を備えたTLSを使用することで、よりシンプルに、セッションレベルのセキュリティを実装できます。このことを、「ドメインセキュリティ」と呼びます。

|

| 図14 TLSによって保護されているドメインセキュリティ

|

●手順1:サードパーティのCAから証明書を取得

TLS用のサーバ証明書を取得し、Exchange Server 2007のSMTPサービスに対して有効化する

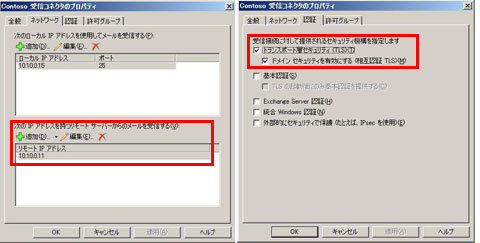

●手順2:受信コネクタの作成と構成

パートナー企業のメールサーバからのみメッセージを受信できる「受信コネクタ」を作成し、相互認証TLS(ドメインセキュリティ)を有効化する

|

| 図15 ビジネスパートナー専用の受信コネクタ |

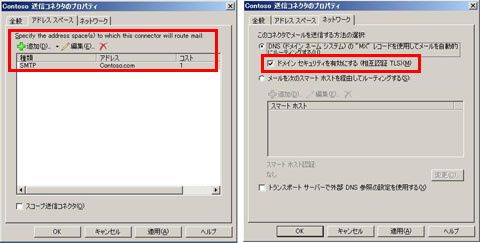

●手順3:送信コネクタの作成と構成

パートナー企業のドメインだけにメッセージを送信できる「送信コネクタ」を作成し、相互認証TLS(ドメインセキュリティ)を有効化する

|

| 図16 ビジネスパートナー専用の送信コネクタ |

5回の連載の中で、Exchange Server 2007の機能を利用したセキュリティ対策について解説させていただきました。Exchange Server 2007を理解する上で、この内容が少しでも皆さんのお役に立てれば幸いです。

これで連載はいったん区切りとなりますが、電子メールは新たな脅威が次々とやってきます。ぜひ皆さんのExchangeサーバでも情報をアップデートし、安全に使えるようにしてください。ご愛読ありがとうございました。

3/3 |

| Index | |

| Exchange Server 2007間の暗号化通信総まとめ | |

| Page1 CAから証明書を取得する方法 手順1:CAに送信する証明書要求ファイルの作成 手順2:証明書の要求と証明書の発行 |

|

| Page2 手順3:発行された証明書のインポートと有効化 Exchange Server 2007サーバ側の暗号化通信 |

|

| Page3 パートナ企業間をつなぐならTLSで構成を |

|

| 新・Exchangeで作るセキュアなメッセージ環境 連載インデックス |

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。

|

|