最終回 Exchange Server 2007間の暗号化通信総まとめ

竹島 友理

NRIラーニングネットワーク株式会社

2009/3/5

手順3:発行された証明書のインポートと有効化

手順3:発行された証明書のインポートと有効化

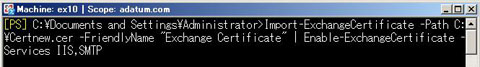

次に、発行された証明書を有効化する作業を行います。証明書を要求したExchange Server 2007サーバで[Exchange管理シェル]を起動し、以下のコマンドレットを実行します(△は半角スペースです)。

| Import-ExchangeCertificate△-Path△C:\Certnew.cer△-FriendlyName△"Exchange Certificate"△|△Enable-ExchangeCertificate△-Services△IIS,SMTP |

第4回では、Import-ExchangeCertificateコマンドレットとEnable-ExchangeCertificateコマンドレットを2回に分けて実行しました。今回は、Exchange管理シェルのパイプ(|)機能を使用して、2つのコマンドレットを連結しています。

|

| 図7 発行された証明書のインポートと有効化 |

証明書は、その証明書要求を生成したコンピュータにインポートする必要があります。なお、Exchange証明書は、MMC(マイクロソフト管理コンソール)の[証明書マネージャ]を使用してインポートしてはいけない仕様になっているので、必ず上記のコマンドレットを実行してください。

これにより、発行された証明書がExchange Server 2007サーバにインポートされ、Exchange Server 2007で使用するサービスに対して関連付けられます(有効化。図1の3)。

|

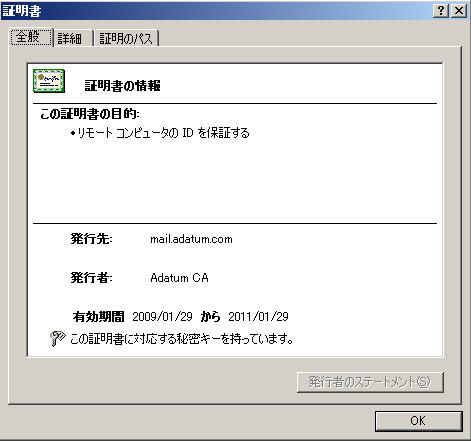

| 図8 発行された証明書 |

図8が、発行された証明書です。自己署名入り証明書の有効期限は1年でしたが、WindowsのエンタープライズCAが発行する証明書の既定の有効期限は2年です。

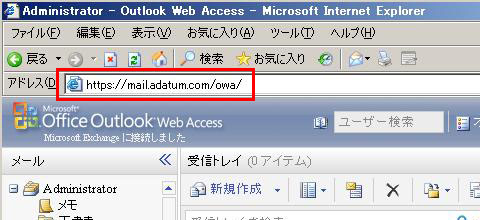

証明書の有効化が終わったら、Internet Explorerを起動して、OWAにログオンしてみてください。セキュリティ警告のボックスが表示されなければ、有効化した証明書が正しく機能しています。ここでは、手順1のNew-Exchange Certificateコマンドレットの、-DomainNameパラメータで指定したFQDNを使用してhttps://mail.adatum.com/owa/に接続しています。

|

| 図9 発行された証明書のテスト |

CAから証明書を取得することによって、Exchange Server 2007サーバは、社内ネットワークのクライアントはもちろん、インターネット環境のクライアントとの通信も暗号化できるようになります。

それでは、次に、Exchange Server 2007サーバ同士の暗号化通信に関してまとめていきましょう。

Exchange Server 2007サーバ側の暗号化通信

Exchange Server 2007サーバ側の暗号化通信

Exchange Server 2007サーバ側の通信のほとんどは、既定で暗号化されています。以下は、Exchange Server 2007がサーバ側で行う主な通信です。既定で使用されている証明書は、Exchange Server 2007の自己署名入り証明書です。

|

| 図10 Exchange Server 2007 サーバ間の暗号化通信 |

まず、ハブトランスポートサーバ同士のSMTP通信はTLSで暗号化されています(図10の(1))。そして、ハブトランスポートサーバとエッジトランスポートサーバ間は、SMTP通信がTLSで暗号化され(図10の(2))、エッジ同期がLDAPSによって暗号化されます。LDAPSの通信ポートは50636/TCPです(図10の(3))。

RPCトラフィックは常に暗号化されるので、メールボックスサーバとハブトランスポートサーバ間、メールボックスサーバとクライアントアクセスサーバ間のMAPI/RPC通信も既定で暗号化されます(図10の(4))。クライアントアクセスサーバ同士の通信はHTTPSで暗号化され(図10の(5))、ハブトランスポートサーバやメールボックスサーバからドメインコントローラへのアクセスはKerberosプロトコルによって暗号化されます(図10の(6))。

このように、主だったサーバ通信はすべて既定で暗号化されています。それでは逆に、Exchange Server 2007環境において、既定で暗号化通信を行っていない処理は何でしょうか。それは以下のとおりです。

- クラスタ連続レプリケーション(CCR)とスタンバイ連続レプリケーション(SCR)のシードとログ配布の通信

- Exchange Server 2007クライアントアクセスサーバとExchange Server 2000 /2003バックエンドサーバ(メールボックスサーバ)間の通信

- Exchange Server 2007サーバのリモート管理の通信

1つ目の「連続レプリケーション」とは、Exchange Server 2007の障害対策の1つで、Exchange Server 2007のメールボックスデータベースのストレージグループをコピーすることにより、メールボックスデータベースのレプリカを作成する機能です。

クラスタ連続レプリケーション(CCR)は、Windowsクラスタサービスをベースに構成し、同じネットワーク内の別ノードにデータベースのレプリカを作成します。スタンバイ連続レプリケーション(SCR)は、Windowsクラスタサービスは使用せず、異なるネットワークにあるターゲットコンピュータに対してもレプリカを作成できる機能です。

「シード」とは、データベースがストレージグループのコピーに追加されるプロセスのことで、CCRもSCRも、初期構成時は本番のデータベースをまるまるレプリケートします。しかし、それ以降は、1 Mbytesサイズのトランザクションログファイル単位でレプリケートします。このことを「ログ配布」と呼びます。シードとログ配布の通信は、どちらも既定で暗号化されていません。この処理を暗号化したい場合は、Windowsの機能であるIPsecを使用します。

|

| 図11 クラスタ連続レプリケーション(CCR)の通信は、既定で暗号化されない |

|

| 図12 スタンバイ連続レプリケーション(SCR)の通信は、既定で暗号化されない |

2つ目の、Exchange Server 2007クライアントアクセスサーバとExchange Server 2000/2003バックエンドサーバ(メールボックスサーバ)間のHTTP通信も暗号化されません(SSLを使用できません)。

この仕様は、Exchange Server 2000/2003フロントエンドサーバとExchange Server 2000/2003バックエンドサーバ間も同様です。図13の1はExchange Server 2007のみの環境(参考として)、図13の2がExchange Server 2003とExchange Server 2007の混在環境、図13の3がExchange Server 2003のみの環境(参考として)をまとめてみました。

Exchange Server 2007クライアントアクセスサーバをExchange Server 2000/2003バックエンドサーバ間 のHTTP通信を暗号化したい場合は、IPsecを使用します。

|

| 図13 クライアントアクセスサーバとExchange Server 2000/2003バックエンドサーバ間の通信は、既定で暗号化されない |

そして、Exchange Server 2007のリモート管理に使用する135/TCPと445/TCPの通信も、既定で暗号化されません。この通信を暗号化したい場合も、Windowsの機能であるIPsecを使用してください。

| 【参考】 Microsoft Exchange Server 2007>セキュリティと保護 データパス セキュリティ リファレンス http://technet.microsoft.com/ja-jp/library/bb331973.aspx |

2/3 |

| Index | |

| Exchange Server 2007間の暗号化通信総まとめ | |

| Page1 CAから証明書を取得する方法 手順1:CAに送信する証明書要求ファイルの作成 手順2:証明書の要求と証明書の発行 |

|

| Page2 手順3:発行された証明書のインポートと有効化 Exchange Server 2007サーバ側の暗号化通信 |

|

| Page3 パートナ企業間をつなぐならTLSで構成を |

|

| 新・Exchangeで作るセキュアなメッセージ環境 連載インデックス |

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。

|

|