|

セキュリティ情報マネジメント概論[後編]

セキュリティ情報マネジメントの仕組みを

技術的に理解する(2)

住商情報システム株式会社

セキュリティソリューション事業部

事業部長補佐(技術担当)

CISSP

2005/9/8

中編では、SIM(Security Information Management:セキュリティ情報管理)を構成する4つの要素のうち、収集エージェントとイベントマネージャについて解説を行った。後編では、オペレータコンソールとデータベースを取り上げる。

| リアルタイムなリスクマネジメント |

最近、SIMをリアルタイムなリスクマネジメントのために利用するという試みも行われている。SIMに簡単な資産管理機能を組み込んでIT資産(主にサーバなどの機器)の位置情報を登録し、その価値や(侵害されることによる)ビジネスリスクを数値化しておくことで、SIMが見つけたインシデントの発生位置からリスクを即時に計算し、イベントの緊急度や対応の優先順位を制御しようというものだ。

例えば、企業の経営秘密や財務情報などを格納するサーバに対するリスクは、米国では企業改革法(SOX法)などに対するコンプライアンス(法令順守)面でのリスクに直結する。個人情報などを格納するサーバでも同様なリスクが存在する。こうしたコンプライアンスリスクを計算するような機能も資産管理機能との連携で実現されている。

発生したイベントやメタイベントが持つ深刻度、対象となったアドレスに存在する機器(資産)の重要度やコンプライアンスへの影響度などの値を基に、リスクを計算するための計算式をユーザーがカスタマイズできる製品もある。これにより、ユーザーのポリシーに従ったリスク計算が可能となる。

| オペレータコンソールの役割と機能 |

オペレータコンソールはSIMを利用するオペレータに対し、監視のための情報表示、インシデント調査のための機能、各種のシステム管理機能を提供する。オペレータコンソールにはさまざまな形式のものがある。独立したクライアントモジュールとして存在し、イベントマネージャと通信しながら機能を実現するものや、Webブラウザから操作するもの、その両方を備えたものなどがある。

Webベースのものはリモートアクセスなどの際は都合がいいが、独立したクライアントに比較すると操作性やプレゼンテーションの面で制約が大きい。このため、大規模なユーザーを対象にしたSIMでは、目的に応じてユーザーがこれらを使い分けられるように両方を提供するものがほとんどだ。

例えば、監視センターでは独立したコンソールを使用し、インシデント発生の際に呼び出された対応チームの担当者は自宅からリモートアクセスでWebコンソールを使用して状況確認を行うといった使い分けのためだ。

|

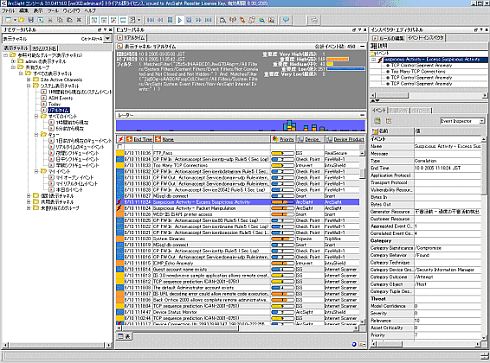

| 図1 Windows上のコンソール画面のサンプル |

|

| 図2 Webコンソールのサンプル |

コンソールから操作できる機能は非常に多い。現実の大規模運用ではこれらの機能やすべての監視対象を1人のオペレータでカバーすることは困難だ。多くの場合、オペレータも役割ごとに配置するため、その役割に応じて画面や機能をカスタマイズできる必要がある。

例えば、システム管理者用コンソールでは、主に現在のシステム動作状況や各種のリソース消費状況などを表示し、監視オペレータ用コンソールでは、そのオペレータの監視担当範囲のデータのみを表示する。また、インシデントレスポンス担当者のコンソールでは、リアルタイム監視ではなく蓄積されたイベントデータの解析操作やレポーティングを行うというような役割に応じた機能分割である。

管理者は、オペレータなどの一般ユーザーの監視範囲や機能へのアクセス範囲を、その役割に応じてコントロールできなければならない。こうした役割(ロール)別のユーザー管理機能は、特に大規模なサイト向けのSIMにおいては必須である。

1/3 |

| Index | |

| セキュリティ情報マネジメントの仕組みを技術的に理解する(2) | |

| Page1 リアルタイムなリスクマネジメント オペレータコンソールの役割と機能 |

|

| Page2 SIMを使ったインシデントの発見 より柔軟なレポーティング機能が求められる |

|

| Page3 データベースの役割と機能 |

|

| セキュリティ情報マネジメント概論 | |

| SIMで企業のセキュリティを統合管理せよ | |

| セキュリティ情報マネジメントの仕組みを技術的に理解する(1) | |

| セキュリティ情報マネジメントの仕組みを技術的に理解する(2) | |

| SIMを上手に使いこなす | |

| 業務中にSkypeやIMを使っているのは誰だ? | |

| 不審な通信や無許可ホストを見逃さない | |

| Security&Trust記事一覧 |

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。

|

|