|

セキュリティ情報マネジメント概論[後編]

セキュリティ情報マネジメントの仕組みを

技術的に理解する(2)

住商情報システム株式会社

セキュリティソリューション事業部

事業部長補佐(技術担当)

CISSP

2005/9/8

| データベースの役割と機能 |

SIMにおけるデータベースは、導入や運用を考えていくうえで極めて重要な要素である。なぜなら、大量のイベントを効率よく格納し、長期間保存するだけでなく、適宜、必要な条件で高速にイベントを検索できなければならないからだ。そういう意味では、大規模なオンラインシステム並みの処理性能が要求される場合が少なくない。

SIMの多くは市販の汎用データベースを使用してイベントデータを管理するが、筆者の経験上、大規模な導入ではピーク時には毎秒数千個のイベントが発生し、1日のイベント総数は数千万から1億イベントとなることがある。データベースは、毎秒数千のレコードをテーブルに追加しながら、さらに複雑な検索要求に応えなければならないから、その導入設計は単純にはいかない。

イベントマネージャならば、マルチプロセッサシステムとふんだんなメモリを用意することで負荷を乗り切れるが、データベースの場合は物理的にハードディスクのアクセス速度という壁に突き当たる。順次アクセスならば高速なハードディスクも、書き込みと検索の同時実行によりヘッドシークが発生すると一気に性能が低下する。

例えば、イベント発生がピークの時間帯にインシデント対応が発生した状況では、イベントの検索が極端に遅くなるばかりか、書き込み速度の低下からイベントあふれが発生し、イベント収集そのものに障害を与えかねない。このような時間帯にレポート作成を行ったようなケースでも同様だ。

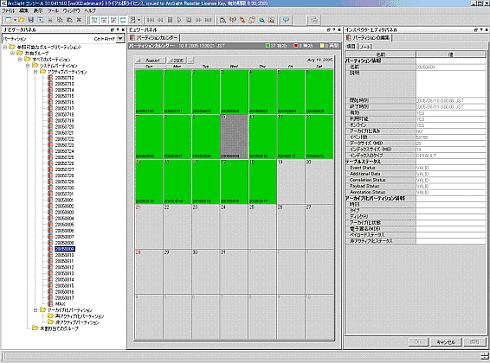

極めて負荷が高いサイトにおいてデータベースを原因とする性能低下を避けるのは簡単ではない。一般的な回避方法としては、データベースを適切にパーティション化し、イベントを収集中のパーティションと検索対象のパーティションをなるべく異なる物理ディスクに配置することが考えられる。しかし、検索は必ずしもイベント収集済みのパーティションに限ったことではなく、影響は緩和できてもゼロにすることはできない。

大規模な導入を念頭に置いたSIMでは、データベース性能劣化の際にイベントを一時的に収集エージェント側でキャッシュするといった保護機能を持つものもある。場合によっては、負荷を軽減するために1つのシステムで監視する機器の台数を調整したり、検索専用のシステムを導入したりといった対策が必要かもしれない。

こうした競合は、データベースの複数のテーブル間でも発生し得る。例えば、インデックステーブル、トランザクションログといったデータベース操作に付随してアクセスされるテーブルやファイルは、イベントを格納するテーブルと同じ物理ディスクに配置することで性能劣化を引き起こす可能性が高い。こうした問題は、導入前の設計時点で検討、解決される必要がある。運用に入ってしまった場合、データを失わずにチューニングを行うことは極めて困難だからだ。

保存データの管理もまた重要だ。大規模なサイトでは、テラバイト級のストレージが短期間であふれてしまうこともある。適切にパーティションを分割したうえで、必要に応じて圧縮やバックアップを行う。SIMの管理機能の一部としてデータベースの領域管理を自動的に行うものもあり、運用の負担軽減につながる。

|

| 図5 データベースパーティション管理画面 |

いずれにせよ、SIMを大規模サイトに導入する際は、プロジェクトチームにデータベースの専門技術者を加えた方がよいだろう。場合によっては、テスト運用を行いながらチューニングを行う必要が生じるからだ。

中編、後編ではSIMの内部とその動作を見てきた。ようやく言葉として市民権を得つつあるSIMだが、まだまだ発展の余地は大きい。これからも、目が離せない製品ジャンルであることは間違いないだろう。

3/3 |

| Index | |

| セキュリティ情報マネジメントの仕組みを技術的に理解する(2) | |

| Page1 リアルタイムなリスクマネジメント オペレータコンソールの役割と機能 |

|

| Page2 SIMを使ったインシデントの発見 より柔軟なレポーティング機能が求められる |

|

| Page3 データベースの役割と機能 |

|

| セキュリティ情報マネジメント概論 | |

| SIMで企業のセキュリティを統合管理せよ | |

| セキュリティ情報マネジメントの仕組みを技術的に理解する(1) | |

| セキュリティ情報マネジメントの仕組みを技術的に理解する(2) | |

| SIMを上手に使いこなす | |

| 業務中にSkypeやIMを使っているのは誰だ? | |

| 不審な通信や無許可ホストを見逃さない | |

| Security&Trust記事一覧 |

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。

|

|