Exchange Onlineでメールのセキュリティ対策を設定する:Office 365運用管理入門(3)

今回はセキュリティの観点から、Exchange Onlineでの電子メールの運用方法を解説する。

Exchange Online Protectionによるセキュリティ管理

Office 365のExchange Onlineに標準搭載されている「Exchange Online Protection」(以下、EOP)は、スパムやマルウェアから組織を保護するクラウドベースの電子メールフィルター処理サービスである。

Office 365の運用管理者はWebベースの管理コンソールである「Exchange管理センター」(EAC)を通じて、スパムと判定するメールのレベル変更や、関連会社など特定の組織から受信するメールに対してはフィルタリングしないなどの制御を柔軟に行うことができる。Exchange OnlineでのEOPの利用方法としては、次の二つのシナリオが挙げられる。

- Office 365 Exchange Onlineでの利用

- オンプレミスのExchange ServerとExchange Onlineのハイブリッド展開による利用

Office 365 Exchange Onlineでの利用

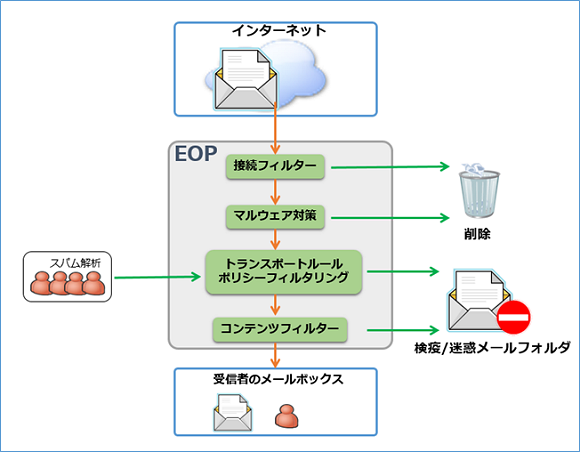

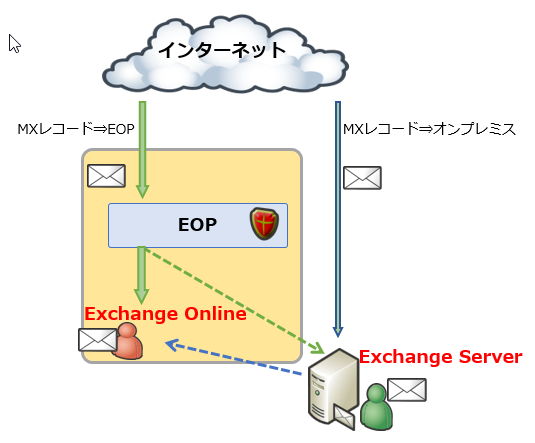

まずは、EOPが実装されたExchange Onlineの環境において、受信者にメールが配信されるまでの処理の流れを確認しておこう。Exchange Onlineで受信者にメールが配信されるまでの流れは、以下の図1のようになる。

EOPで行われる代表的な処理は、以下の四つになる。

(1)接続フィルター

(2)マルウェア対策

(3)トランスポートルール/ポリシーフィルター

(4)コンテンツフィルター

各処理の機能と設定方法の詳細は次の通り。

(1)接続フィルター

Exchange Onlineで受信したメールは、最初に「接続フィルター」に渡されて処理が行われる。接続フィルターではメール送信者の評価が確認され、メールがマルウェアかどうかを調べられる。スパムメールの大半はこの時点で配信が停止され、EOPによって削除される。

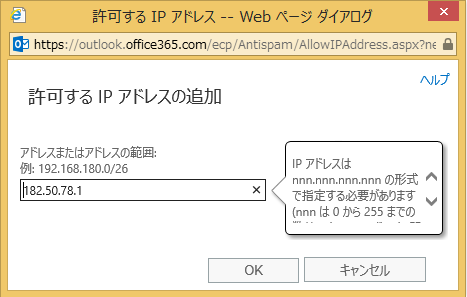

安全と判断できるメールが「迷惑メールフォルダー」に入れられたり、スパムフィルターによってブロックされたりした場合には、「接続フィルターポリシー」を利用して「許可一覧」(「差出人セーフリスト」とも呼ばれる)を作成し、信頼できるIPアドレスを登録しておくことで、以後、迷惑メールやスパムと判定されることはなくなる(画面1)。また、受信拒否リストを作成し、既知のスパムメール送信者のIPアドレスを登録しておくことも可能だ。

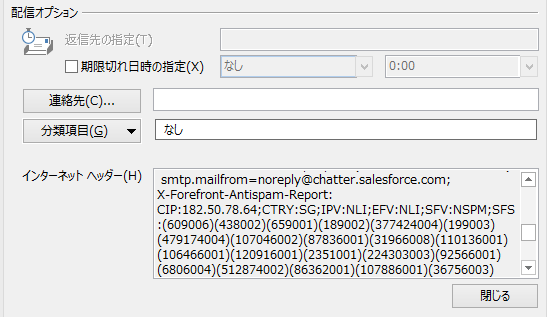

接続フィルターでメールの受信を許可/拒否するIPアドレスの一覧を作成する際には、メールヘッダーのCIPフィールドの値を指定する。例えば、「Outlook」の場合は、「プロパティ」からインターネットメールヘッダーの情報を参照できる(画面2)。

(2)マルウェア対策

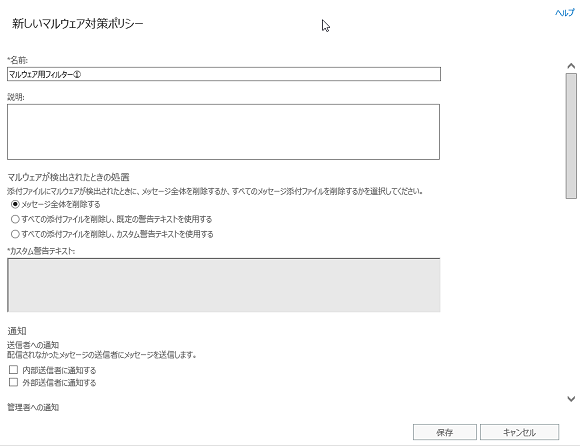

「マルウェア対策ポリシー」の設定は、「Exchange管理センター」→「保護」→「マルウェア」から行う(画面3)。

メールに添付されたファイルにマルウェアが検出された際の対処は、以下の三つの処理からいずれかを選択して設定する。

- メッセージ全体を削除する

- 全ての添付ファイルを削除し、既定の警告テキストを使用する

- 全ての添付ファイルを削除し、カスタム警告テキストを使用する

なお、メール本文内でマルウェアが検出された場合は、設定した処理に関係なく、添付ファイルを含むメール全体が削除される。

「通知」セクションでは、メールがマルウェアと判断されて配信されなかった場合に、送信者や管理者に通知メールを送信するように設定できる。また、「通知」のカスタマイズセクションを利用すれば、既定の通知メールではなく、オリジナルの内容や件名で通知メールを送信することができる。

(3)トランスポートルール/ポリシーフィルタリング

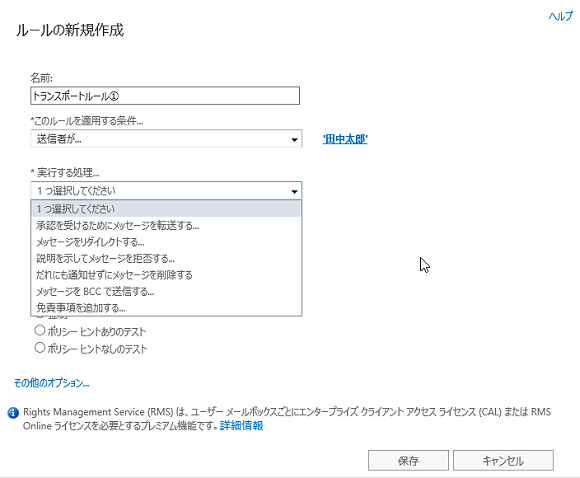

「ポリシーフィルター」処理では、ユーザーがテンプレートから作成、または適用した「カスタムトランスポートルール」で評価が行われる。例えば、メールが特定の送信者から到達したときには、マネージャーに通知を送信するといったルールを設定できる。

トランスポートルールを設定すると、組織内で送受信される電子メールのうち「トランスポートルールの条件」で定義した条件や例外に一致するメールに対して、「メッセージングポリシー」を適用できる(画面4)。例えば、「メッセージをリダイレクトする」「免責事項を追加する」といった処理を実行させることができるようになる。設定可能な条件やポリシーの詳細は、以下のサイトで確認してほしい。

- トランスポートルールのアクション(Microsoft TechNet)

また、「ポリシーフィルタリング」では管理者がポリシーを定義することで、機密情報や不適切な内容を含むメールの送受信をブロックすることができる。

(4)コンテンツフィルター

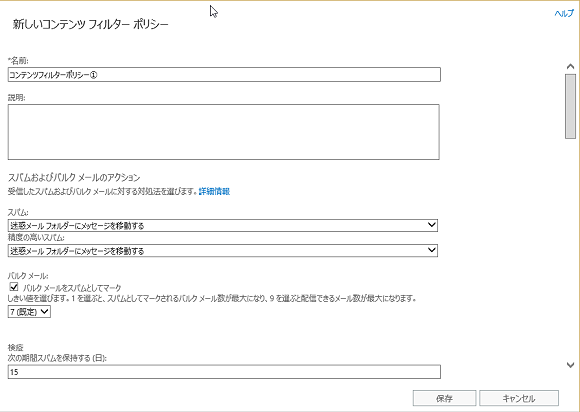

「コンテンツフィルター」処理では、スパムに共通の用語や特性がチェックされる。コンテンツフィルターでスパムと判断されたメールは、ユーザーの迷惑メールフォルダー、またはユーザーの設定に基づいて検疫などのオプション処理に送信される。

運用管理者は、スパム検出レベルのしきい値に対するアクションを構成することができる。「コンテンツフィルタリング」では、ヘッダーやメール本文など、受信したメールの各部分が正規表現一覧を利用して調査され、ルールに一致するとスコアが割り当てられる。特定の疑わしいURLを含むメールをブロックするために、いくつかのURL一覧も使用される。

コンテンツフィルターの設定は、「Exchange管理センター」→「保護」→「コンテンツフィルター」で行う(画面5)。

なお、既定のコンテンツフィルターは次のような設定になっているので、必要に応じてカスタマイズしよう。

| 項目 | 既定の設定 |

|---|---|

| スパム検出時の対応 | 迷惑メールフォルダーにメールを移動する |

| 信頼度の高いスパム検出時の対応 | 迷惑メールフォルダーにメールを移動する |

| 海外からのスパム − 言語 | 無効 |

| 海外からのスパム − 地域 | 無効 |

| 高度なスパム対策フィルターオプション(有効:オン) | バルクメールを全てブロックする |

| 高度なスパム対策フィルターオプション(有効:テスト) | なし |

| テストモードオプション | なし |

オンプレミスのExchange ServerとExchange onlineのハイブリッド展開での利用

Exchange ServerとExchange onlineのハイブリッド構成におけるEOPの機能や設定方法は、前述の「Office 365 Exchange Onlineでの利用」の場合と同様である。

ただし、ハイブリッド構成の場合、運用管理者は外部からの受信メールおよび送信メールのそれぞれで、メールルーティングについての社内の状況を考慮した適切な選択をする必要がある。

(1)外部からの受信メール

外部から受信する全てのメールは、最初に選択した組織に配信され、次に受信者のメールボックスが所属している場所に従ってルーティングされる。

(a)社内組織(オンプレミスのExchange Server)を経由

(b)Exchange Onlineを経由

例えば、オンプレミスのExchange ServerとExchange Onlineの両方に送信される全てのメールに法令順守ポリシーを適用する場合は、最初に社内組織(オンプレミスのExchange Server)を経由させる必要がある。

MXレコードをオンプレミスにポイントすると、外部から受信する全てのメールはまず社内組織でルーティングされ、その後でExchange Onlineの受信者に配信される。

また、社内組織と比較してExchange Onlineに多数のメールボックスがある場合は、最初にExchange Onlineを経由するように構成する必要がある。

MXレコードをEOPにポイントすると、外部から受信する全てのメールはまずExchange Onlineでルーティングされるようになる。社内組織に存在する受信者に宛てられたメールは、最初にExchange Onlineへルーティングされ、その後、社内組織の受信者に配信される(図2)。

(2)外部への送信メール

Exchange Onlineから外部へ送信する際のメールのルーティングは、「ハイブリッド構成ウィザード」を実行して構成する。その際、以下の二つのオプションからどちらかを選択する。なお、「ハイブリッド構成ウィザード」の詳細は、以下のサイトで確認してほしい。

- ハイブリッド構成ウィザードを使用してハイブリッド展開を作成する(Microsoft TechNet)

[オプション1]メールトランスポートの集中管理を有効にする

このオプションを選択すると、Exchange Onlineから外部へ送信するメールは、同じExchange Online内の受信者に送信されるメールを除き、全ての社内オンプレミスのExchange Serverへルーティングされてから外部に送信される。これにより、受信者がどちらの組織にいるかにかかわらず、外部への送信時における法令遵守ポリシーを適用できるようになる。

[オプション2]メールトランスポートの集中管理を有効にしない

ハイブリッド構成ウィザードでは、既定でこのオプションが選択されている。Exchange Onlineから外部へ送信されるメールは、インターネットに直接ルーティングされる。法令遵守ポリシーやその他の処理をExchange Onlineから外部へ送信されるメールに適用する必要がない場合は、このオプションを選択する。

Exchange Onlineのセキュリティを考慮する上では、EOPのカスタマイズは必要不可欠となる。社内のセキュリティポリシーに準拠した運用を行ってほしい。

- Azure Active Directory(Azure AD)

- Office 365のセキュリティとコンプライアンスをさらに強化する

- Office 2016を社内で展開する二つの方法

- 最新のディレクトリ同期ツール「Azure Active Directory Connect」でシングルサインオン環境を構築する

- Active Directoryのオブジェクトを「ディレクトリ同期ツール」でクラウドに同期する

- 「コンプライアンスセンター」でOffice 365のコンプライアンス管理を強化する

- OneDriveのセキュリティをRMSで強化する

- Office 365のモバイルデバイス管理機能

- Office 365のセキュリティを強化する「多要素認証」

- Office 365の監視とトラブル解決に使えるツール

- Exchange Onlineでメールのセキュリティ対策を設定する

- Officeアプリケーションを展開する

- Office 365のユーザーアカウントを作成する

筆者紹介

宮川 麻里(みやかわ まり)

株式会社IPイノベーションズ所属のマイクロソフト認定トレーナー。主に、Windows Server Active Directory、SQL Server、Office 365などを担当し、マイクロソフト認定コースや要望に沿ったカスタマイズコースを実施している。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

Active Directoryとクラウドの連携

Active Directoryとクラウドの連携

今回は、オンプレミスとクラウドを並行して利用する際のActive Directoryの効果的な活用方法と、将来におけるクラウド連携を考慮した管理方法を紹介する。 クラウド・サービス「Office 365」は運用コスト削減につながるか?

クラウド・サービス「Office 365」は運用コスト削減につながるか?

クラウド・ベースでOffice機能や電子メール機能などが提供されるマイクロソフトの「Office 365」を紹介。Office 365で運用コスト削減は実現可能か? “新しいOffice”はいろいろと新しい

“新しいOffice”はいろいろと新しい

これまで常識と思っていたことが、新しいバージョンでは通用しなくなるというのは戸惑うものです。最近、マイクロソフトの“新しいOffice”の更新に振り回された人は多いのではないでしょうか。 Office 365とのアイデンティティ基盤連携を実現する

Office 365とのアイデンティティ基盤連携を実現する

クラウド・サービスであるOffice 365でも、社内のActive Directoryアカウントを利用してシングル・サインオンできると便利だ。でも、その方法は? 社内ADをID管理基盤として利用する場合の環境構築手順を詳しく解説する。 正式サービス開始のAzure RemoteApp、フル日本語環境のための“勘所”

正式サービス開始のAzure RemoteApp、フル日本語環境のための“勘所”

「Microsoft Azure RemoteApp」が、2014年12月12日に正式版となりました。Azure RemoteAppは、クラウドからWindowsアプリケーションをさまざまなプラットフォームに対して提供するサービスです。本記事は、Azure RemoteAppのサービス内容やテクノロジ、日本語環境への対応に関する試用レポートです。