FIDO Alliance、「第2回 FIDOアライアンス東京セミナー」を開催――「初めまして」から始まる認定プロセスや次期仕様「FIDO 2.0」などを紹介:加盟組織は250以上に

オンライン認証技術の標準化団体「FIDO Alliance(ファイドアライアンス)」は2015年11月20日、FIDOの仕様に関する最新情報や加盟組織における実装事例などを紹介する「第2回 FIDOアライアンス東京セミナー」を開催した。

オンライン認証技術の標準化団体「FIDO Alliance(ファイドアライアンス)」は2015年11月20日、「第2回 FIDOアライアンス東京セミナー」を開催した。加盟企業のFIDO対応製品やサービスなどが紹介された他、準拠性の認定プログラムについての解説や、次期仕様である「FIDO 2.0」に関する説明などが行われた。

FIDO(Fast IDentity Online)は、パスワードに依存しない新たなオンライン認証の仕組みを実現するための技術仕様。スマートフォンなどの各種デバイス上で、あらかじめ登録した生体情報などによる認証を行い、暗号化された認証結果のみをサーバー(FIDOサーバー)に送信する方式をとる。サーバー上には認証情報を保持しないのが特徴。

FIDO Allianceはその基本方針として、「認証におけるパスワードへの依存度を減らす」ことを掲げている。現行の仕様では、実装に当たって、パスワードレスの認証方式(UAF)の他、パスワードと生体認証などを組み合わせた二要素認証方式(U2F)が選択できる。また、クライアントと認証器(Authenticator)が一体である必要はないため、USBなどで接続する独立した認証器も開発されている。FIDO対応サービスの開発に当たっては、デバイスの組み合わせなどを柔軟に選択できる。

FIDO Allianceには、米グーグルや米マイクロソフトなど、2015年11月20日時点で250を超える組織が加盟しており、FIDO対応の製品やサービスが各社から続々と発売されるなど、普及に向けた勢いを見せている。

国内では2度目の開催となる今回のセミナーでは、NTTドコモやソニーモバイルコミュニケーションズなどの企業が提供するFIDO対応端末やサービスが紹介された。また、開発した製品に対するFIDO認定のプロセスや、最新仕様である「FIDO 2.0」に関する解説も行われた。

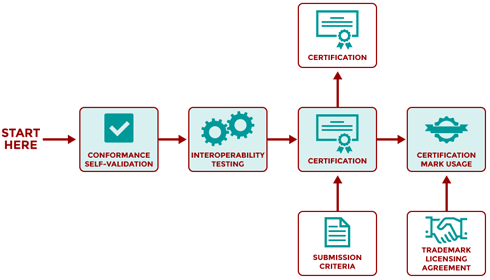

FIDOの認定プロセスでは、初めに各企業などの開発者が、FIDO Allianceサイト上で提供されているテストツールを用いてサーバーやクライアント、認証器などの開発製品に対する「自己診断」を行う。その後は、各社が開発した製品を持ち寄り、実際に相互接続が可能であることを検証するオンサイトでの「相互接続性テスト」を実施する。相互接続性テストに合格すれば、必要書類の提出や認定料の支払いなどを経て、正式にFIDO対応製品として認定され、公式ロゴの使用などが許諾される。

実際に認定プログラムに参加したYahoo! JAPAN 研究所 上席研究員の五味秀仁氏によれば、相互接続性テストは、当日まで他の参加者について知らされない方式で行われるため、「その場で初めて目にする他社製品との接続を成功させなければならず、非常に難しかった。気が付けば、各社が自然と協調的に取り組んでいた」とのことだ。

次期仕様である「FIDO 2.0」では、Webブラウザー向けAPI(Web API)の整備を通じて、FIDOをネイティブサポートするブラウザーの拡充を狙う。Web APIの仕様はすでに、Web関連技術の標準化団体であるW3C(World Wide Web Consortium)に提出済みであるという。

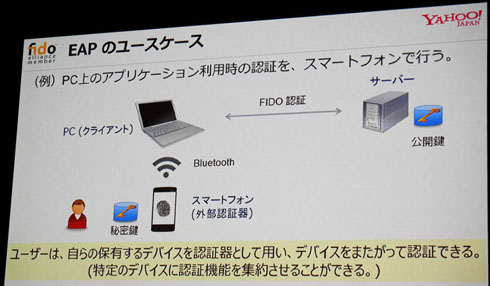

また、Web APIと併せて「クライアントと外部認証器間の通信プロトコル(EAP:External Authenticator Protocol)」の整備も進める。FIDOでは「認証の『部品化』を目指している」(五味氏)が、このプロトコル整備により、例えば指紋認証機能を持つスマートフォンなどを「外部認証器化」し、複数のクライアントでの認証に用いることなどが想定できるという。

Copyright © ITmedia, Inc. All Rights Reserved.

鍵にも財布にもなる指紋認証デバイス――DDS、独自のFIDOプラットフォームを発表

鍵にも財布にもなる指紋認証デバイス――DDS、独自のFIDOプラットフォームを発表 FIDO対応製品で「パスワードに依存しない認証」を、ノックノックラブズが日本に参入

FIDO対応製品で「パスワードに依存しない認証」を、ノックノックラブズが日本に参入