IoT時代に必要とされる「新型セキュリティエンジニア」とは:「@ITセキュリティセミナー(福岡)」レポート2016(1/3 ページ)

@IT編集部は2016年3月10日、福岡市で「@ITセキュリティセミナー」を開催した。本稿では、東京、大阪会場では行われなかったセッションを取り上げて紹介する。

2016年3月10日、@IT編集部は福岡県福岡市 レソラ天神で「@ITセキュリティセミナー」を開催した。本稿ではその中から、東京、大阪会場では行われなかったセッションをピックアップして紹介する。東京会場でのセミナーの模様については、下記関連記事を参照してほしい。また、大阪版レポートも近日中に公開予定だ。ぜひ期待してお待ちいただきたい。

利用しているOSSの数、バージョン、全て把握できていますか?

セッション「オープンソースの脆弱性にどう対処すべきか」では、オージス総研 サービス事業本部グローバルプロダクト部 リーダー 吉井雅人氏が、今では利用が当たり前となった「オープンソースソフトウェア(OSS)」を安全に使う上で、見落とされがちなポイントを解説した。

ご存じのように、OSSはソースコードが公開されており、利用条件さえ守れば誰でも無償で利用可能なソフトウェアだ。しかし、2014年に発覚したOpenSSLの脆弱(ぜいじゃく)性「Heartbleed」をはじめ、GNU Bashの脆弱性「ShellShock」など、OSSに重大な脆弱性が発見され大きな問題になったことを記憶している方も多いだろう。

こうした脆弱性を含むバージョンのOSSをシステム内で使用していた場合、早急なアップデートが必要になる。ところが、「ほとんどの場合、システム担当者は利用しているOSSの数やバージョンを把握できていない」と吉井氏は述べる。実際にある顧客では、「49個のOSSを利用している」と認識していたが、ツールによるスキャンを行ったところ、実際には「91個ものOSSが組み込まれていた」ケースがあったという。

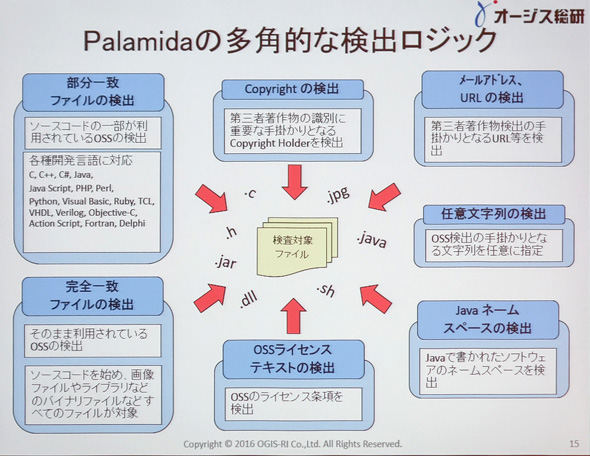

オージス総研はこの「OSS管理」のソリューションとして、ソースコードやバイナリから利用しているOSSを特定し、バージョンまで検出する「Palamida」と、誤検知率の低さを強みとしている静的コード分析ツール「Coverity Scan」を紹介した。Palamidaは検査対象のファイルから、利用しているOSSの種類、バージョンを特定、管理できることが特徴。一方のCoverity Scanは、静的コード分析を用いてOSSの利用状況を把握する。吉井氏は「この2つは補完関係にあるため、脆弱性検出において組み合わせて使うと効果的だ」と述べた。

Copyright © ITmedia, Inc. All Rights Reserved.

すご腕バグハンターたちが報奨金制度運営者と本音トーク

すご腕バグハンターたちが報奨金制度運営者と本音トーク セキュリティエキスパートたちが「最近気になっていること」――@IT人気筆者陣も登壇

セキュリティエキスパートたちが「最近気になっていること」――@IT人気筆者陣も登壇 「公衆無線LAN」の安全な使い方

「公衆無線LAN」の安全な使い方