NIST、サイバーセキュリティフレームワーク(CSF)のバージョン2.0を発表:初のメジャーアップデート

NISTは、国際的に広く使用されているサイバーセキュリティフレームワーク(CSF)の最新版となるバージョン2.0を発表した。

米国国立標準技術研究所(NIST)は2024年2月26日(米国時間)、サイバーセキュリティフレームワーク(CSF)の最新版となるバージョン2.0(以下、CSF 2.0)を発表した。

CSFは、サイバーセキュリティのリスクを軽減するためのガイダンス文書であり、国際的に広く使用されている。2014年に発表されたバージョン1.0(以下、CSF 1.0)、2018年に発表されたバージョン1.1(以下、CSF 1.1)は、日本語を含む13の言語に翻訳されている。

CSFは、米国の国家サイバーセキュリティ戦略(National Cybersecurity Strategy)を支援するものであり、CSF 1.0/1.1は、病院や発電所のような「重要インフラ」を担う組織向けに策定された。CSF 2.0は、あらゆる業種、規模の組織がサイバーセキュリティリスクを管理、軽減できるよう支援することを明確な目標として掲げている。

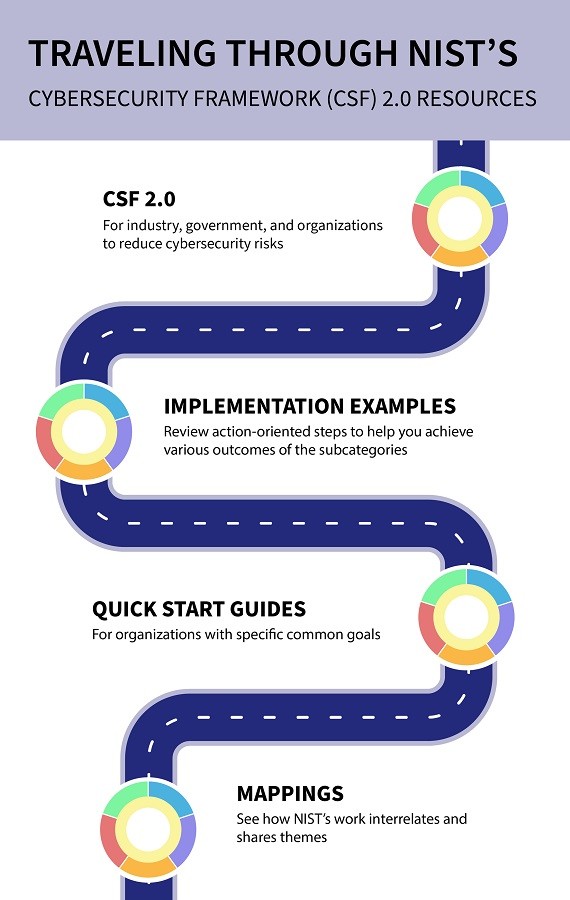

CSF 2.0では、ドラフト段階で寄せられた多くのコメントを受けて、CSFのコアガイダンスが拡張された。また、さまざまな組織がCSFを理解し、容易に実践して活用できるように、一連の関連リソースが作成された。

コアガイダンスを拡張、新たに「ガバナンス」を追加

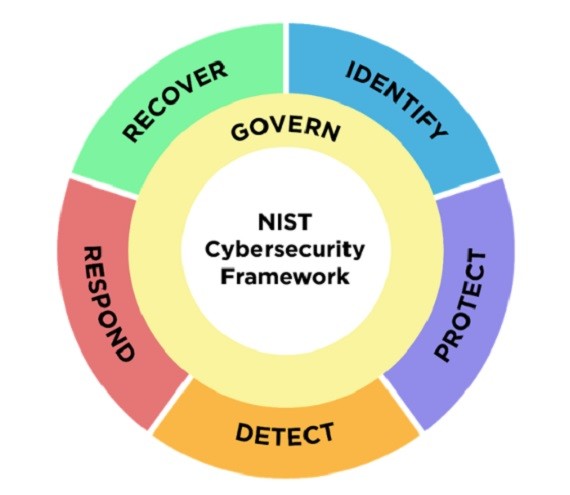

CSF 2.0では、組織がサイバーセキュリティ戦略に関して、情報に基づく意思決定をどのように行い、実行に移すかを包含するガバナンスに、新たに焦点が当てられている。

CSF 2.0のフレームワークのコアは、「Identify(識別)」「Protect(防御)」「Detect(検知)」「Respond(対応)」「Recover(復旧)」と、CSF 2.0で新たに追加された「Govern(ガバナンス)」の6機能を中心に構成されている。これらの機能を組み合わせることで、サイバーセキュリティリスク管理のライフサイクルを包括的に捉えることができると、NISTは述べている。

CSF 2.0の関連リソース

NISTは、ニーズがさまざまに異なり、サイバーセキュリティツールの導入経験もさまざまに異なる組織がCSF 2.0を使用することを想定し、多様な組織におけるCSF 2.0の活用に役立つ以下のようなリソースを用意した。

導入事例

目的別に分類されたCSF活用の成功事例から学べる。

クイックスタートガイド

中小企業、企業のリスク管理者、サプライチェーンのセキュリティ確保を目指す組織など、組織のプロファイルに応じたCSF 2.0導入ガイドを利用できる。

CSF 2.0 Reference Tool

組織がCSF 2.0を実践する方法を容易にする。ユーザーはCSFのコアガイダンスのデータや詳細を、人間が利用できる形式と機械が読める形式で閲覧、検索、エクスポートできる。

参考資料の検索可能なカタログ

CSFのガイダンスと、関連付けられた50以上の他のサイバーセキュリティ文書を相互に参照できる。これらの文書には、「SP 800-53 Rev. 5」などNISTの他の文書も含まれる。SP 800-53 Rev. 5は、特定のサイバーセキュリティ成果を達成するためのツール(「コントロール」と呼ばれる)のカタログだ。

Cybersecurity and Privacy Reference Tool(CPRT)

相互に関連付けられ、閲覧とダウンロードが可能なNISTの一連のガイダンス文書を提供する。

NISTは今後もリソースを拡充し、CSFをより広範なユーザーにとって、より有用なものにしていく考えだ。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

意外と知らない“サイバーセキュリティの業務定義”を再整理 自社にとって何が必要かを定義するには?

意外と知らない“サイバーセキュリティの業務定義”を再整理 自社にとって何が必要かを定義するには?

サイバーセキュリティ人材不足をどう解決すればいいのか、セキュリティ人材の育成などについて解説する本連載。第3回は、企業、組織においてサイバーセキュリティについてどのような業務を行う必要があるのかについて。 Windows OSのシステム管理者も無関係じゃない、これから始めるSBOM

Windows OSのシステム管理者も無関係じゃない、これから始めるSBOM

使用していたオープンソースのソフトウェアに使われていたライブラリに脆弱性があったことに気付かないでいたことで、攻撃を受けてしまったという事例が発生しています。これはLinuxだけでなく、Windows OSでも起こり得る事態です。こうしたリスクを軽減する方策として、SBOMと呼ばれるOSSのサプライチェーン管理の手法があります。今回はSBOMとはどういったものなのかについて解説します。 NISTによる「ゼロトラストにおける7つの基本原則」と従来の境界型防御との関係

NISTによる「ゼロトラストにおける7つの基本原則」と従来の境界型防御との関係

デジタルトラストを実現するための新たな情報セキュリティの在り方についてお届けする連載。今回は、NISTによる「ゼロトラストにおける7つの基本原則」について。