|

Windows サーバー セキュリティ徹底解説

|

|

|

7-1 EFSの概要

|

NTFSはアクセス権を使用して、ファイルにアクセスできるユーザーを制限することができます。このことにより、ファイルのセキュリティを確保することが可能です。しかし、本当にアクセス権を設定するだけで果たして安全なのでしょうか?

NTFSのファイルシステムドライバを経由してアクセスする場合には、アクセス権のチェックが行われます。しかし、別のOSから直接ハードディスクをアクセスされた場合はどうでしょうか? コンピュータがフロッピーディスクから起動可能な場合、フロッピーディスクからMS-DOSを起動し、NTFSDOSなどのツールを利用することによりNTFSドライブの内容がアクセス権に関係なく読み取れてしまいます。

また、ハードディスクを別のコンピュータに接続してしまえば、ハードディスクを接続したコンピュータの管理権限があればファイルの内容を自由に見ることが可能です。機密データを保管しているハードディスクが盗難にあってしまうと、NTFSのアクセス権でいくらデータを保護していてもデータを見られてしまいます。最近では古くなったコンピュータを破棄する場合にもこの部分が問題となっています。

EFS(暗号化ファイルシステム)を使うと、ファイルを暗号化して保存されるのでこれらの問題を解決できます。ハードディスクを盗まれても、EFSを使用して暗号化されたファイルは、復号化のためのキーを持っていない限り内容を読み取ることはできません。

7-2 EFSの特徴

EFSは、NTFSのドライバと連携されているので、ファイルの暗号化と復号化は、ユーザーからは透過的に実行されます。ユーザーは、暗号化の設定がされたファイルにアクセスするときに、EFSを意識することなく読み取ることができます。また、暗号化の設定がされたファイルに再度保存すると、再び暗号化されて保存が行われます。

暗号化を行うときも、エクスプローラを使用して暗号化属性の指定をするだけで利用できます。暗号化に使用されるファイル暗号化キーやユーザーのデジタル証明書は、自動で作成されます。ユーザーが特別な管理作業を行わなくてもEFSを利用することができます。

|

NOTICE

|

|

Windows XP、Windows Server 2003のEFSは、オフラインファイルも暗号化できるようになりました。オフラインファイルを暗号化しておけば、機密データをオフラインファイルの機能でローカルディスクにキャッシュしたノートパソコンなどが盗難にあってもデータを保護することができます。 |

7-3 ファイルの暗号化とフォルダの暗号化属性の設定

ファイルの暗号化や解除の操作は、エクスプローラから行う方法と、cipherコマンドを使用する方法とがあります。

7-3-1 エクスプローラでのファイルの暗号化と解除

エクスプローラで暗号化の設定を行うには、次のように操作します。

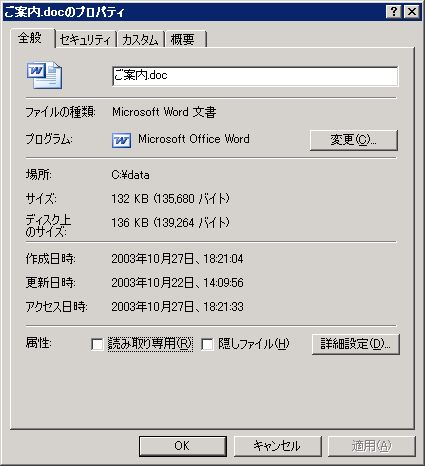

(1)エクスプローラで暗号化したいファイルを右クリックし、[プロパティ]を選択します(図7-1)。

|

| 図7-1 ファイルのプロパティ |

(2)プロパティダイアログボックスの[全般]タブの詳細設定ボタンをクリックします。

(3)[属性の詳細]ダイアログボックスの[内容を暗号化してデータをセキュリティで保護する]のチェックボックスをオンにし、OKボタンをクリックします(図7-2)。

|

| 図7-2 属性の詳細ダイアログボックス |

(4)プロパティダイアログボックスで、OKボタンをクリックします。

|

POINT

|

|

圧縮属性と暗号化属性は、同時に指定することはできません。どちらか片方だけです。 |

暗号化の状態は、エクスプローラでは色で確認できます。暗号化されたファイルは緑で表示されます。また、[表示]メニューから[詳細]を選択すると、暗号化されたファイルには属性列に「E」が表示されます。

暗号化の解除は、[属性の詳細]ダイアログボックスの[内容を暗号化してデータをセキュリティで保護する]のチェックボックスをオフにします。

7-3-2 エクスプローラでのフォルダの暗号属性の設定と解除

フォルダに対して暗号化属性を設定すると、フォルダ内に新たに作成したファイルやフォルダに自動的に暗号化属性が設定されます。ファイルを作成するたびに暗号化属性を設定しなくてもよくなります。

エクスプローラでフォルダの暗号化属性を設定するには、次のように操作します。

(1)エクスプローラで暗号化属性を設定したいフォルダを右クリックし、[プロパティ]を選択します。

(2)プロパティダイアログボックスの[全般]タブの詳細設定ボタンをクリックします。

(3)[属性の詳細]ダイアログボックスの[内容を暗号化してデータをセキュリティで保護する]のチェックボックスをオンにし、OKボタンをクリックします。

(4)プロパティダイアログボックスで、OKボタンをクリックします。

(5)フォルダ内にファイルやフォルダが存在する場合、[属性変更の確認]ダイアログボックスが表示されます。

(6)選択したフォルダだけに暗号化属性をして、新しく作成するファイルやフォルダだけを暗号化する場合には、[このフォルダにのみ変更を適用する]を選択します。すでに存在するファイルやフォルダも暗号化する場合には、[このフォルダ、およびサブフォルダとファイルに変更を適用する]を選択します(図7-3)。

|

| 図7-3 属性変更の確認ダイアログボックス |

(7)[属性変更の確認]ダイアログボックスで、OKボタンをクリックします。

フォルダの暗号化属性の解除は、[内容を暗号化してデータをセキュリティで保護する]のチェックボックスをオフにします。解除するときも、フォルダ内にファイルが存在する場合は、フォルダだけ暗号化属性を解除するかフォルダ内のファイルやフォルダの暗号化属性も解除するかの[属性変更の確認]ダイアログボックスが表示されます。

|

POINT

|

||

|

ファイルの暗号化や解除をショートカットメニューで行えるようにすることができます。 HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows にEncryptionContextMenu(REG_DWORD)を作成し、1に設定します(図7-4)。

|

| Windows サーバー セキュリティ徹底解説 | |

| 第5章 内部ネットワークレイヤの保護 (Windows Server 2003の認証システム) | |

| 第7章 データレイヤの保護(EFSによるファイルの暗号化) | |

| 第10章 境界部レイヤの保護(インターネット接続ファイアウォール) | |

| Security&Trust記事一覧 |

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。

|

|