第4回 クライアント/サーバ間のプロトコルと暗号化通信を知る

竹島 友理

NRIラーニングネットワーク株式会社

2008/12/12

Exchangeサーバへ接続するクライアントといえばOutlook……しかし、それだけではありません。今回はExchangeサーバが用意する6種類のアクセス方法とそのプロトコル、そしてセキュアに接続するために必要な設定を解説します(編集部)

連載第4回では、Exchange Server 2007の暗号化通信をテーマに見ていきましょう。

Exchange Server 2007の通信パスの種類は多数あります。なぜなら、Exchange Server 2007には5つのサーバの役割があって、それぞれに通信の特徴があり、メールボックスへのアクセス手段が多数あって、それぞれに通信の特徴があるからです。サーバ同士の通信に関しては次回まとめることにして、今回は、Exchange Server 2007のクライアントとサーバ間の暗号化通信にフォーカスしてみましょう。そのためには、Exchange Server 2007がサポートするクライアントの種類(メールボックスへのアクセス手段)を知っておく必要があるので、まずExchange Server 2007のクライアントの種類と通信の特徴をまとめます。その後で、各種クライアントの通信相手となるExchange Server 2007のサーバの役割と、その間の暗号化通信方法について整理し、最後に、暗号化通信で使用する既定の証明書について見ていきます。

メールボックスにアクセスする6つのクライアント

メールボックスにアクセスする6つのクライアント

Exchange Server 2007では、ユーザーが、いつでも、どこからでも、ネットワーク環境や状況に合わせてメールボックスにアクセスできるように、その場に応じてアクセス方法を使い分けられるように、6つのクライアントが用意されています。それが、Outlook、Outlook Web Access(OWA)、Outlook Anywhere、Exchange ActiveSync、POP3、IMAP4です【注1】。

|

| 図1 Exchange Server 2007の6つのクライアント |

| 【注1】 このほかに、Outlook Voice Accessという手段もあります。これは電話やFAXからメールボックスにアクセスする方法です。 |

Outlook:社内ネットワークからのアクセス

Outlook:社内ネットワークからのアクセス

この6つの中で、社内ネットワークで最も多く使用されているクライアントは、やはり機能が豊富なOutlookでしょう。Outlookは「MAPIクライアント」や「MAPIアプリケーション」とも呼ばれています。なぜなら、OutlookがExchange Server 2007のメールボックスサーバとMAPI/RPCプロトコルで直接通信できるクライアントだからです。

|

| 図2 OutlookはExchange Server 2007のメールボックスサーバと直接接続する |

MAPI(Messaging Application Programming Interface)とはメッセージを送受信するアプリケーション用にマイクロソフトが作成した規約で、RPC(Remote Procedure Call)とはリモートコンピュータ上で稼働するサービスを呼び出すためのプロトコルです。メッセージの送受信、アイテムの保存、アドレス帳の参照などOutlookのさまざまな機能は、MAPIをRPCベースで呼び出すことによって実現されています。

RPCプロトコルは、TCP135ポートで接続を待ち受けますが、実際の接続は新たなポートを使用します。このときのポートは動的に決まるため、事前にファイアウォールで静的に許可することは困難です。その結果、RPCプロトコルは社内ネットワークで使用されることが多く、MAPI/RPCを使用するOutlookもExchange Server 2007の社内ネットワーククライアントとして多く使用されています。

そして、RPCプロトコルは、Exchange Server 2007のメールボックスサーバがほかのコンピュータと通信し合うときにも使用されています。社内ネットワークにおいて、Exchange Server 2007のメールボックスサーバとMAPI/RPCプロトコルで直接通信する――これが、Outlookのネットワーク接続における大きな特徴です。

| 【関連記事】 リモートの手続きを呼び出すMS-RPCとは?http://www.atmarkit.co.jp/fwin2k/win2ktips/890msrpc/msrpc.html |

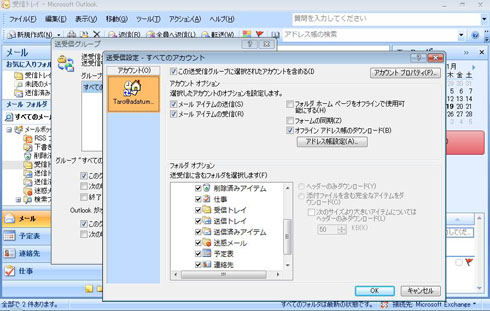

そして、Outlookには、もう1つネットワーク接続に関する特長があります。それは、アイテムをキャッシュすることによるオフライン機能を持っていることです。この機能は既定で有効になっており、過去に受信したメッセージや予定表情報が自分のパソコンのOutlookにキャッシュ(ダウンロード)されます。これがノートPCであれば、メールボックス内のデータを持ち運べるので、出張先や外出先など、オフライン環境であっても自分のメールボックス内のデータを参照できます。そして、このキャッシュ機能を使用すれば、Outlook起動時に毎回メールボックス内のデータをダウンロードする必要がないので、ネットワークトラフィックの削減にもつながります。

|

| 図3 Outlook 2007のオフラインフォルダ設定画面 |

OWA:インターネットからWebブラウザでアクセス

OWA:インターネットからWebブラウザでアクセス

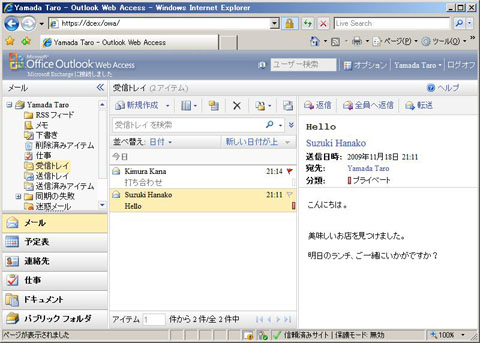

Exchange Server 2007の2つ目の代表的なクライアントは、Outlook Web Access(OWA)です。これはWebブラウザを使用してメールボックスにアクセスする方法です。Outlook 2007とExchange Server 2007のOWAは、インターフェイスも機能も非常によく似ています。

|

| 図4 Outlook 2007とほぼ同等機能のExchange Server 2007 Outlook Web Access(OWA) |

しかし、通信プロトコルは異なります。OutlookがRPCプロトコルを使用するのに対して、OWAはHTTP/HTTPSプロトコルを使用します。RPCと違い、HTTPの通信ポートTCP 80とHTTPSの通信ポートTCP 443は一般的にファイアウォールで静的に許可されているので、OWAは、社内ネットワークはもちろんインターネットからのアクセスにも対応しやすくなっています。

ところで、メールボックスサーバはほかのコンピュータとの通信にRPCプロトコルを使用するため、メールボックスサーバだけではOWAからのHTTP/HTTPS要求を処理できません。そのため、OWAとメールボックスサーバのあいだに仲介役が必要になります。それが、Exchange Server 2007のクライアントアクセスサーバです。OWAユーザーからの接続要求を受け取ったクライアントアクセスサーバは、ドメインコントローラにアクセスしてユーザーを認証したあと、そのユーザーのメールボックスサーバとMAPI/RPCで直接通信し合います。

|

| 図5 OutlookとOWAアクセス方法の違い |

OWAはインターネット環境にも対応しているクライアントですが、クライアントアクセスサーバの配置場所はネットワーク境界(DMZ)ではなく、社内ネットワークです。なぜなら、Active Directoryドメインに参加しているコンピュータだからです(セキュリティを考慮して、ドメインに参加しているコンピュータはDMZに配置しない)。従って、ユーザーが社外からインターネットを使用してOWA接続するには、Microsoft Internet Security & Acceleration(ISA)Server 2006のリバースプロキシ機能などを使用して、クライアントアクセスサーバを安全にインターネットに公開する必要があります。そうすれば、街中のインターネットカフェや空港にある公共パソコンを使用するユーザーが、会社の自分のメールボックスにOWAでアクセスできます。

ところで、パソコンとその所有者(使用者)を1対1で関連付けしやすいOutlookと比べて、ユーザーが公共端末を使用する可能性もあるOWAでデータをキャッシュすることは非常に危険です。WebアプリケーションであるOWAには、Outlookのようなオフラインという概念がなく、データのキャッシュはできません。OWAを使用するには常にオンライン環境が必要です。つまり、OWAでは、過去に受信したメッセージや自分の予定表などをノートPCにそのままダウンロードして出張先や外出先に持ち運ぶようなことはできません。

| 【参考】 OWAは、もちろん社内ネットワークでも使用できます。Outlook 2007とExchange Server 2007のOWAはインターフェイスも機能もよく似ているので「全社的にクライアント環境を最新バージョンにアップデートしたいけど、コストや管理面の問題ですぐに取り組めない」という場合にOWAは便利です。なぜなら、Webブラウザを使用するOWAには、Officeアプリケーションが必要ないからです。WebブラウザからOWA接続した先がExchange Server 2007であれば、ユーザーのメールクライアント環境は最新になります。 |

1/3 |

| Index | |

| クライアント/サーバ間のプロトコルと暗号化通信を知る | |

| Page1 メールボックスにアクセスする6つのクライアント Outlook:社内ネットワークからのアクセス OWA:インターネットからWebブラウザでアクセス |

|

| Page2 Outlook Anywhere:自分のPCで、自宅や出張先からアクセス Windows Mobileマシンでパソコンがなくてもアクセスできる POP3とIMAP4もきっちり用意 6つのクライアントとExchange Server 2007間の暗号化通信 |

|

| Page3 SSLによる暗号化で使用するサーバ証明書 自己署名証明書の期限は1年、毎年更新が必要 |

|

| 新・Exchangeで作るセキュアなメッセージ環境 連載インデックス |

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。

|

|