| Security Tips | ||

|

Windows NT 4.0でMBSA 1.2を活用する たかはしもとのぶ |

||

MBSAとは、セキュリティ修正プログラムの適用状況をチェックするツールとして、マイクロソフトから無償で配布されている製品である。記事執筆時点での最新バージョンは1.2である。

MBSAの稼働するプラットフォームはWindows 2000以降のOSであり、Windows NTは含まれていない。実際Windows NTにMBSAをインストールすることはできないが、MBSAのスキャン対象製品にWindows NTが含まれているなど、Windows NTでもこのツールの恩恵を受けることが可能である。以下その方法について説明する。

●リモートからのスキャン

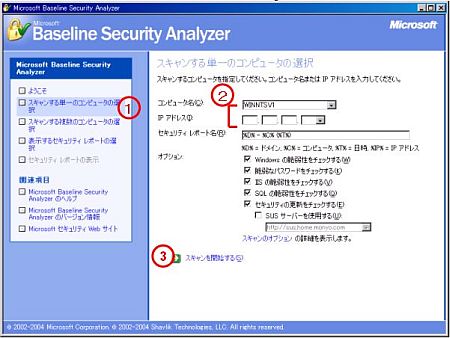

MBSAは、リモートのマシンに対するスキャンを実行することが可能である。MBSA自身はWindows 2000やXPにインストールした上で、図1のようにスキャン対象のマシンとしてWindows NTマシンを指定すればよい。

|

| 図1 リモートのコンピュータをスキャンする (拡大画像) (1)単一のコンピュータを指定 (2)IPアドレスまたはコンピュータ名でスキャン対象のコンピュータを指定。ここではWINNTSV1というリモートコンピュータを指定している (3)スキャンの実行 |

なおリモートからのスキャンを実行する場合一般にいえることだが、スキャンはスキャン対象の管理者権限を持つアカウントの権限で行う必要があるので、あらかじめスキャン対象マシンの管理者権限を持つアカウントと同名、同じパスワードのアカウントとしてスキャン元のコンピュータにログオンしておく、もしくはスキャン前にnet useコマンドの/userオプションなどを用いて対象マシンの管理者として認証を受けた上で、MBSAを起動するといった対処が必要となる。

また、この通信はSMBプロトコルで行なわれるため、SMBプロトコルを無効にしているなどセキュリティを強化した環境ではリモートからのチェックは行えない。

●mbsacliを用いたローカルからのスキャン

ネットワーク負荷や、セキュリティ上の理由などで、リモートからのスキャンが行えない環境もあるだろう。そうした環境ではMBSAに付属するmbsacliというCUIコマンドを用いればよい。

/hfオプションをつけてmbsacliコマンドを実行することで、mbsacliが従来のHFNetChkコマンド互換モードで動作するようになるが、このモードであれば、Windows NT上で動作させることが可能である。ただし、mbsacliコマンドを動作させるには、MSXMLコンポーネントがシステムにインストールされている必要がある(筆者の環境ではMSXML 3.0 SP4での動作を確認している)。

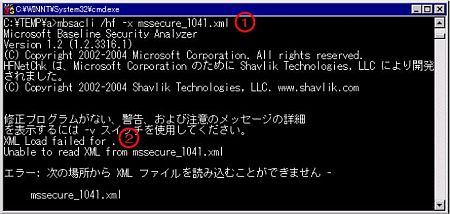

MSXMLコンポーネントがインストールされていないと、図2のようにセキュリティ修正プログラムに関する情報を格納したXMLファイルがロードできないというメッセージが出力されてしまう。しかもMSXMLコンポーネントをインストールするには、Internet Explorerのバージョンアップが必要となるため、注意してほしい(更新が必要なバージョンは、インストールするMSXMLによって異なる)。

|

| 図2 MSXMLコンポーネントがインストールされていない時のメッセージ (拡大画像) (1)mbsacliコマンドの実行 (2)mssecure_1041.xmlファイルは存在しているにも関わらず、ファイルが読み込めない |

実際にWindows NT Server 4.0 SP6a上でmbsacliコマンドをHFNetChk互換モードで動作させた際の画面を図3に示す。なお-xはセキュリティ修正プログラムに関する情報を格納したXMLファイルのパスを指定するオプションであるが、インターネットに接続された環境であれば、自動的にダウンロードされるので必ずしも指定する必要はない。

|

| 図3 mbsacliコマンドによるスキャン (拡大画像) (1)mbsacliコマンドの実行 (2)スキャン結果の出力 |

CUIベースではあるが、MBSAと同様に適用されている修正プログラムの一覧や適用すべきセキュリティ修正プログラムの一覧といった情報を出力できる。なお、詳細なオプションなどについては

HFNetChk /hf -? |

と入力すると表示されるヘルプ画面などを参照してほしい。

| Security Tips Index |

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。

|

|