メールセキュリティソリューションセミナー2008イベントレポート

「法律」はメールの秩序を取り戻す鍵となるか

宮田 健

@IT編集部

2008/3/14

メールの情報漏えい、「うっかりミス」が原因であるとしたら

メールの情報漏えい、「うっかりミス」が原因であるとしたら

メールにおける情報漏えいの大きな原因の1つは、もしかしたら「うっかりミス」ではないだろうか。例えば昨今の情報漏えい事故でよく見掛けるのが、誤ってToやCcへ大量のアドレスを指定したまま送信してしまうことや、単純な誤送信だ。これらへの対策としては大量送信専用のツールを用意する、また必ず上長の承認を経て送信するなどが考えられるが、この手の事故はあらゆる業種で発生している。

また、メールアプリケーションはインテリジェント化が進み、例えばアドレス欄にたった1文字“i”と入力しただけで“info@example.com”というメールアドレスを補完する機能はもう当たり前となっている。これは非常に便利な半面、意図したアドレスではないものが補完されることも当然あり得る。ツールを便利にすることが逆に事故を助長させかねないのだ。

|

CSK Winテクノロジ 製品グループ グループ長 藤澤 英治氏 |

CSK Winテクノロジの藤澤英治氏は「メール送信のうっかりミスは、送信ボタンを押した5分以内に気付くことが多い」と述べる。経験則からもこの命題は正しいと思う方も多いのではないだろうか。このうっかりミスを「5分以内であれば取り消しができる」ようにソリューション化したのが「PlayBackMail」だ。

PlayBackMailでは、メールの送信を設定した時間だけ一時的に保留し、誤送信による事故を防ぐためのソリューションである。センドメール製品を組み合わせてシステムが構成され、一時保留だけではなくToやCcに大量にアドレスが指定されたメールを強制的にBccへと書き換えることや、添付ファイルの暗号化を自動的に行うなどの機能も提供されている。

|

| センドメール製品と組み合わせ送信を一時的に保留する仕組みを実現している。 |

メール監査の整備は内部統制以前の問題

メール監査の整備は内部統制以前の問題

内部統制実施基準、正確には金融庁企業会計審議会内部統制部会、「財務報告に係る内部統制の評価及び監査に関する実施基準」において、具体的なメールに関する記述は、

| 一方で、ITの利用は、例えば、経営者や組織の重要な構成員等が電子メール等を用いることにより、容易に不正を共謀すること等も可能としかねず、これを防止すべく組織内の通信記録の保全など適切な統制活動が必要となることにも留意する必要がある。 |

| (財務報告に係る内部統制の評価及び監査に関する実施基準−公開草案−より引用) |

とされている。

|

サイバーソリューションズ 代表取締役社長 秋田 健太郎氏 |

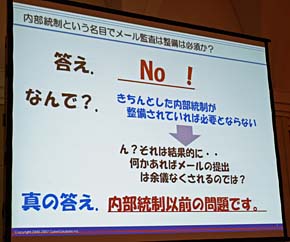

サイバーソリューションズの秋田健太郎氏は「内部統制という名目で、メール監査の整備は必須ではない」といいきる。ただしこれはメールの監査は内部統制以前の問題であり、必要なメールの提出を即座にできるような体制がすでにできているべき、ということを表現しているのだ。

同社のソリューションの1つであるメールアーカイブシステム、「MailBase」を導入したある顧客は、労働基準監督署よりサービス残業の有無を確認するために従業員のメールデータの開示を要求されたそうだ。この時点ではアーカイブシステムを持っておらず、そのため会社としても事実の有無を確認できないという状況であったという。

現在では実際に財務に影響を与えるような情報もメールで社内を飛び交っているのが実情だ。例えば監督官庁に提出しなければいけない情報はわずかであったとしても、内部統制の対象になり得る範囲は非常に広いため、メール環境を正確に保存し、改ざんがされないための対策を取らなければならない。社内のみのメールであってもメールアーカイブの対象にすべきなのだ。

|

| 「内部統制という名目でメール監査の整備は必要か」という問題の真の答えとは? |

|

2/3 |

| Index | |

| メールセキュリティソリューションセミナーイベントレポート 「法律」はメールの秩序を取り戻す鍵となるか |

|

| Page1 「分かっちゃいるけど」情報漏えいせざるを得ない現実 メール監査を教育手段として利用できる? |

|

| Page2 メールの情報漏えい、「うっかりミス」が原因であるとしたら メール監査の整備は内部統制以前の問題 |

|

| Page3 法律という側面からメールのリスクを見る 日本における迷惑メール関連法の現状 特定電子メール法違反は直罰? 間接罰? 情報の窃盗はそれ自体が罰とならない 機密性と可用性の悩ましい関係 |

|

| Security&Trust記事一覧 |

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。

|

|