セキュリティベンダー2社のリポートに見る「攻撃の高度化」のいま:分析リポートを読み解く(3/3 ページ)

トレンドマイクロ、シマンテックが定期的に発表している分析リポートの最新版が公開された。今回この2社のリポートを基に、攻撃の高度化がどのように進化しているのか、そして企業をどのように守るべきかをまとめた。

守る側は常に「後手」である宿命――それでもできることはある

では、対策として私たちはどのようなことを行うべきなのだろうか。そのヒントも、2社のリポートには記載されている。

シマンテックのリポートでは、企業向けにサイバー攻撃の被害を回避するためのポイントが挙げられている。企業においては高度な脅威インテリジェンスソリューションを利用することで、「不意打ちの攻撃を回避」できるとしている。また、多層防御のエンドポイントセキュリティや暗号化、強固な認証などを、マネージドセキュリティサービスを利用して実現するということも挙げている。そして重要なのは「継続的な教育と研修」だとした。

スマートフォンの脅威という点では、シマンテックは「IoT」(Internet of Things)との関連性も併せて注意を喚起している。スマートウォッチなど、IoTとして提供されているデバイスはスマートフォンと連携するものが多く、このアプリを通じてリスクを考えなくてはならないためだ。

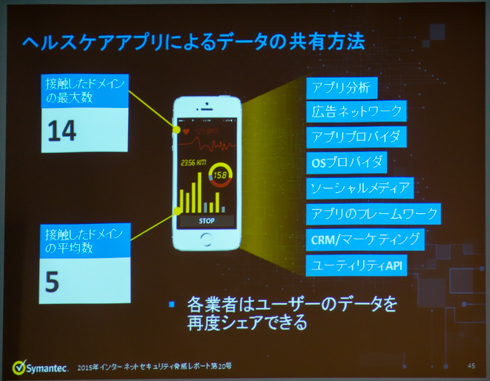

リポートでは、スマートフォンで利用できる複数のヘルスケアアプリのうち、プライバシーポリシーがはっきりしないものが全体の52%、個人情報、ログイン情報を平文で通信しているものが20%(ログインが必須な場合)存在していたという。パスワードの使い回しが常態化しているいま、この情報がリスクにさらされていることが分かるだろう。

さらに、これらのヘルスケアアプリが、アプリ分析や広告ネットワークなど、平均して5つのドメイン(最大14ドメイン)と接触している。接触したドメインを運営する事業者はユーザーのデータを再度シェアできる可能性もある。2014年ノートンモバイルアプリ調査においては4人に1人のユーザーがアプリの利用規約に同意する際、何に対してのアクセスを許可しているのかを把握していないと回答しており、アプリを利用/入手するために自らのプライバシーを犠牲にしていると述べている。

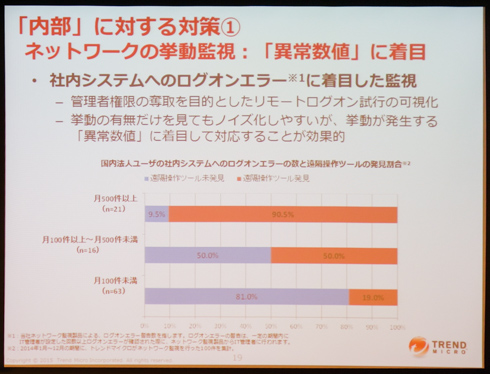

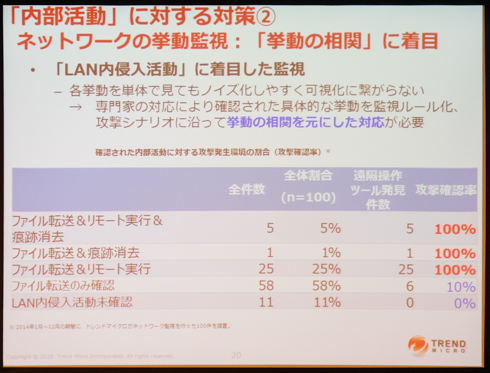

また、トレンドマイクロのリポートでも、外部との通信である「出口」、そしてローカルネットワークの活動を見る「内部」でそれぞれ対策を導入すべしとまとめている。特に、出口対策では遠隔操作ツール特有の通信内容をとらえることで攻撃の初期段階をつかむこと、内部対策についてはログオンエラーの増加、そして「ファイル転送とリモート実行と痕跡消去が同時に行われた」など、攻撃シナリオに沿って挙動の相関を見るなどといった注目の仕方が重要になると述べる。

「インテリジェンス」を味方につける

両者に共通しているのは「もはや“機器を導入するだけの対策”は存在しない」ことだ。インテリジェンスを付けることはもちろん、監視においても、そのインテリジェンスを基にした調査作業を行う必要がある。

攻撃者は防御側以上にセキュリティを学んでいる。防御側は常に「後手」であるため、圧倒的に不利であることは間違いない。常に進化する攻撃側は、常に最新のインテリジェンスを学んでいる。インテリジェンスという点では防御側も後手ではなく、攻撃者と同じだけの情報を得ることができる。各社が提供するこれらのリポートから、まずはインテリジェンスを常に手に入れることは重要だ。

そして、常に変化する攻撃手法に対して、より「多くの情報を処理できる」能力がサイバーセキュリティには必要となる。上記を例に取ると「現在システムに残っている脆弱性の種類と数」「社内システムのログオンエラー率」や「ファイル転送後にリモートスクリプトが実行されている回数」といった情報をすぐに見ることができるかといった、「可視化」が可能なのが製品選定のポイントとなるかもしれない。もちろん、そのような気付きを得るためには、インテリジェンスが必須だ。各社から提供されるリポートは、その助けになるだろう。

各社からこのような脅威リポートは定期的に公開されており、そのほとんどは無料で読むことができる。今回紹介した項目はその一部分だけであるので、ぜひリポート全文も併せてチェックしていただきたい。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

メールによるサイバー攻撃の危険性、運輸や通信、エネルギー、卸売で高まる

メールによるサイバー攻撃の危険性、運輸や通信、エネルギー、卸売で高まる

運輸や通信、電気などの業界ではおよそ300通に1通の割合でマルウェア付メールが送り付けられ、全業種平均の2倍以上になることが分かった。社会インフラを狙う企業への攻撃が増加している。 標的型攻撃対策が困難に ファイアウォールやSIEMを逃れる手口も

標的型攻撃対策が困難に ファイアウォールやSIEMを逃れる手口も

国内企業や組織への標的型サイバー攻撃ではセキュリティ製品の検知を逃れる手口が幾つも見つかった。分析したトレンドマイクロは「自前での対策は限界にある」と指摘する。