ビッグデータにIoT――これからの時代に必要な「暗号プロトコル」「プライバシー」研究最前線:NICTオープンハウス2015リポート セキュリティ編(1/3 ページ)

2015年10月22日から23日にかけて、国立研究開発法人 情報通信研究機構(NICT)が研究成果を一般に発表する「NICTオープンハウス 2015」が開催された。本稿では特にセキュリティ関連の技術に注目したリポートをお送りしよう。

セキュリティを支える「暗号プロトコル」

国立研究開発法人 情報通信研究機構(NICT)が注力する研究分野の一つに「ネットワーク基盤技術」がある。ここでは新しいプロトコルの標準化作業や、ネットワーク技術の実証実験基盤である「JGN-X/StarBED3」の運用をはじめとするさまざまな基盤研究が行われている。サイバーセキュリティの話題で度々登場する「NICTER」「DAEDALUS」「NIRVANA」もこの研究の一環として作られたものだ。

【関連記事】

NICTオープンハウスリポート:

NICTが「かっこいいセキュリティ技術」にこだわる理由 (@IT)

http://www.atmarkit.co.jp/ait/articles/1212/04/news021.html

まるで攻殻機動隊! 美しいグラフィックでサイバー攻撃をリアルタイムに可視化するシステム(ねとらぼ)

http://nlab.itmedia.co.jp/nl/articles/1206/21/news019.html

2015年10月22、23日に開催されたNICTオープンハウス 2015では、ネットワーク基盤技術研究の一つとして、暗号プロトコルの安全性評価の自動化や、評価結果の可視化に関する発表が行われた。暗号プロトコルの脆弱(ぜいじゃく)性を効率的に発見することを目指す研究だ。

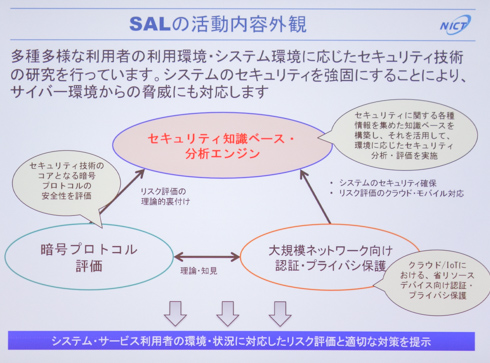

この研究の背景には、NICTのセキュリティアーキテクチャ研究室が掲げる「『実装』『理論』『ユースケース』の三つを組み合わせた研究の実施」という方針がある。理論だけでなく、実際に使われることを前提とした研究を目指すものだ。この方針は、NICTが行う全ての研究に通底しているともいえる。

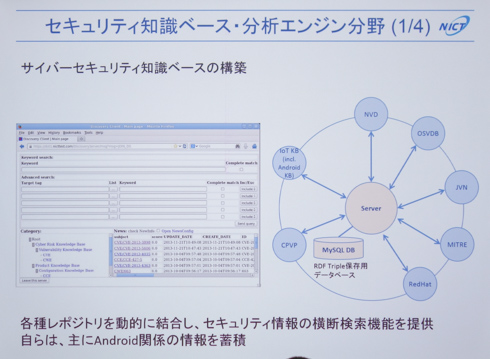

セキュリティアーキテクチャ研究室の活動内容。実装として「セキュリティ知識ベースの構築」、理論として「暗号プロトコルの評価」、ユースケースとして「大規模ネットワーク向け認証/プライバシー保護」を組み合わせた研究を行っている

セキュリティアーキテクチャ研究所の「実装面」の活動として、「セキュリティ知識ベース・分析エンジンの作成、運用」が挙げられる。サイバーセキュリティにおいては「情報量」が重要であるという考えの下、「Japan Vulnerability Notes(JVN)」「Open Source Vulnerability Database(OSVDB)」「National Vulnerability Database(NVD)」などの世界中に点在する脆弱性情報を動的に結合し、横断検索を可能にしようとする試みだ。NICT自身も、Androidなどに関する脆弱性情報を提供しているという。

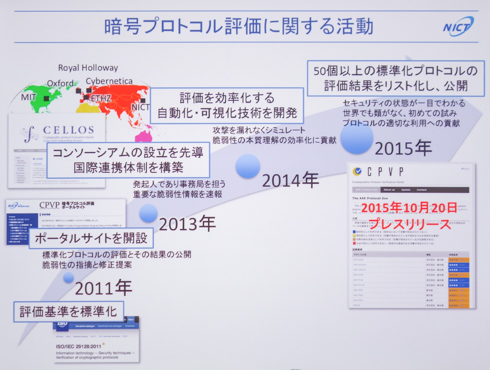

「理論面」においては、暗号プロトコルの評価が挙げられる。「暗号技術の評価」と「暗号プロトコルの評価」は異なるものであり、例えるならば「タイヤ単体の検査」と「タイヤを自動車に付けての走行検査」のようなものだという。個別の暗号技術が安全であっても、それらを組み合わせたときに問題が生じる可能性があるため、暗号プロトコルの評価が重要になるというわけだ。

この研究の成果として、NICTでは2015年10月20日、暗号プロトコルのセキュリティ評価をまとめた資料を発表している。標準化された51個の暗号プロトコルの評価結果がまとめられたリストで、暗号プロトコルを目的ごとに適切に選択するための判断基準として活用することができる。これらの研究成果は電子政府の推奨暗号リストとして「CRYPTREC」を通じて公開されており、誰でも参照可能だ。

【関連リンク】

プレスリリース | 暗号プロトコルのセキュリティ評価結果をリスト化・公開 | NICT-情報通信研究機構

http://www.nict.go.jp/press/2015/10/20-2.html

Cryptographic Protocol Verification Portal

http://crypto-protocol.nict.go.jp/

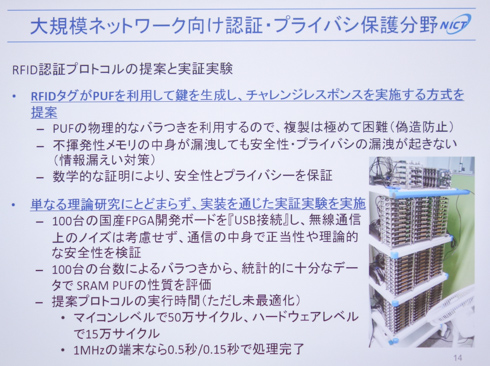

そして「ユースケース」の成果として、セキュリティアーキテクチャ研究所は「大規模ネットワーク向け認証」の事例を紹介した。今回紹介されたのは「RFID認証プロトコルの実証実験」で、RFIDタグを製造する上でどうしても発生する物理的な「ばらつき」を利用したチャレンジレスポンスのプロトコルだ。「物理的なばらつきの複製は極めて困難であるため偽造防止に使える」という理論を、実装を通じて実験したものだ。100台の国産FPGA開発ボードを作成し、統計的に十分なデータを取得し評価したという。

Copyright © ITmedia, Inc. All Rights Reserved.