「講じなければならない」ならば話は別 データベースセキュリティが「各種ガイドライン」に記載され始めている事実:今さら? 今こそ! データベースセキュリティ(3)(2/2 ページ)

本連載では、データベースセキュリティの「考え方」と「必要な対策」をおさらいし、Oracle Databaseを軸にした「具体的な実装方法」や「Tips」を紹介していきます。今回は、「今、各種ガイドラインが示すコンプライアンス要件としてデータベースのセキュリティがどのように記載されているのか」を解説します。

PCI DSS(Payment Card Industry Data Security Standard)

PCI DSSは、クレジットカードおよび取引情報保護のための国際標準です。

2016年2月23日、日本クレジット協会、経済産業省などが参画しているクレジット取引セキュリティ対策協議会により、クレジットカード取引におけるセキュリティ対策の強化に向けた実行計画「クレジットカード取引におけるセキュリティ対策の強化に向けた実行計画2017」がまとめられました。それによると、クレジットカード会社や決済代行会社に対して「2018年3月末まで」にPCI DSSに準拠するように求めています。またクレジットカードを取り扱う加盟店も、ECサイトなどの非対面加盟店は2018年3月末まで、小売店などの対面加盟店は2020年3月末までに、PCI DSSに準拠するか、クレジットカード情報を保持しない仕組みにすることを求めています。

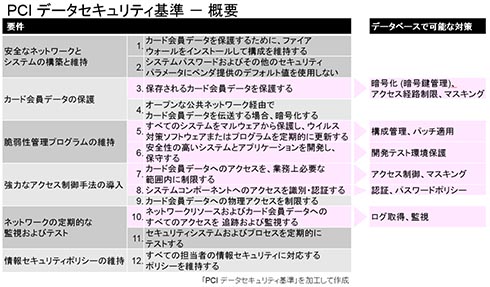

ちなみに、PCI DSSに準拠するためのガイドラインとなる「PCIデータセキュリティ基準」を参照すると、6つの項目と12の要件が定義されています。そのうち、データ、データベース、データアクセスに関連する要件と対策内容を以下の図に抜粋しました(図2)。

政府統一基準

2015年に発生した日本年金機構の大規模情報漏えい事件を受けて、「政府機関の情報セキュリティ対策のための統一基準(通称、政府統一基準)」が2016年に更新され、「7.2.4 データベース」の項と、具体的なデータベースのセキュリティ対策に言及した内容が新規に追加されました。

政府統一基準は、国の行政機関や独立行政法人の情報セキュリティ水準を一律に引き上げることを目的に、行政事務従事者が職務上取り扱う情報を含む全ての情報システムを対象にしたガイドラインです。

そのうち、データベースに対するセキュリティ対策には「管理者アカウントの適切な権限管理」「データの不正な操作を検知」「不正な操作を防止」「適切に暗号化」などの順守すべき事項とともに、目的・趣旨の項目に、「主体認証」「アクセス制御」「権限管理」「ログ管理」「暗号」「電子署名」といった機能面の対策、「ソフトウェアに関する脆弱(ぜいじゃく)性対策」や「不正プログラム対策」などを実施せよと具体的に記載されています。

第7部 情報システムの構成要素

7.2 電子メール・ウェブ等

7.2.4 データベース

順守事項

(1)データベースの導入・運用時の対策

(a)情報システムセキュリティ責任者は、データベースに対する内部不正を防止するため、管理者アカウントの適正な権限管理を行うこと。

(b)情報システムセキュリティ責任者は、データベースに格納されているデータにアクセスした利用者を特定できるよう、措置を講ずること。

(c)情報システムセキュリティ責任者は、データベースに格納されているデータに対するアクセス権を有する利用者によるデータの不正な操作を検知できるよう、対策を講ずること。

(d)情報システムセキュリティ責任者は、データベース及びデータベースへアクセスする機器等の脆弱性を悪用した、データの不正な操作を防止するための対策を講ずること。

(e)情報システムセキュリティ責任者は、データの窃取、電磁的記録媒体の盗難等による情報の漏えいを防止する必要がある場合は、適切に暗号化をすること。

(出典:内閣サイバーセキュリティセンター「政府機関の情報セキュリティ対策のための統一基準」から、該当箇所を抜粋)

今回は主要な法令やガイドラインに「データベースセキュリティ」がどのように記載されているかを抜粋して説明しました。これらを確認していくと、結局は「アカウント管理」「アクセス制御」「暗号化」「監査・監視」という他の層で当然のように行っているであろう対策は、「データベースでも実施しなさい」ということを提言していることが分かると思います。

セキュリティ対策は、ITやセキュリティを軽視している残念な経営層に上申しても「対費用効果をうまく説明できないコスト」として捉えられてしまう課題はいまだあるかもしれません。

しかし、法律やガイドラインで「講じなければならない」と記載されているとなれば、話は別かもしれません。コンプライアンス対応のために、会社としてやらなければならないことだからです。「きっと大丈夫だろう」などと考えている企業などにもこの認識が広まり、データベースセキュリティ対策を含めて全ての情報システムで当然のように実施されるようになれば、あくまで理想論ですが、情報漏えい事案は起きなくなるはずなのです。

次回はデータベースセキュリティに必要な「要素」の詳細を解説します。

筆者紹介

福田知彦(ふくだ ともひこ)

日本オラクルでセキュリティ関連のプロダクトやソリューションを長年担当。出荷前製品検証からプリセールス、コンサルティングと、さまざまな部署を転々とするも担当はだいたいいつもデータベースセキュリティかIDマネジメント。出荷前から構築、運用、トラブル対応まで製品の一生を見守るエンジニア

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

攻撃者が狙うのはデータベース、それなのに「データベース保護の対策が見落とされがち」ではありませんか?

攻撃者が狙うのはデータベース、それなのに「データベース保護の対策が見落とされがち」ではありませんか?

企業活動において重要なのは何か。セキュリティ対策において「データベースの保護が見落とされがち」と、オラクルは警鐘を鳴らしている。データベースセキュリティの“考え方”をキーパーソンに確認する。 実録・4大データベースへの直接攻撃

実録・4大データベースへの直接攻撃

オラクルの考える「データベースセキュリティ」とは

オラクルの考える「データベースセキュリティ」とは

日本オラクルは2016年2月10日、Oracle Databaseユーザー向けに、データベースや周辺システムに関するセキュリティ診断を無償で行う「Oracle Database セキュリティ・リスク・アセスメント」サービスの提供を開始すると発表した。 データベースセキュリティの基本的な考え方

データベースセキュリティの基本的な考え方

「データベースセキュリティ」の視点から見る「ユーザー管理」「監査証跡(ログ)管理」のポイント

「データベースセキュリティ」の視点から見る「ユーザー管理」「監査証跡(ログ)管理」のポイント

システムの開発・運用に携わっているけれど、セキュリティに少し不安がある。そんなシステム担当者の方は多いのではないでしょうか? 本連載「システムインテグレーションとセキュリティ」では、“SI視点”に立って、システム担当者が考慮すべきセキュリティ上のポイントについて、身近な例を取り上げながら分かりやすく解説します。最初のテーマは、「データベースセキュリティ」です。