データベースの暗号化、まず「何を、どのように」実施すべきか:今さら? 今こそ! データベースセキュリティ(6)(3/3 ページ)

本連載では、データベースセキュリティの「考え方」と「必要な対策」をおさらいし、Oracle Databaseを軸にした「具体的な実装方法」や「Tips」を紹介していきます。今回は「データベースの暗号化で、まず実施すべきこと」を解説します。

暗号化アルゴリズムは、AESなどの「電子政府推奨暗号リスト」や「ISO/IEC 18033」に載っている方式を使う

暗号化においては、「どの暗号化アルゴリズムを使うか」も課題になるでしょう。

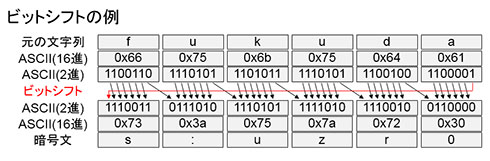

例えば、データを1ビットだけシフトさせた「ビットシフト」でも全く別のデータになります。これも大枠では暗号化していると言えてしまいます。

もちろんこの方法ではすぐに解読されてしまうことでしょう。つまりは「解読されにくい安全性が確認されている暗号化アルゴリズムを適切に選ぶ」ことが重要です。

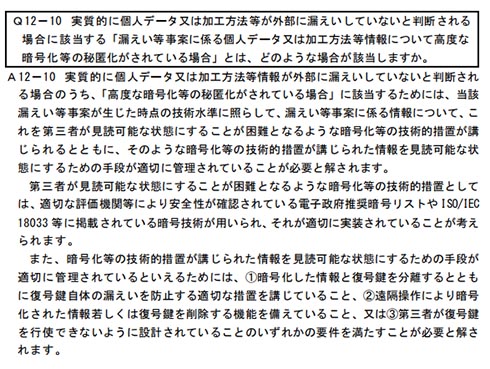

個人情報保護委員会が2017年2月に公表した『「個人情報の保護に関する法律についてのガイドライン」及び「個人データの漏えい等の事案が発生した場合等の対応について」に関するQ&A』の「Q12-10」に以下の記述があります。

第三者が見読可能な状態にすることが困難となるような暗号化等の技術的措置としては、適切な評価機関等により安全性が確認されている電子政府推奨暗号リストや ISO/IEC 18033等に掲載されている暗号技術が用いられ、それが適切に実装されていることが考えられます。

ガイドラインでは、「電子政府推奨暗号リスト」や「ISO/IEC 18033に載っている暗号化形式」を使うべきと記述されています。例えば「AES:Advanced Encryption Standard」などが挙げられます。

今回は「何をどのように暗号化していくべきか」についてを解説しました。

次回は「Oracle Databaseでの暗号化」の具体的な実装方法を説明する予定です。

筆者紹介

福田知彦(ふくだ ともひこ)

日本オラクルでセキュリティ関連のプロダクトやソリューションを長年担当。出荷前製品検証からプリセールス、コンサルティングと、さまざまな部署を転々とするも担当はだいたいいつもデータベースセキュリティかIDマネジメント。出荷前から構築、運用、トラブル対応まで製品の一生を見守るエンジニア

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

攻撃者が狙うのはデータベース、それなのに「データベース保護の対策が見落とされがち」ではありませんか?

攻撃者が狙うのはデータベース、それなのに「データベース保護の対策が見落とされがち」ではありませんか?

企業活動において重要なのは何か。セキュリティ対策において「データベースの保護が見落とされがち」と、オラクルは警鐘を鳴らしている。データベースセキュリティの“考え方”をキーパーソンに確認する。 実録・4大データベースへの直接攻撃

実録・4大データベースへの直接攻撃

オラクルの考える「データベースセキュリティ」とは

オラクルの考える「データベースセキュリティ」とは

日本オラクルは2016年2月10日、Oracle Databaseユーザー向けに、データベースや周辺システムに関するセキュリティ診断を無償で行う「Oracle Database セキュリティ・リスク・アセスメント」サービスの提供を開始すると発表した。 データベースセキュリティの基本的な考え方

データベースセキュリティの基本的な考え方

「データベースセキュリティ」の視点から見る「ユーザー管理」「監査証跡(ログ)管理」のポイント

「データベースセキュリティ」の視点から見る「ユーザー管理」「監査証跡(ログ)管理」のポイント

システムの開発・運用に携わっているけれど、セキュリティに少し不安がある。そんなシステム担当者の方は多いのではないでしょうか? 本連載「システムインテグレーションとセキュリティ」では、“SI視点”に立って、システム担当者が考慮すべきセキュリティ上のポイントについて、身近な例を取り上げながら分かりやすく解説します。最初のテーマは、「データベースセキュリティ」です。