デジタルフォレンジックの専門家が伝える、情報持ち出しという「内部不正」が起こる理由――リクルートテクノロジーズ:@ITセキュリティセミナー2018.2

@ITは、2018年2月15日、大阪で「@ITセキュリティセミナー」を開催した。本稿では、特別講演「悪意と善意が交差する内部不正という名のサスペンス」の内容をお伝えする。

2018年2月15日に大阪で開催された「@ITセキュリティセミナー」で、「悪意と善意が交差する内部不正という名のサスペンス」という特別講演が行われた。この講演では、一般論としての「デジタルフォレンジック」をテーマにしており、社内で発生し得る“不正”に対する調査手法、そして「現場で発生する課題をどう解決するか」について実践的な内容が披露された。

登壇したリクルートテクノロジーズ ITソリューション統括部サイバーセキュリティエンジニアリング部 セキュリティーオペレーションセンター兼インシデントレスポンスグループの川崎隆哉氏は、法学部出身で“デジタルフォレンジック”の専門家だ。

「デジタルフォレンジック」の現場

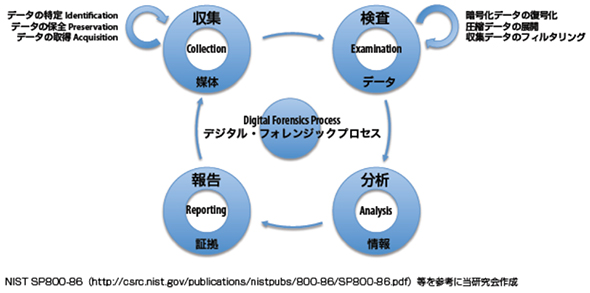

「デジタルフォレンジック」とは、インシデントが発生した際にHDDやUSBメモリ、スマートフォンなどに残る「証拠」を収集し、検査、分析、報告を行うことを指す。デジタルフォレンジックが正しく行われないと「証拠は不十分なものである」と指摘されることもあるため、細心の注意が必要な分野でもある。

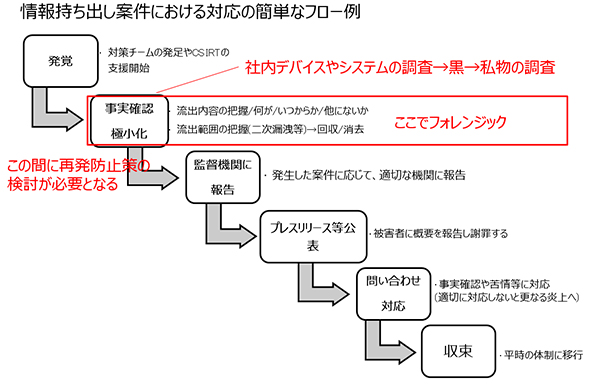

企業内で発生する不正行為としては例えば、パワハラ、セクハラなどもあり、これらに対してもデジタルフォレンジックが活用できる。また、「ITサボタージュ」と呼ばれるシステムの破壊行為や、過労死認定などでもデジタルフォレンジックが注目されている。中でも注目なのは、「正規の従業員が情報を持ち出す」などの「内部不正」対策だ。内部不正の事実が発覚し、事実確認を行うときにデジタルフォレンジックの技術が生かされる。

「個人のデバイスの押収や調査にまで及ぶ可能性を考え、法務部、内部統制関係者の助力を得ることが望ましい」

やりたくてやったわけではない被疑者も、デジタルフォレンジックのような「追い込み」がかかることで証拠隠滅を図るかもしれない。そのため、フォレンジックは“本人に知られないように”行う必要がある。

「例えば、社員が全員帰宅した真っ暗なオフィスに戻り、被疑者のPCを回収、フォレンジックのための情報収集を行い、朝までに元のところに戻すこともある。疑われないよう、ちゃんとホコリまで戻すこともある」

また、被疑者の自宅に向かい、自宅のPCを回収する場合もある。その時、被疑者は「PCを持っていない」と答える可能性や、古く使っていないPCを差し出すこともシナリオとして想定する。その時は、例えばGoogleアカウントのデバイス履歴を確認させ、このPCではないものがログインしていることを本人に伝えることになる。

痕跡を追え、しかし被疑者を必要以上に追い込むな

関連するデバイスを回収したら、その中に残る痕跡をていねいに追っていく。ポイントは、「ログがなかったとしても、痕跡は残る」ことだ。例えば、画像ファイルやOfficeファイルを他のPCにコピーし、その後削除したとしてもサムネイルのファイルが残っている可能性があり、そこから「コピーした」という事実をつかむことができる。

「USBメモリに関しても、それをPCに接続することでUSBメモリの個別IDがPC内に記録される。『家に持ち帰ったがUSBメモリは差していない』という回答があったとしても、証拠を突きつけることができる」

ただし、被疑者となった社員を必要以上に追い込んではいけない。「よくあるサスペンスドラマでは、崖の上で被疑者をとことんまで追い詰める。過度に責める必要はない」と川崎氏は指摘する。

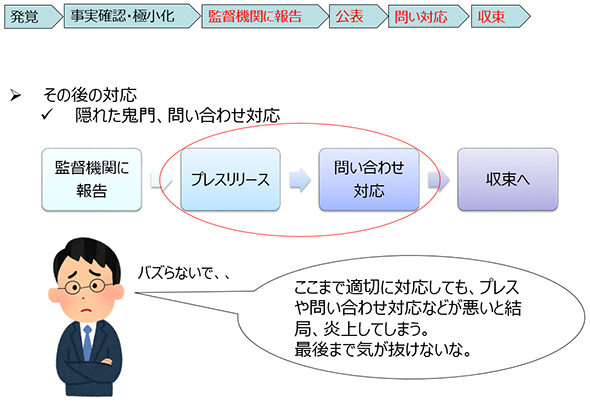

デジタルフォレンジックの成果が上がり、持ち出された情報が特定できたら、そのデータをきっちり回収、消去してデジタルフォレンジックは終了する。その後、監督機関に報告し、やっと「外部に公表」というフェーズに移る。ここで初めて、利用者への報告対応になるのだが、プレスリリースや問い合わせ対応が最も“炎上”しやすいともいえる。

「いいかげんな対応をしてしまうと、これまでの対応が水の泡になってしまう。『外部に公表』は隠れた鬼門」

“不正の3要素”をそろえないために

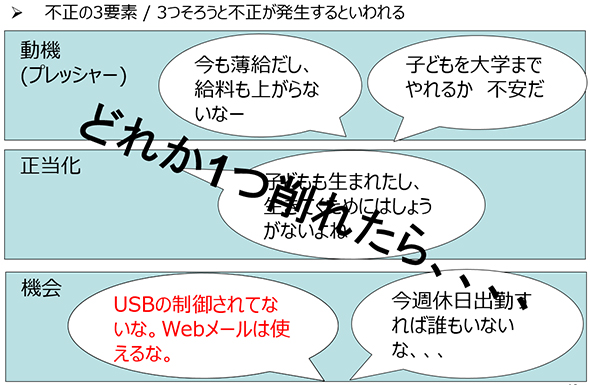

そもそも、なぜ“不正”が起きてしまうのだろうか。どうすれば、避けられるのだろうか。川崎氏は次のように力を込める。

「社内にいわゆる『攻撃者』のような悪人が突然出てくるわけではない。『給与が上がらない』『子どもを大学に入れなければいけない』などの理由が『生きていくにはしょうがない』などとなり、『情報を持っていこう』と思いついてしまう。悪人だけが不正をするわけではない事実を知ってほしい。動機、正当化、そして機会の3つがそろうと不正が行われてしまう。そのうち1つでも削れれば、発生を防げるかもしれない」

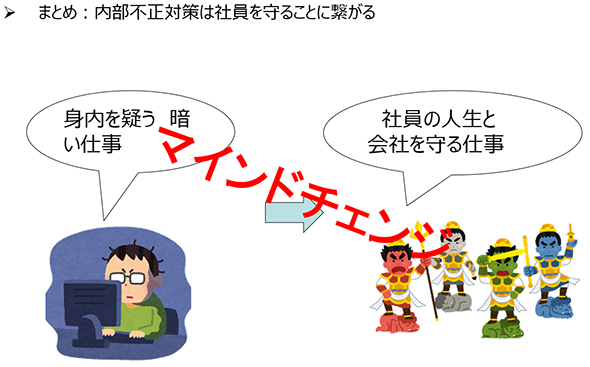

最も効果があるのは「機会」を削ることだ。とかく内部不正防止では「身内を疑いたくない」という心理から「甘さ」が露呈し、結果として対策を行わず、“機会”の拡大を招く。

「対策を行わないことは優しさではない。社員、企業を守るためには対策を行うべきだ。その“機会”を削るために、内部のタグ付けされたファイルを外部に持ち出すことを検知できるDLP(Data Loss/Leak Prevention)のような仕組みや、普段と違う行動を検知する仕組みを導入することで、安易な不正を見つけ、その結果、社員を守れる」

最後に川崎氏は「不正の機会を与えてしまう性善説ではなく、人は弱いものという“性悪(弱)説”の立場を取る。不正をけん制し“機会”を奪うことが重要。内部不正対策は身内を疑う仕事ではなく、社員の人生と会社を守る仕事と心得よ」と述べ、講演をしめくくった。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

教えて! キラキラお兄さん「なぜ、フォレンジッカーは何も信じないの?」

教えて! キラキラお兄さん「なぜ、フォレンジッカーは何も信じないの?」

あらゆる業務がデジタル化するにつれ、内部不正も犯罪もまた、デジタル化している。その証拠を保全し、探し出し、実際に何が起きたのかを突き止めていくデジタル世界の探偵役が「フォレンジッカー」だ。 「おれたちは日本一のCSIRTになる!」――リクルートのCSIRT飲み会に潜入してみた

「おれたちは日本一のCSIRTになる!」――リクルートのCSIRT飲み会に潜入してみた

「サイバーセキュリティの世界において、重要な情報は全て飲み会で交換されている」、そんなウワサが本当なのかを確かめるべく、「セキュリティ飲み会」に潜入し、その実態を探る実験的企画。今回は「リクルートテクノロジーズ編」だ。 セキュリティ事故対応に不可欠な「証拠」を消してしまう3つの行動

セキュリティ事故対応に不可欠な「証拠」を消してしまう3つの行動

セキュリティ教育に現場で携わる筆者の経験から、今本当に必要なセキュリティ教育について考える本連載。第5回では、インシデント対応に不可欠な「証拠保全」のポイントを解説します。