第5回 カード情報システムでのIIS、QSAはどう見る?

川島 祐樹

NTTデータ・セキュリティ株式会社

コンサルティング本部 PCI推進室

CISSP

2009/1/29

稼働サービスの確認

稼働サービスの確認

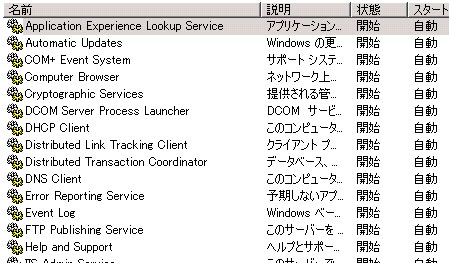

1.サービス一覧で確認

まず、稼働サービスを確認します。稼働サービスの確認時の観点は2点あります。

- 現在稼働しているサービスに、不要なものは存在しないか

- 現在は稼働していないものの、スタートアップが「自動」になっている不要なサービスが存在しないか

これらの内容を確認するためには、「サービス一覧」から確認します。

|

| 図2 サービスがどのような状態にあるかを確認 |

今回はIIS稼働時の確認内容ですので細かく説明しませんが、特に2つ目のポイント「いま稼働していなくても次回再起動時に起動するサービスに不要なものがないか」も確認する必要がある点にご注意ください。

このサービス一覧で「IIS Admin Service」や「WWW Publishing Service」など、IISの稼働を確認できます。また、WWWサービスのほかに、「FTP Publishing Service」なども確認できます。Webサーバとして使用しており、IISが稼働しているシステムで、使用していないにもかかわらずFTPサービスが稼働している場合、サービス一覧にこの「FTP Publishing Service」のようなものが存在した場合、指摘事項となる可能性があります。

指摘事項となる「可能性がある」という記述にしたのは理由があります。それは、サービス一覧の「FTP Publishing Service」が「開始」となっていても、実際にはFTPのポートがLISTENしているとは限らないためです。その確認を行うためには、次の方法を取ります。

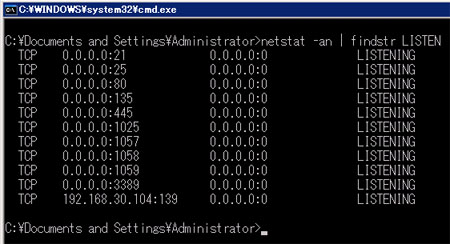

2.netstatで確認

これはUNIX系OSの場合も同様ですが、netstatコマンドでLISTENしているポートの確認を行います。netstatコマンドで表示される項目には、サービス一覧で表示されない(サービスとして稼働せず、単にプロセスとして稼働している)ものも表示されるため、ネットワークの状況を確認するためには確実な手段の1つです。オプションはUNIX系OS上の場合と同じ、「-an」で行います。

|

| 図3 netstat -anでポートの状況を確認 画面上では便宜上、パイプでfindstrコマンドに渡し、LISTEN文字列を検索してフィルタしている。 |

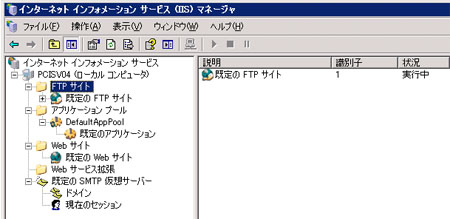

3.IISマネージャで確認

IISマネージャを開くと、インストールされているIISのコンポーネントが分かります。また、そのコンポーネントの稼働状況も確認できます。サービス一覧に表示されている「FTP Publishing Service」については、IISマネージャの左ペインに表示されているホスト名以下の「FTPサイト」という部分に当たります。インストールされていない場合は「FTPサイト」自体が表示されません。

|

| 図4 IISマネージャでFTPサイトを確認 |

ここまで3つの方法を使って確認したところ、IISのFTPコンポーネントがインストールされ、稼働していることが確認できます。くどいようですが、Webサーバとしてのみ機能するサーバにFTPコンポーネントがインストールされていること、稼働していることはPCI DSS非準拠の要素となります。これは、下記の要件を満たさないことになるためです。

| 2.2.1 1つのサーバには、主要機能を1つだけ実装する。 2.2.2 安全性の低い不必要なサービスおよびプロトコルはすべて無効にする(デバイスの特定機能を実行するのに直接必要でないサービスおよびプロトコル)。 |

ここで「デバイス」と表現されているものは、サーバ自身を指していると考えてよいでしょう。

なお、調査の手順からは若干それますが、FTPサービスを停止する際、若干混乱してしまうかもしれないのでここで停止方法について補足したいと思います。

FTPサービスを停止するには、主に2つの方法があります。1つはIISマネージャから停止する方法、もう1つはサービス一覧からFTP Publishing Serviceを停止してしまう方法です。前者の方法で停止した場合、サービス一覧の「FTP Publishing Service」は「開始」の状態のまま残ります。しかしnetstatで確認すると、指定されたポート(デフォルトは21番)はLISTENしていません。後者の方法で停止した場合、IISマネージャ上の「FTPサイト」に「×」アイコンが付いて停止されたことが確認できます。こちらもnetstatで確認すると指定されたポートはLISTENしていないので、FTPサービスは停止されていることが分かります。

このような仕様となっているのは、複数のポートやIPアドレスで複数のFTPサービスを稼働させることができるよう、FTP Publishing Serviceの下に個別のFTPサイトがぶら下がる形になっているためでしょう。FTPを提供する必要がないのであれば、「FTPサイト」自体を停止する、もしくは無効化するべきです。最も確実な方法としては「プログラムの追加と削除」→「Windowsコンポーネントの追加と削除」から、FTPコンポーネントごと削除する、という方法を取れます。稼働状況と影響範囲を検討し、安全に、そして確実に取り除く必要がありますので、変更管理手順のもと、適切に対応する必要があります。

ここまでが、およそIISの「周辺」の確認内容になります。次に、設定情報などIISの「中身」を確認していきます。

2/4 |

| Index | |

| カード情報システムでのIIS、QSAはどう見る? | |

| Page1 QSAの視点――IIS編 |

|

| Page2 稼働サービスの確認 -1.サービス一覧で確認 -2.netstatで確認 -3.IISマネージャで確認 |

|

| Page3 IIS設定の確認 -1.不要なコンテンツが存在しないか -2.ログ設定 -3.ファイル名拡張子マッピングの設定 |

|

| Page4 セキュリティ標準をお忘れなく |

|

| オール・ザッツ・PCI DSS 連載インデックス |

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。

|

|