| Security Tips | ||

|

LiveHTTPHeadersでHTTPヘッダ情報を確認する りょうわあきら |

||

Webアプリケーションの送受信データ内容のチェックやデータ送信先の確認、セッション管理機能のテストなどにおいては、HTTPのヘッダ情報やPOSTされるデータ内容を確認する必要に迫られる。

このようなテストを実行する場合には、通常、送受信データチェック専用のローカルプロキシサーバをセットするなどの方法を使用するが、これはなかなか煩雑である。Mozilla/Mozilla Firefoxを使用できるのであれば、LiveHTTPHeadersというアドインツールを使用することで煩雑な手順を経ずとも、ブラウザが実行したデータ送受信におけるヘッダ情報や送信データを非常に簡単に確認することができる。

LiveHTTPHeadersはxpi形式で配布されており、次のサイトからダウンロード、もしくはインストールすることができる。

| 【LiveHTTPHeaders】 http://livehttpheaders.mozdev.org/ |

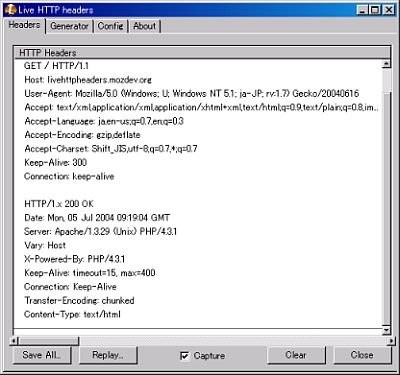

使い方は簡単だ。メニューバーの「ツール」から Web 開発を選択し「LiveHTTPHeaders」を選択することで、別ウィンドウまたはタブとして起動する(※Mozilla Firefoxの場合は「ツール」から「LiveHTTPHeaders」を選択)。起動後に送受信データをチェックしたいサイトにアクセスすると、次のようにブラウザのリクエストに含まれるリクエストヘッダ、サーバから返されたレスポンスに含まれるレスポンスヘッダが表示される。

|

| LiveHTTPHeadersで得られるHTTPヘッダ情報 |

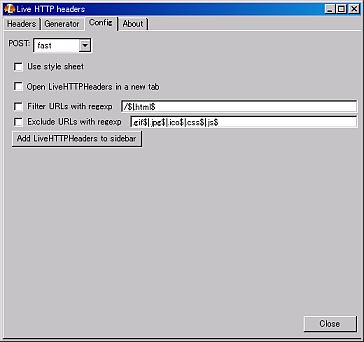

アクセス対象サイトが SSL/TLSを使用して暗号化している場合でも、ブラウザによって復号された後のデータを確認することができる。また正規表現を用いて、ヘッダを記録するリクエストをあらかじめ絞り込んでおくことも可能だ。

|

| LiveHTTPHeadersのConfig画面 |

さらに、記録したリクエストをLiveHTTPHeaders上で編集したうえで再送することもできる。この機能は、Webアプリケーション開発中のセキュリティテストなどには重宝するだろう。

|

| 記録したリクエストを再送 |

開発中のWebアプリケーションのセキュリティテストだけではなく、通常のWebブラウジング中にLiveHTTPHeadersを起動しておくだけで、利用中のWebサイトがリダイレクトなどにより利用者を誘導する挙動や、同一ウィンドウ中からの別サイトコンテンツの参照状況などを克明に知ることができる。

| Security Tips Index |

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。

|

|