|

フィッシング詐欺の手口[前編]

本物と偽物のサイトを組み合わせる

フィッシング詐欺

株式会社セキュアブレイン

2005/6/22

特集「いまさらフィッシング詐欺にだまされないために」が掲載されてから約半年が経過した。その間、日本語のフィッシング詐欺メールが数多く出回るようになったり、国内でフィッシング詐欺によるものと思われるクレジットカードの偽造事件が発生したりしている。半年前、「フィッシング」は、「fishing」ではなく「phishing」と綴ると書いたが、もはや、そんな説明は不要なほどメジャーになった。

「いまさらフィッシング詐欺にだまされないために」では、フィッシング詐欺の定義から対策まで、一般的な内容を網羅したが、実際のフィッシング詐欺の手口については深く触れることができなかった。今回は、注意すべきフィッシング詐欺の手口を詳しく解説する。被害に遭わないために相手の手口を知ることは重要である。手口を知ることでどう防御するかを考えることができるからだ。

| 本物のWebサイトと偽物のポップアップウィンドウ複合型 |

「ログイン画面はポップアップウィンドウで表示されるもの」と思っている人が多いのではないだろうか。実際に、インターネットバンキングにログインしようとすると、表示中のページの上にログインIDやパスワードを入力するためのウィンドウを表示する銀行がいくつか存在する。

また、「ポップアップウィンドウにはアドレスバーがない」と思っている人も少なくないだろう。そこまで思っていなくとも、アドレスバーが隠されていても気付かなかったり、不審に思わないという人は結構いるのではないだろうか。確かに、以前の銀行のWebサイトなどではログイン画面がアドレスバーを隠したポップアップウィンドウになっていることが多かったので、そう勘違いしてしまう人がいてもおかしくはない。

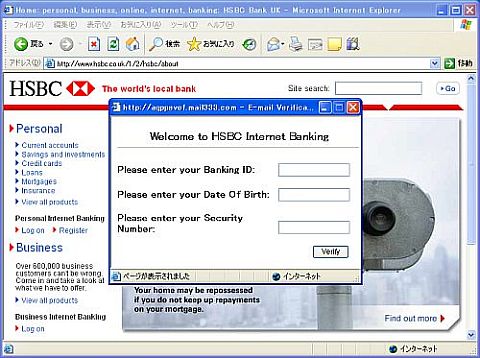

そこで登場したのが、本物のサイトをバックグラウンドにし、偽サイトをポップアップウィンドウで表示するフィッシング詐欺である。例として、HSBC Bankの本物のWebサイトと偽物のポップアップウィンドウを使ったフィッシング詐欺を見てみよう。

まず、HSBC Bankをかたったメールが送られてくる。本文中のリンクをクリックすると、HSBC BankのトップページとBanking IDなどの情報を入力させるポップアップウィンドウが現れる(ポップアップブロックを無効にしている場合)。HSBC BankのWebページは本物でポップアップウィンドウは偽物だ。バックグラウンドに本物のWebページが表示されていれば、ポップアップの入力画面を疑う人は少ないだろう。それを狙っているのだ。

|

| 図1 本物のHSBC Bankのトップページと偽の入力画面 偽の入力画面を本物らしく見せるため、バックグラウンドに本物のWebサイトを表示している (クリックして拡大) |

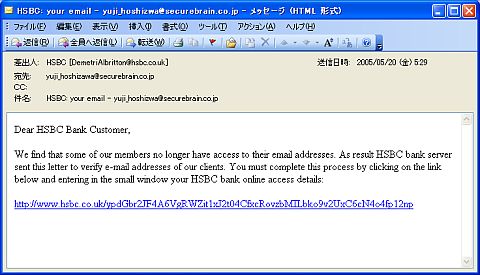

では、この手口を詳しく見てみよう。メールの差出人は「HSBC [DemetriAlbritton@hsbc.co.uk]」。HSBC Bankの担当者から送信されたように見えるが、これは偽装である。差出人はこれ以外にも、「HSBC Bank [ClovisBakay@hsbc.co.uk]」や「HSBC BANK [CalleyBijjani@hsbc.co.uk]」など数種類が確認されている。リストからランダムに選んで設定しているのだろう。

| 【編集部注】 上記に例として挙げたHSBC Bankの担当者のメールアドレスは、「@」を「@」に置換してあります |

件名は「HSBC: your email - yuji_hoshizawa@securebrain.co.jp」で、マイナス記号の後ろには受信者のメールアドレスが挿入される。差出人と件名が一定ではないため、フィルタリングは難しい。

|

| 図2 HSBC Bankをかたったフィッシング詐欺メール テキストメールのように見えるがHTMLメール。偽サイトへは、GoogleとMSNのリダイレクト機能を使って接続する(クリックして拡大) |

本文は一見テキストメールのようだが、実はHTMLメールである。テキストのみを使ってテキストメールのふりをしているのである。内容はメールアドレスの確認作業と偽って、フィッシング詐欺サイトに誘導するというものだ。ロゴマークを盗用したり、Webサイトのデザインを模倣したりするフィッシング詐欺メールが多い中、テキストのみのシンプルなものになっている。

最近、こうした手口が増えているが、その理由の1つとして、金融機関などのフィッシング詐欺対策が進んだことが挙げられる。配信するメールをHTMLからテキストに切り替えたり、テキストメールしか送らないことを利用者に知らせたりしている。ウイルスや不正アクセスと同様に、ユーザーの対策意識が高まったり、対策技術が進化したりすると、フィッシング詐欺の手口も巧妙かつ悪質に進化するという“いたちごっこ”が続くのである。

リンクのパス名は、ランダムに選択された無意味な文字の羅列である。これは、スパムフィルタを回避するためだ。リンクをクリックすると、GoogleとMSNのリダイレクト機能を悪用して偽サイトに接続する。

Googleなどが提供しているリダイレクト機能は、本来クリック件数をカウントするためのものだが、フィッシング詐欺ではユーザーを欺くために使われている。一見、Googleにアクセスするかのように見えるからだ。GoogleやMSNだけでなく、eBayやYahoo!などのリダイレクト機能を利用した手口も存在する。

また、この例では、リダイレクト先(href属性値の「target=」の後ろ)をパーセントエンコーディング(URLエンコーディング)して分かりにくくしている。

| <A href="http://www.google.sh/url?q=http://go.msn.com/HML/5/5.asp? target= http://%09%70e9%700i%70%%%2e%09%64%41.%%%%72%09%%75/" target=_blank>http://www.hsbc.co.uk/ypdGbr2JF4A6VgRWZit1xJ2t04 CfxcRovzbMILbko9v2UxC6cN4o4fp12np</A> |

| リンクをクリックすると、GoogleとMSNを経由してフィッシング詐欺へとジャンプするようにしたソース http://%09%70e9%700i%70%%%2e%09%64%41.%%%%72%09%%75/がパーセントエンコーディングしたフィッシング詐欺サイトのURL |

メール本文中のリンクをクリックし、フィッシャー(フィッシング詐欺師)が用意した偽サイトにアクセスすると、HSBC Bankのトップページへ自動的にリダイレクトされる。これは、META要素のhttp-equiv属性でHSBC Bankのトップページをロードするように指定する、という単純な仕掛けだ。

その後、onloadイベント(ページが読み込まれたときに発生する)でwindows.openを呼び出し、本物のサイトの上に偽の入力画面を表示している。このウィンドウのツールバーとアドレスバーはwindows.openのオプションで非表示になっている。アドレスバーが隠されているので、マウスボタンを右クリックし、ページのプロパティを表示させるなどをしなければサイトのURLを確認できない。

| <HTML><HEAD> <META HTTP-EQUIV="Refresh" CONTENT="0; URL=http://www.hsbc.co.uk/1/2/hsbc/about"> <SCRIPT language=JavaScript> // ensure top window if (window != top) { top.location = window.location; } </SCRIPT> <title></title></HEAD> <BODY bgColor=#ffffff onload="window.open ('welcome3.html', 'metoo7', 'top=205,left=230,width=410,height=250, toolbar=no,location=no,scrollbars=no,resizable=no')"> </BODY></HTML> <textarea style=display:none> |

| 本物のWebサイトの上に偽のWebサイトをポップアップするHTMLソース ピンク色の部分で本物のサイト(http://www.hsbc.co.uk/1/2/hsbc/about)を表示。緑色の部分で個人情報を入力させる偽のポップアップウィンドウを表示。ツールバー、アドレスバー、スクロールバーを非表示にし、サイズ変更を無効にしている |

|

偽の入力画面に情報を入れて[Verify]ボタンを押すと、確認作業終了のメッセージが表示される。未入力の情報があるとエラーメッセージが表示されるが、でたらめに入力しても確認作業終了のメッセージが表示されるので、入力されたデータのチェックは行われていない。別件では、入力データを本物のサーバに中継して真偽を確認するといった手の込んだ悪質な手口も存在する。

|

| 図3 入力画面で[Verify]ボタンを押すと、確認作業終了のメッセージを表示 |

同様の手口のフィッシング詐欺は、HSBC Bank以外にも、ETRADEやSouthTrust Bankなどを装ったものが発見されている。

1/2 |

| Index | |

| 本物と偽物のサイトを組み合わせるフィッシング詐欺 | |

| Page1 本物のWebサイトと偽物のポップアップウィンドウ複合型 |

|

| Page2 スパムフィルタ回避型 ステータスバー偽装型 |

|

| 関連記事 |

| フィッシング詐欺対策として企業が負うべき責任 |

| いまさらフィッシング詐欺にだまされないために |

| Security&Trust記事一覧 |

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。

|

|