「職業:バグハンター」にオレはなる? DEF CON 22レポート:その覚悟はあるか(3/3 ページ)

2014年8月7〜10日、米国ラスベガスで開催された「DEF CON 22」で、バグハンターとして生きる方法や、最近のバウンティプログラム事情について、いくつか講演が行われた。その様子をレポートする。

バグハンターとして生きる覚悟

これだけバウンティプログラムが充実していれば、バグハンターは職業として成り立つのではないだろうか。

セキュリティ企業のSecuniaを退職し、フルタイムのバグハンターになるためタイに移住したエイラム氏は、心を決める前にいくつか考えてほしいと言う。

- 月収と生活費のバランス

- 週の労働時間

- 専門分野

何はともあれ、収入だ。毎月の経費や生活費を基に、毎週何時間稼働し、いくら稼げばよいのかを考えてほしいとエイラム氏は述べる。

「収入の目安は、各国のペンテスターの年収だ。タイのペンテスターの平均年収は5万ドル程度とされているが、これならさほど労働時間をかけなくても稼げる。しかもタイは物価が安いので、ある程度稼ぐだけで快適な暮らしができる。しかし、デンマークのペンテスターは年収10万ドルで、これを実現するにはハードワークが必要だ。生活費も、それなりにかかるだろう」

専門分野も、収入と労働時間に影響を与える。「1つの製品や分野だけよりも、広範な分野でそれなりの知識と技術力がある方が、(プログラム数も賞金の幅も増えて)有利かもしれない。もちろん、分野や大金が出るコンテストに絞って、集中して稼ぐハンターもいるが、大物が多いだけに、かなりの実力が必要だ」(エイラム氏)

また、バウンティプログラムを導入していない企業が多いことも忘れてはならない。

ヴァルトマン氏は、講演会場にいたバグハンターのオレン・ハフィフ氏の事例を紹介した。同氏は、GoogleのGmailサービスに膨大な数のメールアドレスを抽出できる脆弱性を発見した。検証中に自動ボット検知機能で遮断されたが、TorなどIPアドレスを隠す方法で接続したところ、検知されずに抽出を続行できる問題点も発見、早速報告した。

しかし、Googleからは報奨金制度に該当しないとの返事が返ってきた。「それからしばらくして、なぜか報奨金が振り込まれたのだが、その額はわずか500ドルだったそうだ」(ヴァルトマン氏)

「ボランティアであれば、謝辞や栄誉だけでもうれしい。だが、職業でやっている場合、ありがとうで終わりだなんて、(自分の知識や技術力は対価に値しないと思われているようで)バカにされてると怒りがこみ上げる」(エイラム氏)

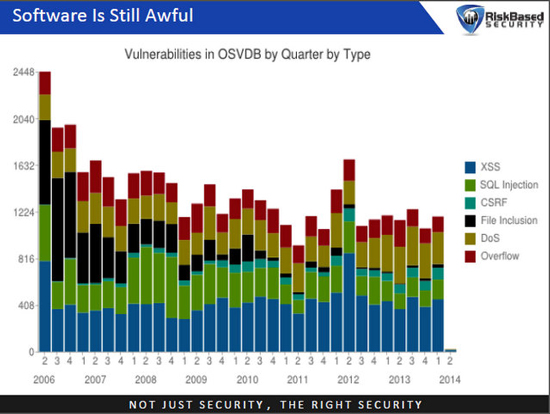

悩ましい部分も多いバグハンター業だが、オープンソース脆弱性データベース(OSVDB)プロジェクトによると、脆弱性は年間1万件のペースで発見されており、サイト固有の脆弱性は含まれないことから、まだまだ「宝の山」は隠れているとクーンズ氏は微笑む。

「とりあえず、世の中には脆弱性が山ほどあふれているので、稼ぐ当てはある。あとは、攻撃や恐喝と受け止められて訴訟ざたにならないよう、冷静な対応で賢く立ち回ってほしい」と、クーンズ氏は述べる。

「バグハンティングを職業にするか、趣味にとどめるか。これまで話してきたことを考慮して、十分検討してほしい。ある程度計画を持って取り組まなければ、息も続かないので」(エイラム氏)

関連リンク

ITセキュリティの最先端、Black Hat USA 2014レポート

http://www.atmarkit.co.jp/ait/articles/1408/21/news009.html

Copyright © ITmedia, Inc. All Rights Reserved.