マイクロソフト、Azureの多要素認証に機能追加──信頼デバイスは一定期間省略可能に:多要素認証のセキュリティ性を維持しながら利便性を向上

米マイクロソフトは、Microsoft Azureの多要素認証機能「Azure Multi-Factor Authentication(MFA)」に新機能を追加。信頼デバイスならば、一定期間多要素認証を省略できるようにする。

米マイクロソフトは2016年4月8日(米国時間)、パブリッククラウドサービス「Microsoft Azure」の多要素認証機能「Azure Multi-Factor Authentication(Azure MFA)」の全バージョンを対象に、「ユーザーが信頼するデバイスに対するMulti-Factor Authenticationを記憶する機能」の提供を開始した。

Azure MFAは、「Office 365の多要素認証」「Azure管理者用の多要素認証」などで用いられる。Office 365、Windows Azure、Microsoft Intune、Dynamics CRM Onlineなど、Azure Active Directory(Azure AD)と連携させたアプリへサインインする場合、ユーザー名とパスワード以外に、スマートフォンアプリやSMS、電話呼び出しなどと組み合わせて認証する。

新機能は、過去に正しくサインインしたデバイス自体を2つ目の認証要素として使う仕組みにより、多要素認証のセキュリティ性を維持しながらユーザーの利便性を高めるとするもの。正しくサインインしたデバイスをMFAシステムに記録することで、一定期間、Azure MFAによる多要素認証を省略できるようにする。

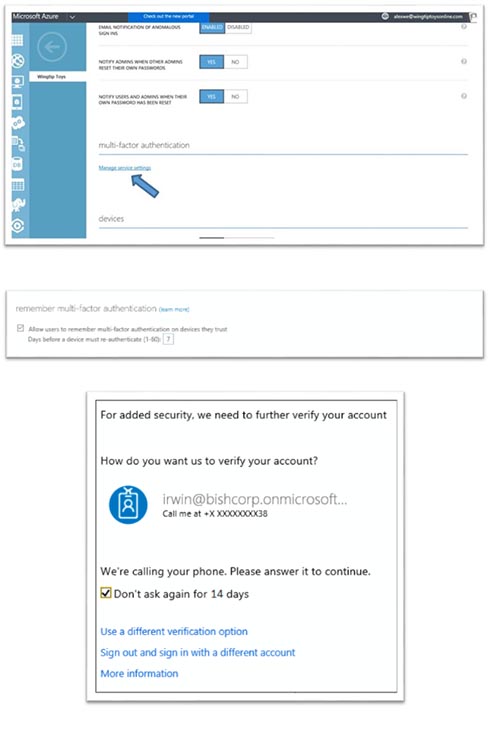

新機能は無償で使える。Azureの管理者メニュー→対象とするディレクトリの「多要素認証」セクション→「サービス設定の管理」→「ユーザーのデバイス設定の管理」より、「remember multi-factor authentication」をチェックし、省略する期間を指定することで有効にできる。

マイクロソフトはこの機能に関する注意点として、「アカウントが侵害され、かつMFAシステムに登録されたデバイスを紛失したり盗まれたりした場合、この機能を無効にし、MFAを復元する必要がある」と述べている。機能の無効化は、管理者およびユーザー自身が実行できる。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

保護ドキュメントの使用状況をリアルタイムで追跡する――Azure RMS Document Tracking

保護ドキュメントの使用状況をリアルタイムで追跡する――Azure RMS Document Tracking

マイクロソフトのクラウドサービス「Microsoft Azure」では、日々、新たな機能やサービスが提供されています。今回は、企業の情報漏えい対策に有効なソリューションとなる「Azure RMS」の新機能を紹介します。 Azure Active Directory(Azure AD)

Azure Active Directory(Azure AD)

Azure ADはクラウドベースの認証/SSO基盤である。ID管理や認証、さまざまなクラウドサービスに対するSSO、オンプレミスのActive Directoryとの連携などが行える。 Office 365のセキュリティを強化する「多要素認証」

Office 365のセキュリティを強化する「多要素認証」

「Office 365」ではパスワード盗難、ID乗っ取り、不正アクセスなどから守るために、セキュリティを強化する手段が用意されている。今回は、IDとパスワード認証の他に、別の認証を追加して、よりセキュアな利用を検討してみよう。