自社だけでできる、コスパ最強の「サイバー演習」実施レシピ&鉄則:中堅・中小企業向け、標的型攻撃対策の現実解(終)(1/2 ページ)

既存のインシデント対応体制を強化する方法の1つである「サイバー演習」は、組織のセキュリティ強化に欠かせない。今回はどの組織でも簡易的にサイバー演習を実践できる手法を紹介する。

本連載「中堅・中小企業向け、標的型攻撃対策の現実解」では、中堅・中小企業における「高度標的型攻撃(APT)」への現実的な対策を、経済産業省が発行している「サイバーセキュリティ経営ガイドライン」を参照しながら解説している。

ベースラインAPT対策コンソーシアム(以下、BAPT)のメンバーが交代で各回を担当。第1回と第2回では最初に取り組むべき「リスク分析」を扱った。第3回は「出入口対策」、第4回は「ログ管理」、第5回は「エンドポイント対策」について解説した。

前回の記事では、コンピュータセキュリティに関わるインシデントに対処するための組織、CSIRT(Computer Security Incident Response Team)構築の勘所を解説した。本記事は構築したCSIRT、また既存のインシデント対応体制を強化する方法の一つである「サイバー演習」を中心に、セキュリティ強化するための方法を紹介していく。

組織のセキュリティ対応力を強化するにはどうすればよいか

サイバーセキュリティというとファイアウォールやセキュリティソフトなどのシステムやプロダクトを中心に考えがちであるが、必要な対応は当然それだけではない。次の4つの観点が重要である。

- システム、プロダクト

サイバー攻撃から情報資産などを守るための機器やソフトウェア- ファイアウォール

- Webアプリケーションファイアウォール

- IPS(Intrusion Prevention System)、IDS(Intrusion Detection System)

- EDR(Endpoint Detection and Response)

- 人(スキル)

ITシステムの運用やインシデント対応などができる人- 導入している各種機器やサービス

- IT(ネットワークなど)

- セキュリティ(サイバー攻撃の種類や対応方法など)

- インシデント発生時の対応ルールの習熟度合い

- ルール、プロセス

インシデントが発生した際のルールやプロセス- インシデント暫定対処基準(現場によるサービス停止など)

- インシデントエスカレーション基準

- インシデント報告先

- 組織、体制

平時、またはインシデント発生時に対応することが可能な機能を持った体制- CSIRT

- SOC(Security Operation Center)

- 危機対策本部

- 経営による推進、サポート体制

セキュリティ対応を高めるには、上記4つのカテゴリーがバランス良く運用されているかどうかを検証する必要がある。システムやプロダクトを導入しても、それを使いこなせる人がいなければ(あるいはスキルがなければ)最大限の効果を発揮できない。また、インシデント発生時に対応するためのルール、プロセスがなければ適切に対応できない。そしてそれらを運用できる組織、体制が整備されていなければ、インシデント発生時の対応が遅れてしまう。これらの4つのカテゴリーが不足していないかどうかをまとめて検証する方法としてサイバー演習がある。

サイバー演習とは何か

そもそも演習とは何か。演習とは、ルール、プロセスを浸透させたり、既存の組織、体制などに過不足がないかどうかなどを抽出したりするために行う模擬練習のようなものである。サイバーセキュリティで演習を行う場合、「サイバーセキュリティ演習」「サイバーレジリエンス演習」「サイバー演習」など、さまざまな呼び名があるが、本記事では「サイバー演習」と統一して書き進める。

本記事で紹介するサイバー演習で、次のような効果などを得られる。

- 前章で挙げた4つのカテゴリーの過不足を洗い出すことができる

- インシデント発生時の対応力や判断力を向上させることができる

- サイバーセキュリティやサイバー攻撃に対する意識を高められる

サイバー演習の大きなメリットの一つはセキュリティ対応を「自分事化」できる点だろう。サイバー攻撃やサイバーセキュリティに関する情報は本やネットでも多く掲載されている。だが、重大なインシデントが発生した緊急事態に、それらの媒体から得た知識を適切に活用できるだろうか。

サイバー演習では、模擬的にインシデントが発生した状況を作り出したり、演習を通して当事者としてセキュリティに対する現状を認識したりすることができる。

サイバー演習を準備する

ここからは「サイバー演習をどのように行うか」を具体的に紹介する。今回紹介するのは、複数種あるサイバー演習の中で、机上で行う「机上サイバー演習」と呼ばれるタイプのものだ。

まずは、サイバー演習を企画する際の事務局側の体制から検討しよう。筆者は複数の企業へセキュリティ対策を支援してきたが、そこでは次のような役割、機能を持った人を事務局として迎えることを推奨している。

- 【CIO(最高情報責任者)、CISO(最高情報セキュリティ責任者)またはITに関する執行役員など】※プロジェクトオーナー

セキュリティ上の懸念点を挙げる他、プロジェクトに推進力を与えるためにも体制への参画を要請する - 【IT部門またはCSIRT】※事務局として参画

ITシステムの詳細状況を一番理解しており、組織にとってリアリティーのあるシナリオを設計するために必要となる - 【経営企画など】※事務局として参画

普段から各部門と連携を取っている経営企画部門の担当者がいるとスムーズに進む場合が多い

いずれも一部のメンバーに参加してもらえれば十分だ。全ての部門のメンバーが参加すると、むしろ演習シナリオの内容が知れ渡り、サイバー演習の効果が半減してしまうので、演習企画は限定的なメンバーで行う必要がある。

体制が整えば次はサイバー演習を設計していく。設計するに当たり、次のような演習概要をまとめた演習計画書を事務局メンバーで検討する。

| 演習の目的 | 何のために演習を実施するのか 例) ・経営層のセキュリティ意識を向上させる ・○○マニュアルの内容の過不足や修正点を抽出する |

|---|---|

| 演習日時 | いつサイバー演習を行うのか |

| 対象サービス、システム | サイバー演習でインシデントが発生するサービス、システムが何か 例) ・○○部のファイルサーバ ・Webサーバ |

| 場所 | サイバー演習を行う会場はどこか |

| 演習参加者 | 演習に参加するメンバーや部署は誰か |

| 当日までの準備物 | サイバー演習当日に何がどれだけ必要か 例) ・プロジェクター:1個 ・スクリーン:1個 ・ホワイトボード:4個 ・○○マニュアル:参加人数分 ・ボールペン:参加人数分 ・演習時の回答用紙:参加人数分 |

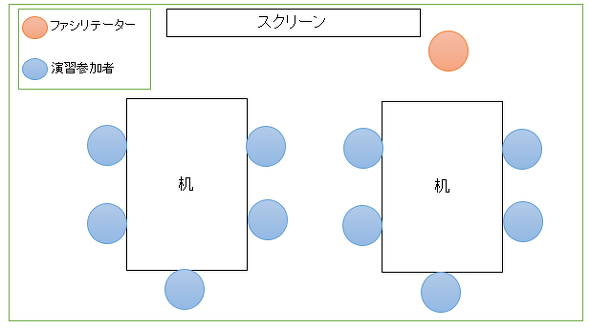

| レイアウト | 演習参加者をどのように配置するか 例)・机を取り囲むようにして座る島方式(図1) ・スクリーンを正面として同じ方向を見て座るスクール方式(図2) |

| 当日のアジェンダ | 時間配分も含め、演習当日に何を実施するのか 例) ・13:00〜13:05 オープニング ・13:05〜13:25 セキュリティ研修 ・13:25〜13:30 演習実施方法の説明 ・13:30〜14:30 サイバー演習(2シナリオ分) ・14:30〜14:55 演習振り返り ・14:55〜15:00 クロージング |

| 大まかなシナリオ概要 | サイバー演習時にどのようなシナリオを提示するのか 例) ・標的型攻撃による顧客情報の流出 ・DDoS攻撃によるECサイトのダウン |

次に行うのはシナリオ作成と演習ツール作成だ。この2つには次のような意味がある。

- シナリオ作成

サイバー攻撃を受けてから被害が発生するまでの物語作り - 演習ツール作成

サイバー演習当日に使用するツールの準備

次ページで、順を追って説明する。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

サイバー脅威の机上演習(TTX)によってどんな学びを得られるのか――サイバーディフェンス研究所

サイバー脅威の机上演習(TTX)によってどんな学びを得られるのか――サイバーディフェンス研究所

@ITは、2018年2月7日、東京で「@ITセキュリティセミナー」を開催した。本稿では、サイバーディフェンス研究所による基調講演「サイバー演習支援で見出されたこと(Findings)と得られた教訓(Lessons Learned)」の内容をお伝えする。 本番さながらの演習「サイバークエスト」を支える「レッドチーム」の正体とは?

本番さながらの演習「サイバークエスト」を支える「レッドチーム」の正体とは?

@ITは、2018年6月22日、東京で「@ITセキュリティセミナー」を開催した。本稿では、カーディフ生命保険、カブドットコム証券、ジャパンネット銀行、シティグループ証券、みずほフィナンシャルグループ、金融ISACによる特別講演「サイバークエスト 昼は銀行員、夜は――攻撃者チームが手口を語る」の内容をお伝えする。 NICT、演習自動構築システム導入で、受講者のスキルや業務に合ったサイバー演習を提供へ

NICT、演習自動構築システム導入で、受講者のスキルや業務に合ったサイバー演習を提供へ

情報通信研究機構(NICT)は、受講者のスキルや業務に合わせた効果的なサイバー演習を自動的に構築するシステム「CYDERANGE」を開発。NICTが政府機関や企業向けに提供するサイバー防御演習「CYDER」に導入し、業種や分野ごとに最適化した演習を提供するという。