「Microsoft Defender」の更新の段階的ロールアウトをコントロールする:検証! Microsoft&Windowsセキュリティ(8)

Windows 10/11およびWindows Server 2016以降にはマルウェア対策として「Microsoft Defenderウイルス対策」が標準搭載されており、他社のウイルス対策製品がインストールされていなければ、既定で有効になります。Microsoft Defenderウイルス対策のプラットフォーム、エンジン、定義ファイルの更新が、Microsoftの管理によって段階的ロールアウトされていることをご存じでしょうか。

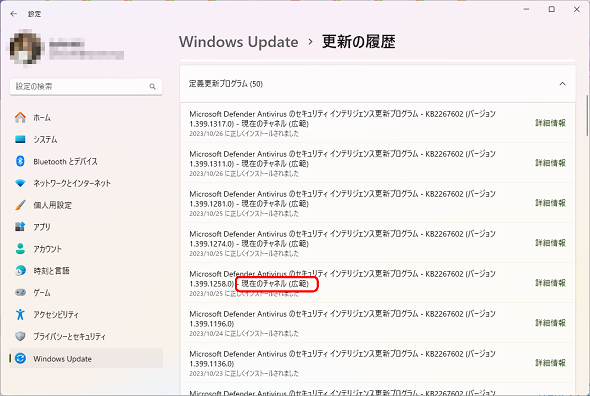

2023年10月下旬の定義の更新名に突如現れた「現在のチャネル(広範)」とは

2023年10月25日(日本時間)、Windows Updateを実行すると「Microsoft Defender ウイルス対策(Microsoft Defender Antivirus)」の定義ファイル更新プログラムである「Microsoft Defender Antivirusのセキュリティインテリジェンス更新プログラム - KB2267602」に、これまではなかった「現在のチャネル(広範)」という文字が追加されるようになりました(画面1)。ちなみに、英語(en-us)環境では「Current Channel(Broad)」となっていました。

更新プログラム名に「現在のチャネル(広範)」や「Current Channel(Broad)」が付加されたことは、名前付けのミスなのかどうか、今後も続く恒常的な変更なのかどうかは定かではありませんが、2023年12月末時点でもこの名称で提供され続けています。

少し気になったので、これらをキーワードにMicrosoftの公式ドキュメントを検索してみました。すると、以下のドキュメントが見つかりました。日本語のドキュメントは翻訳が不明瞭な部分があるため、適宜、オリジナルの英語と突き合わせながら参照することをお勧めします。

- Microsoft Defender更新プログラムの段階的ロールアウト プロセスを管理する[日本語](Microsoft Learn)

- Manage the gradual rollout process for Microsoft Defender updates[英語](Microsoft Learn)

- Microsoft Defender更新プログラムのカスタム 段階的ロールアウト プロセスを作成する[日本語](Microsoft Learn)

- Create a custom gradual rollout process for Microsoft Defender updates[英語](Microsoft Learn)

上記のドキュメントによると、この機能は2021年6月にリリースされたプラットフォーム「4.18.2106.5」(リリース情報《https://learn.microsoft.com/ja-jp/microsoft-365/security/defender-endpoint/msda-updates-previous-versions-technical-upgrade-support#june-2021-platform-41821065--engine-11183004》)で新機能として追加されたものでした。筆者はこの機能を、今回の「現在のチャネル(広範)」を見るまで知りませんでした。

既定では、つまり何も構成していなければ、プラットフォームとエンジンの毎月の更新プログラムと定義ファイルの更新プログラムは「現在のチャネル(既定)/(Current Channel (default)」で動作するとされています。その場合、段階的ロールアウトが開始されると、まず「ベータチャネル」参加者へ提供され、検証、フィードバック、修正の後、グローバルなデバイスの小規模な集団(10%)に対して先に更新プログラムが提供され、次に残りの部分に広範囲(10〜100%)に提供されることになります。ベータチャネルに参加していない限り、10%の小規模な集団と残り集団のどちらに振り分けられるかは、Microsoftによって調整、管理されるようです。

段階的ロールアウトを組織内でカスタマイズするには

企業や組織では、Windows Defenderウイルス対策を実行する管理対象のデバイス群に対し、内部的に段階的ロールアウトをカスタマイズしたり、段階的ロールアウトを無効にしたりできます。段階的ロールアウトのカスタマイズや無効化は、「Microsoft Intune」「グループポリシー(ドメインまたはローカル)」、またはPowerShellで実施できます。

「Windows 11 バージョン22H2」以降の場合は、これらを制御できる以下のグループポリシー設定が「コンピューターの構成\(ポリシー)\管理用テンプレート\Windows コンポーネント\Microsoft Defender ウイルス対策」に存在します(≪画面2〜4>)。

- Microsoft Defender の毎月のプラットフォーム更新プログラムのチャネルを選択します(Select the channel for Microsoft Defender monthly platform updates)

- Microsoft Defender の毎月のエンジン更新プログラムのチャネルを選択します(Select the channel for Microsoft Defender monthly engine updates)

- Microsoft Defender の毎日のセキュリティ インテリジェンス更新プログラムのチャネルを選択します(Select the channel for Microsoft Defender daily security intelligence updates)

- MpEngine\Microsoft Defender 更新プログラムの段階的ロールアウトを無効にします(Disable gradual rollout of Microsoft Defender updates.)

ドキュメントには、更新された管理用テンプレートが「Windows 10 バージョン21H2」とともに提供されていると書かれていますが、「Windows 11 バージョン21H2」や「Windows 10 バージョン22H2」「Windows Server」(いずれも日本語版)にインストールされている標準の管理用テンプレート(WindowsDefender.admx/.adml)には、これらの設定は確認できませんでした。

GitHubからローカライズされていない管理用テンプレートをダウンロードすることもできますが、Active Directoryドメイン環境の場合は、Windows 11 バージョン22H2以降(の管理テンプレート)でドメインのグループポリシーを作成することで対応できます。または、後述するPowerShellを使用しての構成が可能です。

プラットフォームおよびエンジンの毎月の更新プログラムについては、表1に示すチャネルを選択できます。

| チャネル/英語 | 説明 |

|---|---|

| ベータチャネル/Beta Channel | 新しい月次更新プログラムを最初に受け取るチャネル。「Windows Insiderプログラム」に参加するデバイスの既定。テスト環境でのみ使用 |

| 最新チャネル(プレビュー版)/Current Channel(Preview) | このチャネルのデバイスは、段階的リリースサイクルの早期に更新プログラムを受け取る。運用環境に展開する前の検証環境用 |

| 現在のチャネル(ステージング済み)/Current Channel(Staged) | このチャネルのデバイスは、段階的リリースサイクルで次に更新プログラムを受け取る。組織内デバイスの母集団のごく一部(10%以下)に適用することを推奨 |

| 現在のチャネル(広範)/Current Channel(Broad) | このチャネルのデバイスは、段階的リリースサイクルの完了後に更新プログラムを受け取る。組織内デバイスの母集団の残りに適用することを推奨 |

| 重大 - 時間の遅延/Critical - Time delay | このチャネルのデバイスは、段階的リリースサイクルの48時間後に更新プログラムを受け取る。限定的な更新プログラムのみを受信するデータセンターのマシンや、ミッションクリティカルな環境で使用 |

| (既定値)/(default) | 無効または未構成の場合は「現在のチャネル(既定値)/Current Channel(Default)」 |

| 表1 プラットフォームとエンジンの毎月の更新プログラムを受け取るチャネル | |

「最新チャネル」と「現在のチャネル」は“翻訳の揺れ”であって、どちらも「Current Channel」であり、表1では「現在のチャネル」にしています。

定義ファイルの毎日の更新プログラムについては、表2に示すチャネルから選択することができます。いずれも未構成の場合、「現在のチャネル(既定)」となり、(ベータチャネルでの検証を経た上で)Microsoftによる調整によってグローバルな規模でデバイスの10%が「現在のチャネル(ステージング済み)」に、残りのデバイスが「現在のチャネル(広範)」に振り分けられ、段階的ロールアウトが行われることになります。

| チャネル/英語 | 説明 |

|---|---|

| 現在のチャネル(ステージング済み)/Current Channel(Staged) | このチャネルのデバイスは、段階的リリースサイクルで次に更新プログラムを受け取る。組織内デバイスの母集団のごく一部(〜10%)に適用することを推奨 |

| 現在のチャネル(広範)/Current Channel(Broad) | このチャネルのデバイスは、段階的リリースサイクルの完了後に更新プログラムを受け取る。組織内デバイスの母集団の残りに適用することを推奨 |

| 重大 - 時間の遅延/Critical - Time delay | このチャネルは無効の可能性あり |

| (既定値)/(default) | 無効または未構成の場合は「現在のチャネル(既定値)/Current Channel(Default)」 |

| 表2 毎日の定義ファイル(セキュリティインテリジェンス)の更新プログラムを受け取るチャネル | |

以下の画面5は、ポリシー未構成のデバイスと、プラットフォームおよびエンジンを「現在のチャネル(プレビュー版)」に構成したデバイスで、同時刻にWindows Updateを実行したものです。Microsoft Defender ウイルス対策のバージョン情報を確認すると(「Windowsセキュリティ」アプリの「設定|バージョン情報」から確認可能)、ポリシーを構成したデバイスは一般提供されているものよりも新しいバージョンのエンジンを実行しているのが分かります。

画面5 画面左はポリシー未構成のデバイス。画面右はプラットフォームとエンジンについて「現在のチャネル(プレビュー版)」にしたデバイス。画面右のエンジンのバージョンは、画面左の一般提供されている最新バージョンよりも新しい

公式ドキュメントでは、定義ファイルの毎月の更新プログラムに関するチャネルは「現在のチャネル(ステージング済)」と「現在のチャネル(広範)」の2つですが、実際のポリシー設定では「重大 - 時間の遅延」を選択することも可能です。

試しに、「重大 - 時間の遅延」に変更して、現在の定義ファイルを削除し、Windows Updateを実行したところ、ポリシー設定前と同じ最新の更新プログラムを受け取りました(画面6)。

画面6 定義ファイルを「重大 - 時間の遅延」にしても、最新の定義ファイルを受け取っている。ドキュメントの説明にあるように、有効なチャネルは「現在のチャネル(ステージング済)」と「現在のチャネル(広範)」

つまり、ドキュメントで説明されている2つのチャネルだけが有効なように見えます。なお、現在の定義ファイルを全て削除するには、Windowsセキュリティのアプリで「改ざん防止」を「オフ」にした上で、「MpCmdRun.exe -RemoveDefinitions -All」を実行します。

ちなみに、定義ファイルのチャネルを「現在のチャネル(ステージング済)」と「現在のチャネル(広範)」のどちらに設定しても、その違いを確認することはできませんでした。先行提供されるタイミングとうまく合わない限り、更新のタイミングは既に段階的リリースサイクルの後の方に進んでいるものと思われます。

更新トラブルの影響をなるべく回避するには

Windows 11 バージョン21H2以前やWindows Serverでは、更新された管理テンプレートが確認できなかったと書きました。その場合でも、PowerShellの「Set-MpPreference」コマンドレットを使用して構成できます。

以下のコマンドラインを管理者として実行することで、「現在のチャネル(広範)」の段階的リリースサイクルの最後にプラットフォーム、エンジン、定義ファイルの更新プログラムを受け取るようになります。この設定は、限定された更新プログラムのみを受け取るデータセンター内のマシンに最適な設定とされています(画面7)。

Set-MpPreference `

-PlatformUpdatesChannel Broad `

-EngineUpdatesChannel Broad `

-DisableGradualRelease $True `

-DefinitionUpdatesChannel Broad

Microsoft Defender ウイルス対策の更新プログラムでは、まれに、プロセッサ使用率が上昇したり、システム全体のパフォーマンスが低下したり、状態を誤報告したりしたというトラブルがありました。それらの問題は通常、新しい更新プログラムの提供で解消されてきました。上記の設定のように、更新プログラムを段階的ロールアウトの最終段階で受け取るようにすれば、そういったトラブルを回避できる可能性が少しでも高まるかもしれません。

最後に、Microsoft Defender ウイルス対策のプラットフォーム、エンジン、定義ファイル(セキュリティインテリジェンス)の最新バージョン、およびリリース情報については、以下のURLで確認できます。

- Security intelligence updates for Microsoft Defender Antivirus and other Microsoft antimalware[英語](Microsoft Security Intelligence)

- Microsoft Defender ウイルス対策セキュリティ インテリジェンスと製品更新プログラム(Microsoft Learn)

筆者紹介

山市 良(やまいち りょう)

岩手県花巻市在住。Microsoft MVP 2008 to 2024(Cloud and Datacenter Management)。SIer、IT出版社、中堅企業のシステム管理者を経て、フリーのテクニカルライターに。Microsoft製品、テクノロジーを中心に、IT雑誌、Webサイトへの記事の寄稿、ドキュメント作成、事例取材などを手掛ける。個人ブログは『山市良のえぬなんとかわーるど』。近著は『Windows版Docker&Windowsコンテナーテクノロジ入門』(日経BP社)、『ITプロフェッショナル向けWindowsトラブル解決 コマンド&テクニック集』(日経BP社)。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

Windows 11登場! 11で変わること、思ったほど変わらないこと

Windows 11登場! 11で変わること、思ったほど変わらないこと

新しいWindows OS「Windows 11」の正式出荷が2021年10月5日に開始された。Windows 10からの無償アップグレードが可能であるため、どのような新機能が実装されたのか気になる人も多いのではないだろうか。そこで、本稿ではWindows 11の新機能、削除された機能などを簡単にまとめてみた。 Windows 11一般提供開始、企業での導入/展開時に注意すべきポイントは?

Windows 11一般提供開始、企業での導入/展開時に注意すべきポイントは?

MicrosoftはWindowsデスクトップOSの最新バージョンである「Windows 11」を正式にリリースし、Windows 11対応ハードウェアを搭載したWindows 10デバイスに対して、無料アップグレードの段階的なロールアウトを開始しました。 買って、試して分かったWindows 365(契約・セットアップ編)

買って、試して分かったWindows 365(契約・セットアップ編)

Microsoftからクラウド上でWindows 10が動く「クラウドPC」の利用可能なサブスクリプションサービス「Windows 365」の提供が開始された。早速、サブスクリプションを契約し、クラウドPCの設定を行ってみた。契約からセットアップまでで見えてきた便利な点、不便な点などをまとめてみた。 いよいよ完全終了へ。Internet Explorer(IE)サポート終了スケジュール

いよいよ完全終了へ。Internet Explorer(IE)サポート終了スケジュール

長らくWindows OSに標準装備されてきたInternet Explorer(IE)。その「寿命」は各種サポートの終了時期に左右される。Windows OSごとにIEのサポート終了時期を分かりやすく図示しつつ、見えてきた「終わり」について解説する。