大手企業の7割「年末年始のセキュリティが心配」 通常時より強化している対策は?:55.4%が過去3年でサイバー攻撃被害を経験

セキュリティの信用評価プラットフォームを提供するアシュアードの調査によると、自社への直接的なサイバー攻撃被害は51.4%、取引先起因の被害も46.8%に上り、サプライチェーン全体の対策の遅れも浮き彫りになっている。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

セキュリティサービス事業のアシュアードは2025年12月4日、従業員数1000人以上の大手企業に勤める情報システム・セキュリティ担当者500人を対象にした、年末年始の長期休暇期間におけるセキュリティ対策実態調査の結果を発表した。

過去3年間の年末年始休暇期間に何らかのセキュリティ被害を経験した企業は55.4%に達し、約7割が休暇中の自社体制に不安を感じていることが明らかになった(いずれもアシュアード調べ、以下同)。年末年始を控え、長期休暇特有のリスクとサプライチェーン全体での備えの不足が浮き彫りになった。

大手企業の55.4%が年末年始にサイバー攻撃被害、具体的に何があった?

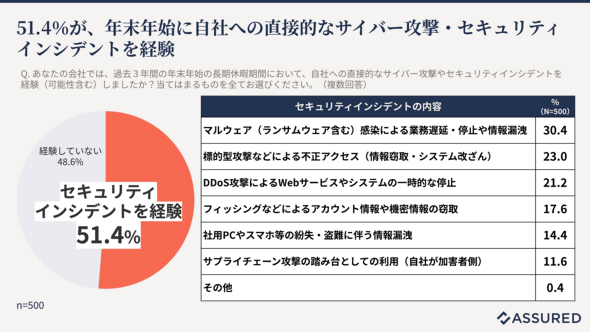

過去3年間の年末年始休暇期間に、サイバー攻撃などによる情報漏えいや業務停止といったセキュリティインシデントを経験した企業は全体の55.4%だった。このうち、自社への直接的なサイバー攻撃やセキュリティインシデントを経験した企業は51.4%に上る。

具体的な被害としては、「マルウェア(ランサムウェア〈身代金要求型マルウェア〉含む)感染による業務遅延・停止や情報漏えい」が30.4%と最も多く、約3社に1社が年末年始にマルウェア関連の被害を経験していた。次いで「標的型攻撃などによる不正アクセス(情報窃取・システム改ざん)」が23%、「DDoS(Distributed Denial of Service)攻撃によるWebサービスやシステムの一時的な停止」が21.2%と続き、ランサムウェアや標的型攻撃、DDoS攻撃が年末年始の主要な脅威となっている。

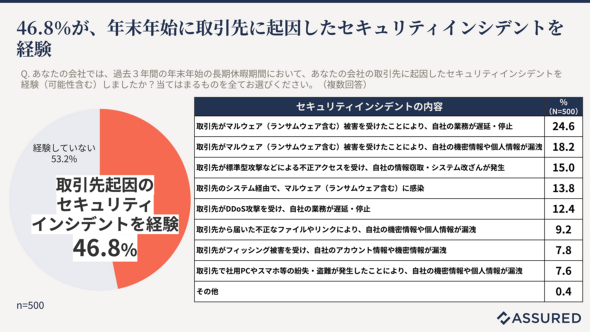

一方、取引先に起因したインシデントについては、46.8%の企業が年末年始休暇期間中に何らかのセキュリティ被害を経験していた。最も多かったのは「取引先がマルウェア被害に遭ったことによる自社の業務遅延・停止」で24.6%で、自社だけでなく取引先の被害が自社の業務継続に直結するリスクが顕在化している。

取引先経由のインシデントの起点となった事業者としては、「クラウドサービス事業者」が48.7%で最多だった。次いで「システム開発・運用・保守委託先」が45.3%、「データセンター事業者」が35.5%と続く。

アシュアードは「DX(デジタルトランスフォーメーション)の進展でクラウド利用が拡大し、企業が利用するサービスが増える中で、その分だけサプライチェーン上のリスクも増大している実態が明らかになった」としている。

70.2%が年末年始の自社セキュリティ体制に不安、何が心配なのか?

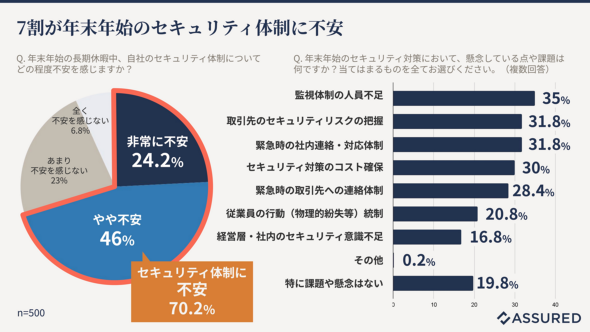

年末年始の自社セキュリティ体制に不安を感じているかどうかを尋ねたところ、「不安を感じている」と回答した企業は70.2%に達した。長期休暇がサイバー攻撃の標的になるという認識が広く共有されている。

年末年始のセキュリティ対策における懸念点・課題としては、「監視体制の人員不足(長期休暇中のシフト体制、専門知識を持つ要員の確保など)」が35.0%で最も多かった。次いで「取引先・委託先のセキュリティレベルが不明であり、リスクを把握できない」が31.8%、「緊急時の社内連絡・対応体制が複雑化・機能不全に陥る可能性」が31.8%となっている。

自社内では監視要員の確保やシフト体制の設計といったリソース不足が課題となることに加え、サプライチェーン全体のセキュリティ状況を十分に把握できていないことも大きな不安要因になっている。

年末年始に向けて、通常時より強化している対策は?

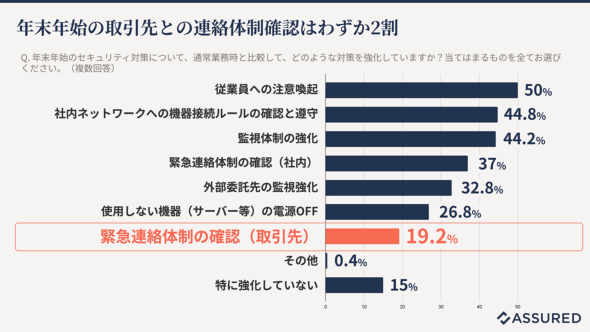

年末年始に向けて、通常時より強化している対策について聞いたところ、「従業員への注意喚起」が50%で最多だった。次いで「社内ネットワークへの機器接続ルールの確認と順守」が44.8%、「監視体制の強化」が44.2%と続いている。

社内向けの対策が中心になっている一方で、サプライチェーンリスクへの備えとなる「取引先への緊急連絡体制の確認」を通常時より強化していると答えた企業は19.2%にとどまった。取引先起因の被害が46.8%に上る状況にもかかわらず、取引先との連絡・連携体制の見直しや強化は限定的で、サプライチェーン全体を意識したリスク対応が十分とはいえないという。

長期休暇明けを狙う攻撃リスクにも注意が必要

対策が必要なのは休暇期間中だけではない。長期休暇明けを狙う攻撃リスクについても、高い警戒が必要だ。

休暇明けの対策として最も注意している、または懸念している点としては、「PCやサーバなど、停止していた機器の再起動・パッチ適用状況の確認」が42.2%で最多だった。次いで「長期休暇中に受信した大量のメール(標的型攻撃メール含む)の確認」が39.6%となり、業務再開時の潜在的なリスクにも注意が必要であることが分かった。

年末年始・長期休暇明けに向けて何をすべきか?

調査結果を受けて、アシュアードのAssured事業部セキュリティエキスパートで、公認情報システム監査人(CISA)・システム監査技術者の真藤直観氏は「年末年始は人手が薄くなる状況を狙ったサイバー攻撃の集中期間だ」と指摘する。特にランサムウェア攻撃やフィッシング詐欺が長期休暇を狙って増加・巧妙化するリスクが明確になったとして、次のような対策を挙げる。

- 従業員への注意喚起の徹底(特にフィッシングメール対策)

- 監視体制の確保と長期休暇中のシフト設計

- 取引先との緊急連絡体制の事前確認と運用ルールの明確化

- 休暇明けの機器再起動やパッチ適用に関する計画策定

真藤氏は、「自社だけでなく、取引先を含めたサプライチェーン全体のセキュリティ体制や、有事の際のインパクトを想定・確認することが、年末年始のリスクを最小化する鍵になる」と強調する。その上で、財務面での信用評価と同様に、セキュリティ面でも取引先の信用評価を行う重要性を訴えている。

関連記事

1年前と比べて1Tbpsを超えるDDoS攻撃が1885%増加、今すぐできる対策は? Cloudflare

1年前と比べて1Tbpsを超えるDDoS攻撃が1885%増加、今すぐできる対策は? Cloudflare

Cloudflareは「Cloudflare DDoS脅威レポート第20版」を発表した。2024年第4四半期において、1Tbpsを超えるDDoS攻撃は対2024年第3四半期比で1885%増と大幅に増加していた。 「PINはただのパスワード」じゃない? パスワードレス利用を拒む“5つの誤解”、Ciscoが指摘

「PINはただのパスワード」じゃない? パスワードレス利用を拒む“5つの誤解”、Ciscoが指摘

Cisco Talosは、依然としてパスワード中心の認証が企業において使われる傾向にあり、その背景にはパスワードレス認証に関する“5つの神話(誤解)”があるとブログで指摘した。 侵害増加の陰に「セキュリティ知識がある」の過信 Arctic Wolf調査で浮き彫りに

侵害増加の陰に「セキュリティ知識がある」の過信 Arctic Wolf調査で浮き彫りに

Arctic Wolfの調査で、依然として見過ごされているセキュリティ対策の盲点が浮き彫りになった。人の行動と意識の甘さが組織防御の弱点になっている。その実態とは。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.