日本最大のセキュリティコンテスト、その頂点に立ったのは?:「SECCON全国大会2013」リポート(2/2 ページ)

@IT著者陣からのメッセージ〜「1人の技術者として」

今回の大会でもう1つの見どころは、競技会場とは別ホールで開催された一般公開の無料カンファレンスだ。これら講演の様子は競技会場に中継され、競技者の集中力を散漫にする「妨害コンテンツ」としても活用された。

初日の講演では、インターネットイニシアティブの根岸征史氏が登壇した。NSA監視やPRISMなどを取り上げ、スノーデン氏のリーク情報の概要や影響をまとめ、「大義名分はどこまで許容すべきか」「目的外利用の危険性はないか」「ネットを外部から閉じて規制していく動きへの懸念」など、さまざまな課題を提示した。

ネットの監視に対してユーザーが通信内容を保護するために取ることのできる自衛策には、VPNやHTTPSに加え、「OpenPGP」「OTR(Off the Record Messaging)」「LUKS」「TrueCrypt」の他、「Forward Secrecy」対応サービスや、通信全てをTor経由で行うOS「Tails」などがあると述べる根岸氏。また、監視回避ツールの一覧サイト「PRISM Break」も参考になるという。

「技術だけでなく、こうした社会問題にも関心を持ってほしい。そして、1人の技術者として、1人のユーザーとして、どう取り組むべきかを考えてほしい。そうすれば、世界が今よりも少し良くなるかもしれない」(根岸氏)

別の講演ではNTTデータ先端技術の辻伸弘氏が、アノニマスに質問したら脅迫されたという逸話や、ハクティビストが脆弱性情報をくれたという“不思議体験”、パスワード管理問題、標的型メールの訓練で開封率にこだわることへの疑念など、さまざまなトピックスについて語った。

辻氏は最後に、ハクティビストのTeam GhostShellに「データが窃取されたとき、どう自分を守ればいいのかを学んでほしい」と言われ、セキュリティは誰のためにあるのかを考えさせられたと話す。

「国を守り、ネット犯罪を防ぎ、トガった人を育てることはとても重要。だが、セキュリティは弱い人を守るためのもの。1人のエンジニアとして、詳しくない人たちにもっと手を差し伸べてほしい。誰かの笑顔のために、自分の力を使えればいいなと思う」(辻氏)

【関連記事】

手のひらが世界中 繋がるハクティビスト

http://www.atmarkit.co.jp/ait/articles/1301/07/news011.html

現実はずっと想像の上を行く―― Anonymousの胎動、再び

http://www.atmarkit.co.jp/ait/articles/1401/21/news017.html

再考・APT〜Mandiantレポートを基に〜

http://www.atmarkit.co.jp/ait/articles/1305/09/news004.html

脆弱性発見コンテストで優勝したKinugawa Masato氏も登壇

2日目には、サイボウズの伊藤彰嗣氏が商用クラウドサービス基盤「kintone」の脆弱性発見コンテスト「cybozu.com Security Challenge」の結果報告や、2月26日から開始したばかりの常設型の「脆弱性検証環境提供プログラム」を紹介。続いて、合計103万8960円の賞金を獲得して脆弱性発見コンテストで優勝したKinugawa Masato氏による講演が行われた。

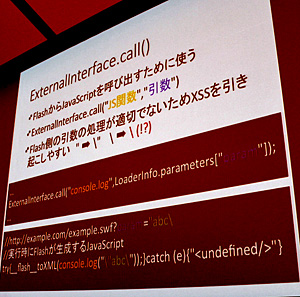

バグハンターとして活躍するKinugawa氏は、独学でセキュリティを学んだという20代の青年。サイボウズのコンテストで、同氏が最も多く発見したFlashのXSS脆弱性(4件)について、「Flashがあれば何かが見つかる、というくらい相当バグっている。必要がなければ積極的に削除すべき」と注意喚起する。

優勝に絶対の自信があったという同氏。優勝者は公の場でプレゼンすることが決まっていたので、そのつもりで最初からさまざまな画面キャプチャを残していたという。「だけど、余裕だと思っていたら2位の方と僅差だった。日本にもすごい人がいると思った」(Kinugawa氏)

なお、写真撮影はNGのKinugawa氏。表彰式では、優勝賞金のパネルを大きな目隠しにした。3月17日から都内で開催される「OWASP AppSec APAC」のカンファレンスに登壇予定なので、素顔が気になる方はそちらで確認できるかもしれない。

2日目の競技開始直後から「突破」が続出!

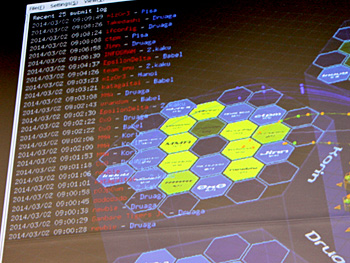

競技2日目は9時にスタートした。と同時に、「突破」の文字がNIRVANA改の画面に次々踊る。

実は前日の競技終了間際、残るHanoi、Babel、Druagaの3つのサーバーが開放された。その瞬間、多くのチームがファイル解析タイプの問題を一気にダウンロードし、宿泊先に持ち帰って夜通し取り組み、競技開始と同時に回答をサブミットしたのだ。

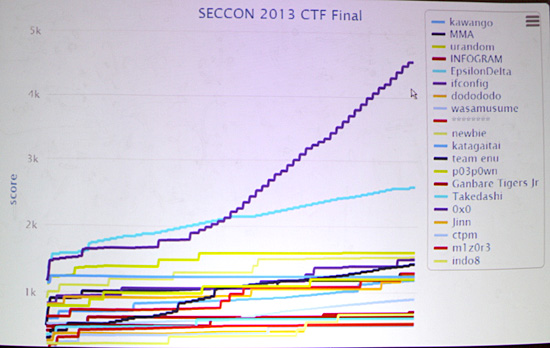

その後、Korinサーバーを先に攻略して他チームのフラッグワード書き込みを妨害し続けたEpsilonDeltaと、サブミットポイントで着実にポイントを稼ぐ0x0が激突。1位の座が目まぐるしく入れ替わる展開になった。しかし、11時を過ぎた当たりから0x0が引き離しにかかり、最後は大差で優勝した。

某研究所のセキュリティのプロが在籍するチーム「newbie」は、4位に入った。妨害工作もせず、自分の好きなことをそれぞれやっていたら上位に入っていたと話すメンバーたち。「個人プレーがベストかといわれたら分からないが、チームプレーができることも重要」と述べ、特にEpsilonDeltaの連携はいい感じだったと振り返る。

前の全国大会で2位だったチーム「wasamusume」は、「なかなか取っかかりがつかめず苦戦した」と漏らす。今回は、初参加のメンバーを入れて経験を積めるよう構成したというwasamusume。初参加の大学1年生のメンバーは、「クイズ形式の地方予選とは異なり、攻防戦は初体験で戸惑うところも多かったが、とても面白かった」と話す。

優勝した0x0は、「普段はオンラインCTFばかりやっている。このメンバーがオフラインで集まったのは今回が初めて。とても楽しかった」と笑う。「最大の勝因は、バイナリが得意なメンバーが全問を完璧に解き、完璧にサーバーを守り切ったことだ」(0x0メンバー)

賞金と副賞を贈呈した佐々木教授は、最後に会場へこう呼びかけた。「人生は、最短距離を最高速度で走る必要はない。無駄な知識を付けていくことも重要だ。CTFの問題は、出題範囲がどうしても限られてくる。だが、実際の攻撃は多様だ。攻撃に対抗するとき、そんな無駄が生きてくることもある。これからは、無駄も含めてさまざまな経験を積んでいってほしい」

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

インターネットイニシアティブ セキュリティ情報統括室 根岸征史氏

インターネットイニシアティブ セキュリティ情報統括室 根岸征史氏 講演開始時に会場で「うまい棒」を配ったNTTデータ先端技術の辻伸弘氏

講演開始時に会場で「うまい棒」を配ったNTTデータ先端技術の辻伸弘氏 今回発見したFlashのXSS脆弱性は全て既知のExternalInterface.call()に関するものだったという、Kinugawa Masato氏の説明

今回発見したFlashのXSS脆弱性は全て既知のExternalInterface.call()に関するものだったという、Kinugawa Masato氏の説明 斬新な賞金パネルの活用方法で撮影に応えるKinugawa Masato氏

斬新な賞金パネルの活用方法で撮影に応えるKinugawa Masato氏

後半はほぼ0x0の独壇場だった

後半はほぼ0x0の独壇場だった

メンバーの1人は当初、パトライトを光らせようとハッキングばかりしていたという、全然「新人」じゃないチーム「newbie」(左)、次世代の育成に力を注ぐチーム「wasamusume」(右)

メンバーの1人は当初、パトライトを光らせようとハッキングばかりしていたという、全然「新人」じゃないチーム「newbie」(左)、次世代の育成に力を注ぐチーム「wasamusume」(右) もう1つの勝因は「(前回は寝坊してパジャマで現地入りした)リーダーが競技開始までに洋服を着て到着できたこと」

もう1つの勝因は「(前回は寝坊してパジャマで現地入りした)リーダーが競技開始までに洋服を着て到着できたこと」