OSS偺僒乕僶僥僗僩帺摦壔僣乕儖揙掙専徹 2016擭斉 乣Serverspec曇乣丗幚嵺偵専徹嵪傒両OSS揙掙斾妑乮5乯僒乕僶僥僗僩帺摦壔亂慜曇亃乮2/8 儁乕僕乯

専徹娐嫬

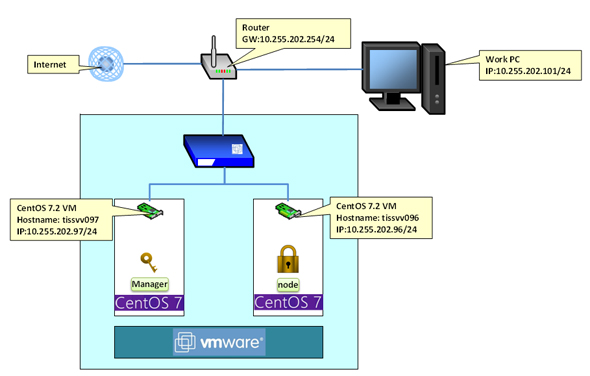

丂崱夞偺専徹偼埲壓偺娐嫬偱幚巤偟偰偄傞丅

- VMware ESXi忋偱CentOS 7.2偺僒乕僶傪2戜峔抸

- 憃曽偱僥僗僩幚峴梡儐乕僓乕乮maintain乯傾僇僂儞僩傪嶌惉

- Manager仺node傊偺ssh傪丄僥僗僩幚峴梡儐乕僓乕乮maintain乯偵傛偭偰丄僷僗儚乕僪側偟偺尞擣徹偱愙懕偱偒傞

- 僥僗僩幚峴梡儐乕僓乕乮maintain乯偱儘僌僀儞屻丄sudo/su僐儅儞僪傪僷僗儚乕僪側偟偱幚峴偱偒傞

- 僒乕僶偺柤慜夝寛偑偱偒傞傛偆偵丄憃曽偺/etc/hosts偵儂僗僩柤偲IP傾僪儗僗傪搊榐偟偰偄傞

- 奺惢昳傪摨堦娐嫬偱専徹偡傞偨傔偵丄偙偺忬懺偱憃曽偺僒乕僶偺僗僫僢僾僔儑僢僩傪庢摼偟偰偄傞

僷僗儚乕僪側偟偺尞擣徹偺儘僌僀儞

丂僒乕僶僥僗僩帺摦壔僣乕儖傪幚峴偡傞偨傔偵偼丄僥僗僩幚峴儐乕僓乕偱丄娗棟僒乕僶偐傜僲乕僪偵懳偟偰僷僗儚乕僪側偟偺ssh愙懕傪峴偊傞昁梫偑偁傞丅摿偵Serverspec偼尞擣徹偺id僼傽僀儖傪巜掕偱偒側偄偨傔丄ssh儂僗僩柤偱愙懕偱偒傞昁梫偑偁傞丅

丂傑偨丄僒乕僶儘僌僀儞屻丄僥僗僩幚峴儐乕僓乕偼sudo偵傛偭偰娗棟幰尃尷偱僐儅儞僪傪幚峴偡傞偑丄僷僗儚乕僪擣徹偑偁傞偲巭傑偭偰偟傑偆偨傔丄sudo傕僷僗儚乕僪擣徹側偟偵愝掕偡傞丅偨偩偟丄sudo僐儅儞僪偱偼娗棟幰尃尷偑晅梌偝傟傞偑丄幚峴儐乕僓乕偑僥僗僩幚峴儐乕僓乕偺傑傑偱偁傞偨傔丄杮摉偵root偱幚峴偡傞昁梫偺偁傞僐儅儞僪偑僄儔乕偵側偭偰偟傑偆丅偦傟偵懳墳偡傞偵偼su root -c偱僐儅儞僪傪幚峴偡傞昁梫偑偁傞丅傛偭偰丄僥僗僩幚峴儐乕僓乕傪wheel僌儖乕僾偵強懏偝偣丄wheel僌儖乕僾偵懳偟偰丄su幚峴帪偺僷僗儚乕僪傪晄梫偵偡傞愝掕傪峴偆丅

丂愝掕曽朄偵偮偄偰偼丄暰幮媄弍僽儘僌乽Tech-sketch乿偺婰帠乽僷僗儚乕僪擣徹柍偟偱SSH愙懕偲sudo偲su傪幚峴偡傞曽朄乿傪嶲徠偄偨偩偒偨偄丅

WordPress僀儞僗僩乕儖梡bash僗僋儕僾僩

丂傑偢丄WordPress偺僀儞僗僩乕儖偑昁梫偲側傞偨傔丄埲壓偺bash僗僋儕僾僩傪嶌惉丄幚峴偡傞丅偙偺僗僋儕僾僩傪sudo僐儅儞僪偱幚峴偡傞偙偲偱丄昁梫側僷僢働乕僕偺僀儞僗僩乕儖偍傛傃愝掕偑峴傢傟傞丅杮棃偼晄梫偩偑丄Infrataster偵傛傞奜晹偐傜偺愙懕帋尡婡擻傪妋擣偡傞偨傔丄tcpdump僐儅儞僪偺僀儞僗僩乕儖偲丄mariadb-server偺娗棟僒乕僶儘僌僀儞嫋壜愝掕偲丄僼傽僀傾僂僅乕儖偺MySQL僒乕價僗偺億乕僩夝曻傪捛壛偱峴偭偰偄傞丅

#!/bin/bash

# Parameter settings

HOSTNAME="`hostname`"

IP_ADDR="`hostname -i`"

MYSQL_ROOT_PASS="FM11AD2+"

WP_OS_USER="root"

WP_OS_GROUP="root"

WP_DB_NAME="WordPress"

WP_DB_USER="wp_admin"

WP_DB_PASS="HB-F1XDJ"

WP_UNIQE_PHRSE="FX702PFX801PPB100FX860PPB700PB500PB750PAI1000"

#WP_LATEST="http://wordpress.org/latest.tar.gz"

WP_LATEST="https://ja.wordpress.org/latest-ja.tar.gz"

# update packages

yum update -y

# install packages

yum install -y wget mariadb-server httpd php php-mysql tcpdump

# start/enable mariadb

systemctl start mariadb

systemctl enable mariadb

# set mariadb root password

mysql <<EOT

update mysql.user set password=password("${MYSQL_ROOT_PASS}") where user = 'root';

flush privileges;

EOT

# restart mariadb

systemctl restart mariadb

# create /root/.my.cnf

cat <<EOT > /root/.my.cnf

[client]

user = root

password = "${MYSQL_ROOT_PASS}"

[mysqladmin]

user = root

password = "${MYSQL_ROOT_PASS}"

EOT

chmod 600 /root/.my.cnf

# restart mariadb

systemctl restart mariadb

# mariadb logrotate setting

sed -i.bak -e '23,$ s/^#//' /etc/logrotate.d/mariadb

# create wordpres db/user

mysql -u root -p${MYSQL_ROOT_PASS} -vvv <<EOT

create user "${WP_DB_USER}"@"localhost" identified by "${WP_DB_PASS}";

create database ${WP_DB_NAME};

grant all privileges on ${WP_DB_NAME}.* to "${WP_DB_USER}"@"localhost";

flush privileges;

EOT

# install wordpress

curl ${WP_LATEST} | tar zx -C /var/www

# create wordpress config

sed -e "s/\(.*\)database_name_here\(.*\)/\1${WP_DB_NAME}\2/" \

-e "s/\(.*\)username_here\(.*\)/\1${WP_DB_USER}\2/" \

-e "s/\(.*\)password_here\(.*\)/\1${WP_DB_PASS}\2/" \

-e "s/\(.*\)password_here\(.*\)/\1${WP_DB_PASS}\2/" \

-e "s/\(.*\)put your unique phrase here\(.*\)/\1${WP_UNIQE_PHRSE}\2/" \

/var/www/wordpress/wp-config-sample.php > /var/www/wordpress/wp-config.php

# chown wordpress files

chown -R ${WP_OS_USER}:${WP_OS_GROUP} /var/www/wordpress

# create wordpres httpd config

cat <<EOT > /etc/httpd/conf.d/wordpress.conf

<VirtualHost *:80>

ServerName ${HOSTNAME}

DocumentRoot /var/www/wordpress

<Directory "/var/www/wordpress">

AllowOverride All

Options -Indexes

</Directory>

<Files wp-config.php>

order allow,deny

deny from all

</Files>

</VirtualHost>

EOT

# modify httpd config

sed -i.bak -e "s/ServerName www.example.com:80/ServerName ${HOSTNAME}/" /etc/httpd/conf/httpd.conf

# start httpd

systemctl start httpd

systemctl enable httpd

# other server grant setting

mysql -u root -p${MYSQL_ROOT_PASS} -vvv <<EOT

create user 'maintain'@'tissvv097' identified by "${WP_DB_PASS}";

grant all privileges on *.* to 'maintain'@'tissvv097';

flush privileges;

EOT

# open httpd port in firewall

firewall-cmd --add-service=http --zone=public --permanent

firewall-cmd --add-service=mysql --zone=public --permanent

firewall-cmd --reload

# Complete message

echo ""

echo "========================================"

echo "Complete WordPress install"

echo "http://${IP_ADDR}/wp-admin/install.php"

echo "========================================"

Copyright © ITmedia, Inc. All Rights Reserved.

恾2丂専徹娐嫬偺奣擮恾

恾2丂専徹娐嫬偺奣擮恾