ウイルス感染まで秒読み? Windows 10を使い続けるリスクと、それでも手放せないときの「最終防衛ライン」:Windows 10 The Latest

システム管理者にとって、サポートが切れたオペレーティングシステム(OS)をネットワーク内に残すことは、非常に大きなリスクを伴う。そこで、2025年10月14日にサポートが終了し、更新プログラムの提供も停止した「Windows 10」を使い続ける場合に生じるセキュリティリスクと、やむを得ず使い続ける場合の対処法をまとめた。

Windows 10を使い続ける“代償”と対策

Windows 10を使い続ける“代償”と対策システム管理者にとって、サポートが切れたオペレーティングシステム(OS)をネットワーク内に残すことは、非常に大きなリスクを伴う。そこで、2025年10月14日にサポートが終了し、更新プログラムの提供も停止した「Windows 10」を使い続ける場合に生じるセキュリティリスクと、やむを得ず使い続ける場合の対処法をまとめた。

昨今、大手企業に対するセキュリティ攻撃が頻発、業務が停止するなどの大規模な被害が発生している。サイバー攻撃の手口は類似犯罪を防ぐ観点からも公表されていないが、サーバだけでなく、クライアント(PC)を経由した攻撃も想定される。

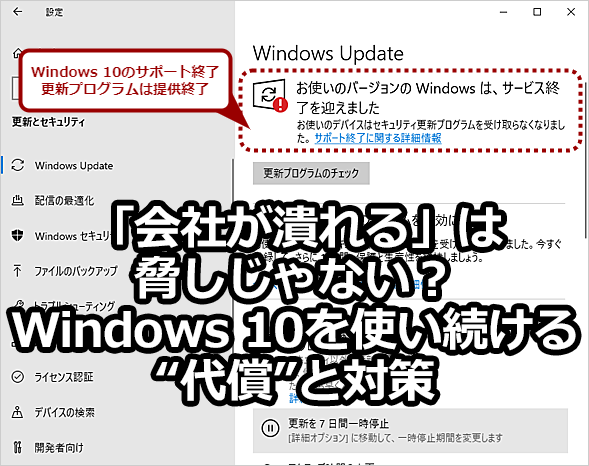

そうした中、2025年10月14日(米国時間)に「Windows 10」のサポートが終了し、セキュリティ更新プログラムの無償提供も停止した。システム管理者にとって、サポートが切れたオペレーティングシステム(OS)をネットワーク内に残すことは、攻撃の侵入口になり得るため、非常に大きなリスクとなる。

そこで本稿では、Windows 10を使い続けるリスクを整理し、対策についてまとめてみた。

Windows 10を使い続けるリスク

Windows 10のサポートが終了したということは、Windows 10で重大な脆弱性(ぜいじゃくせい)が見つかっても、セキュリティ更新プログラムが無償提供されないことを意味する。これは、以下のような深刻なリスクに直結する。

脆弱性が攻撃されるリスクの増大

Windows 10はWindows 11と共通するモジュールも多い。そのため、Windows 10/11で新たな脆弱性が発見された場合、Windows 11に対してはセキュリティ更新プログラムが提供されて脆弱性が解消されるが、Windows 10は危険な状態のままとなってしまう。

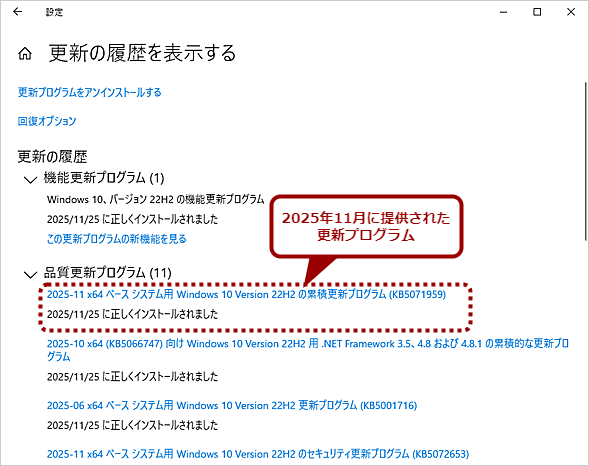

Windows 10の更新プログラムの無償提供終了

Windows 10の更新プログラムの無償提供終了2025年10月14日にWindows 10のサポートが終了したため、新しいセキュリティ更新プログラムは無償提供されなくなっている。なお、2025年11月11日(米国時間)に「2025年11月11日 - KB5071959: Windows 10バージョン22H2 (OS ビルド19045.6466) 帯域外」が提供されている。この更新プログラムは、Windows 10の拡張セキュリティ更新プログラム(ESU)の登録に失敗する可能性がある問題に対処するために提供されたものだ。これは、2025年10月14日のセキュリティ更新プログラム(KB5066791)を含む一方で、それより後の新規のセキュリティ更新プログラムを含まないことに注意してほしい。

当然ながら攻撃者は、公開されたWindows 11の脆弱性情報を悪用し、システムへの侵入やマルウェアの実行を試みる。特に、Windows 10はいまだに広く使われているため、脆弱性が発見されれば、その情報は瞬く間に攻撃者の間で共有され、すぐに攻撃に悪用されることになる。

脆弱性を悪用したWindows 10を標的とする攻撃のリスクは、Windows 11の比でなくなることが分かるだろう。

マルウェア・ランサムウェア感染リスクの増大

最新のマルウェアやランサムウェアは、既存のOSのセキュリティ対策をかいくぐるように進化している。サポートが継続しているOSであれば、更新プログラムによって防御能力が強化される。

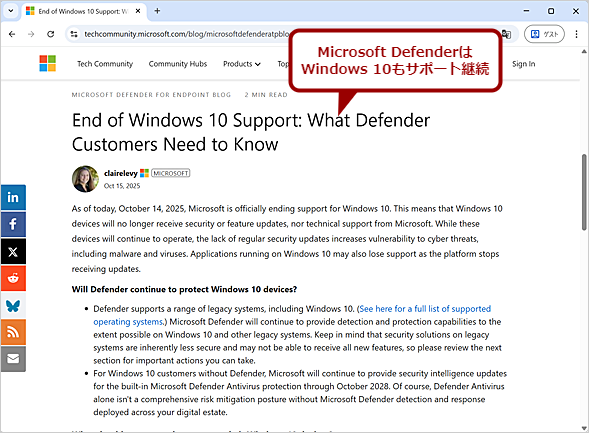

Microsoftによれば、サポートが切れたWindows 10であっても、Microsoft Defender(Windowsセキュリティ)の検出機能と保護機能を可能な限り提供し続けるとしている(Microsoft Defender for Endpoint Blog「End of Windows 10 Support: What Defender Customers Need to Know」)。

ただし、脆弱性が解消されない状態では、Microsoft Defenderによるウイルス対策は限定的とならざるを得ない。一度感染すれば、クライアント(PC)を経由した攻撃が始まり、組織全体のネットワークに被害が拡大する可能性も高い点に注意する必要がある。

Microsoft Defenderのサポートは継続

Microsoft Defenderのサポートは継続Microsoftによれば、サポートが切れたWindows 10であっても、Microsoft Defender(Windowsセキュリティ)の検出機能と保護機能を可能な限り提供し続けるとしている。ただし、Microsoft Defenderだけでセキュリティが確保できるわけではない点に注意してほしい。

アプリケーションやデバイスのサポート終了によるセキュリティリスクの増大

OSのサポートが終了すると、サードパーティー製のアプリケーションやデバイスに対するベンダーのサポートも順次終了することが多い。アプリケーションやデバイスドライバに脆弱性が見つかっても解消されないため、この点でも脆弱性が攻撃されるリスクが高まることになる。

法的・コンプライアンス上の問題

多くの業界や規制において、使用するシステムを最新の状態に保つことや、セキュリティ更新プログラムを適用することが、コンプライアンス要件として定められている。サポート切れのWindows 10を使い続けることは、これらの要件を満たせない状態となり、監査での指摘やインシデント発生時の責任問題につながる。特に個人情報を取り扱うシステムでは、大きな問題となる可能性が高い。

Windows 10 PCを安全に使い続ける方法

上述のように何もしない状態でWindows 10を使い続けるのはリスクが高い。そこで、Windows 10 PCを安全に使い続ける方法について見ていこう。

Windows 11にアップグレードする

最も有効なのは、サポートが継続しているWindows 11にアップグレードすることだ。Windows 11のシステム要件を満たしたPCならば無償でWindows 10からWindows 11へのアップグレードが可能だ(Windows 10 The Latest「【Windows 10→11アップグレード最終案内】スムーズな移行を実現するための完全ガイド」参照のこと)。

推奨はできないが、実はシステム要件を満たさないPCであっても、Windows 10 The Latest「【保存版】非対応PCでもOK? Windows 10をWindows 11最新版にアップグレードする裏技」で紹介している方法でWindows 11へのアップグレードが可能だ。この場合、サポート対象外の環境となるため、将来的には問題が発生することも考えられる。なるべく早くWindows 11のシステム要件を満たすPCを用意して、移行した方がよい。あくまでも時間稼ぎと考えるべきだろう。

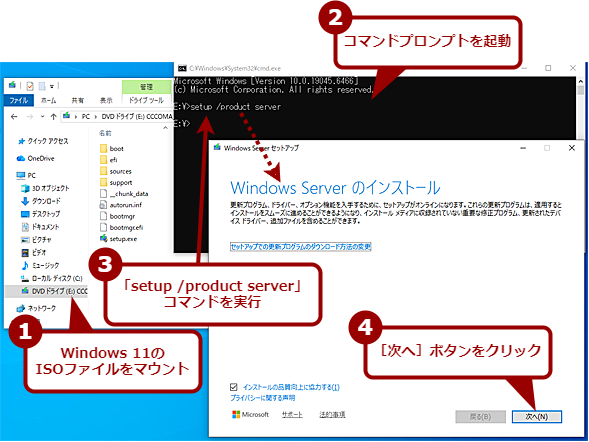

未対応PCをWindows 11にアップグレードする

未対応PCをWindows 11にアップグレードする未対応PCであっても、裏技(?)を使うことで、Windows 11にアップグレードすることが可能だ。簡単に説明すると、Windows 11のISOファイルをマウントして、コマンドプロンプトを起動、「setup /product server」コマンドを実行すれば、システム要件のチェックをバイパスしてWindows 11にアップグレードできる。詳細は「【保存版】非対応PCでもOK? Windows 10をWindows 11最新版にアップグレードする裏技」を参照してほしい。

拡張セキュリティ更新プログラム(ESU)を利用する

アプリケーションやデバイスの互換性問題のため、すぐにWindows 11に移行できない場合は、Windows 10 The Latest「【Windows 10】すぐにWindows 11に移行できない人の救済措置「拡張セキュリティ更新プログラム」への登録方法教えます」で紹介している「拡張セキュリティ更新プログラム」に登録して、Windows 10に対するセキュリティ更新プログラムの提供を受けるとよい。

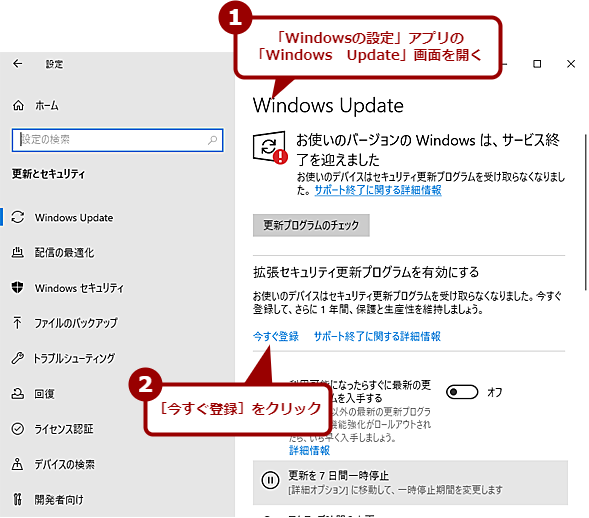

拡張セキュリティ更新プログラムを利用する(1)

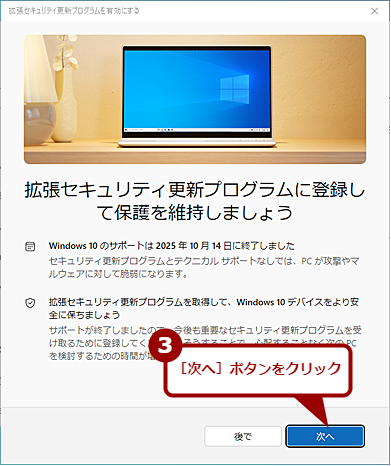

拡張セキュリティ更新プログラムを利用する(1)Microsoftアカウントやローカルアカウントでサインインしている場合、「Windowsの設定」アプリの「Windows Update」画面を開くと、「拡張セキュリティ更新プログラムを有効にする」欄が表示されているはずだ。ここの[今すぐ登録]をクリックする。なお、「拡張セキュリティ更新プログラムを有効にする」欄が表示されていない場合は、このWindows 10にActive Directoryドメインアカウントが存在する可能性がある。

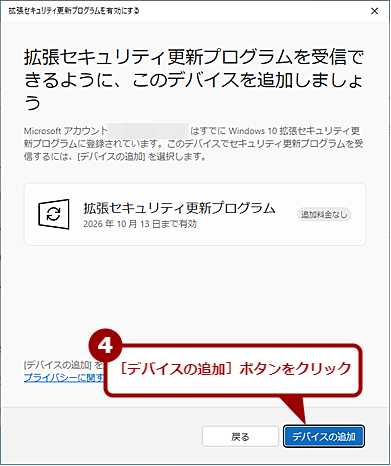

拡張セキュリティ更新プログラムを利用する(3)

拡張セキュリティ更新プログラムを利用する(3)OneDriveへのバックアップが実行されているなど、条件を満たしている場合、「拡張セキュリティ更新プログラム 追加料金なし」と表示されるので、[デバイスの追加]ボタンをクリックする。これで、このWindows 10は拡張セキュリティ更新プログラムに登録され、2026年10月13日までセキュリティ更新プログラムの提供が受けられるようになる。

ただし、ここで紹介している登録方法は、あくまでもWindows 10 Homeや個人ユーザー向けが対象で、企業向けの場合、「拡張セキュリティ更新プログラム」の購入やライセンスの有効化が必要となり、かなりハードルが高い。

また、企業向けの「拡張セキュリティ更新プログラム」であってもセキュリティ更新プログラムの提供期間は最長3年となっている。

この場合も、代替のアプリケーションやデバイスを用意して、早急にWindows 11に移行することが望ましい。

やむを得ず使い続ける場合の対処法

Windows 11へのアップグレードや拡張セキュリティ更新プログラムへの登録ができない状態でWindows 10を使い続けなければならない場合は、以下の手順でリスクを最小限に抑えるための対策を講じる必要がある。それでも万全ではない点に留意してほしい。

ネットワークからの隔離が理想

Windows 10自体でセキュリティの確保が期待できないため、主要な感染経路であるネットワークから隔離するのが理想だ。また、ウイルス対策機能も更新されないため、感染経路になり得るUSBメモリやメモリカードなどの使用も大幅に制限する必要がある。

ただ、ネットワークから隔離してしまうと仕事に使えない状態となってしまうだろう。

そこで、最低限のネットワーク接続は維持しつつ、ネットワークのセキュリティを強化するという方法がある。具体的には、ファイアウォール、アンチウイルス、アンチスパム、Webフィルタリングといった複数のセキュリティ機能を統合した「UTM(Unified Threat Management:統合脅威管理)」と呼ばれるセキュリティ対策機能を持つネットワーク製品を導入したり、ファイアウォールを強化したりするとよい。

Windows 10搭載PCでのセキュリティ強化

また、従来型のウイルス対策ソフトウェアではなく、振る舞い検知や機械学習を用いる次世代型のセキュリティソフトウェアを導入する必要もあるだろう。これにより、パッチ未適用による脆弱性を突く攻撃を、挙動から検知・阻止する可能性を高めることが可能になるからだ。

さらに、必要最低限のアプリケーションのみ実行を許可し、不正なプログラムの実行を防止する必要もある。

継続的な監視とログ管理

隔離されたWindows 10 PCであっても、異常がないかどうか常に監視する体制を構築する必要がある。

セキュリティイベントログやアプリケーションログを定期的に確認し、異常の発生を早期に検知したり、定期的な脆弱性スキャンを実施して設定ミスや新たなリスクがないかを確認したりすることで、攻撃が広がるのを防ぐ対策も重要だ。

さらに、「EDR(Endpoint Detection and Response)」「XDR(Extended Detection and Response)」「MDR(Managed Detection Response)」といったソフトウェア/サービスを導入して、感染/侵入したマルウェアの不審な挙動を検知しやすくすることも検討すべきだろう。

個人のPCも監視対象に

コロナ禍の際に構築されたテレワーク体制は、今では育児や軽い病気などの際の在宅ワークなどに活用されているのではないだろうか。このような環境では、個人のPCであってもVPNで社内ネットワークに接続すれば、社内にマルウェアを広げてしまう危険性もある。社外のPCであっても注意が必要になる。

従業員の自宅のPCもWindows 11にアップグレードするように推奨・啓蒙する必要があるだろう。

サポートの切れたWindows 10は、いくら対策を施しても暫定的な対応にすぎず、恒久的な解決策にはならない。最優先事項は、サポート対象のWindows 11などへ迅速に移行することだ。

まず、全社的なWindows 10 PCの棚卸しを実行し、上記の対策を施しつつ、できるところからWindows 11への移行を開始しよう。

Copyright© Digital Advantage Corp. All Rights Reserved.