中国が台湾の重要インフラに1日263万回のサイバー攻撃 その中身とは

台湾国家安全局によると、同国重要インフラを狙った中国のサイバー攻撃が2025年は1日平均263万件に達したという。目的は、有事の際の妨害や社会不安の醸成、技術情報の窃取としている。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

台湾の国家安全局は2026年1月4日、2025年に中国から受けた重要インフラへのサイバー攻撃についての報告書を公表した。攻撃は1日当たり263万件に上ったという。

セキュリティ専門家の間では、重要インフラへの本格的な攻撃の準備段階としてマルウェアを侵入させ、稼働させずに潜伏させておく「プレポジショニング」と呼ばれる行為の活発化が報告されている。

米国は、2026年1月初めに行ったベネズエラに対する軍事作戦で、電力・通信網などの重要インフラを停止させたことを示唆しているが、中国も同様なことを実行するための準備をしているとの指摘もある。

報告書によると、重要インフラへの侵入試行事案は、2023年には1日123万件だった。それが2024年には246万件、2025年には263万件と、過去2年は高いレベルに達している。

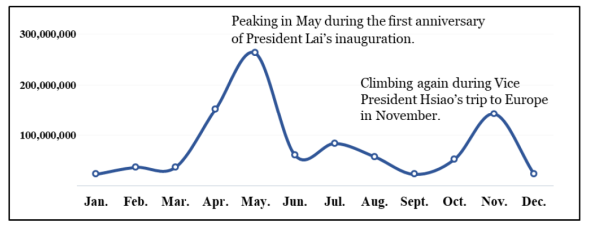

サイバー攻撃は台湾の重要な行事や政府の発表時に集中している。政治・軍事的な威圧と連動していると報告書は述べている。2025年5月の頼清徳総統就任1周年記念日、同11月の蕭美琴副総統欧州訪問時に明確なピークが見られたという。

重要インフラの各セクターにおける攻撃の具体的内容

重要インフラに対する中国サイバー部隊の攻撃は多角的に展開されており、「インフラの継続的な監視と有事の際の妨害」「社会不安の醸成」「技術覇権の追求」を目的としていると報告書は分析する。

主なターゲットは、エネルギー、医療、通信、行政、テクノロジーの各セクターで、特にエネルギーと医療分野での増加が顕著だとする。

各セクターにおける攻撃の概要は次の通り。

エネルギーセクター

石油、電力、天然ガスなどのエネルギー企業のネットワーク機器や産業制御システムを重点的にプローブ(探索)している。また、ソフトウェアのアップグレード時にマルウェアを混入させ、運用メカニズムやバックアップ体制などを監視している。

医療セクター

主要医療機関に対し、ランサムウェアで業務を妨害したり、患者の個人データや研究成果を盗んだりしている。2025年には盗まれた医療データがダークウェブで少なくとも20回販売された形跡がある。こうした活動の目的には、一般市民への威嚇も含まれるという。

通信セクター

通信事業者のシステムに潜伏し、中間者攻撃を用いて通信データやユーザー情報を盗む。また、機密性の高い通信回線やバックアップ回線に浸透し、通信ネットワークの安定的な運用に対し脅威を与えている。

行政セクター

中央政府の部門に対し、国際貿易や中台情勢に関する業務連絡を装ったソーシャルエンジニアリングメールを送付。添付ファイルを通じてバックドアを設置し、情報を窃取する。さらに、盗んだ情報を改ざんして拡散することで、政府への信頼を失墜させようとしている。

テクノロジーセクター

サイエンスパーク、半導体、軍需産業を攻撃。サプライチェーン攻撃や脆弱性利用など多様な戦術で、先端技術や意思決定に関する情報を盗み出す。中国の技術的自立を支援し、米中技術競争での劣勢を回避する狙いがあるという。

Copyright © ITmedia, Inc. All Rights Reserved.