SaaS利用時代に迷わないために……Microsoft Entra IDのアプリケーション管理:今日から始めるMicrosoft Entra ID入門(8)

「Microsoft Entra ID」は、Microsoftのクラウドサービスを利用する際に欠かせないIDおよびアクセス管理サービスです。今回は、Microsoft Entra IDを活用する上で重要な要素の一つである「アプリケーション管理」を取り上げます。Microsoft Entra IDにおけるアプリケーション管理の基本的な考え方を整理し、エンタープライズアプリやシングルサインオン、ユーザーやグループの割り当てといった、実務でよく利用するポイントを解説します。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

なぜ今「アプリケーション管理」が重要なのか?

企業で利用する業務アプリケーションは、オンプレミスで構築したシステムから、SaaS(Software as a Service)を中心としたクラウドサービスへと大きく変化しています。こうした環境では、アプリケーションごとにユーザーを管理するのではなく、IDを軸にアクセスを制御する考え方が重要です。

「Microsoft Entra ID」は、ユーザーやグループの管理に加えて、業務アプリケーションへのアクセスを一元的に管理できる仕組みを提供します。適切にアプリケーションを管理することで、「誰が」「どのアプリケーションを」「どのような条件で」利用できるのかを整理し、安全かつ効率的な運用が可能になります。

まずは押さえたいアプリケーション管理の全体像

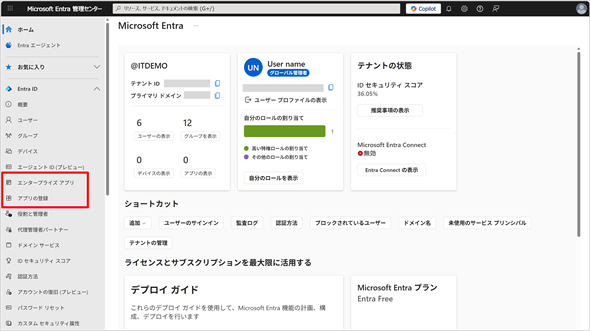

Microsoft Entra IDでは、アプリケーションを管理するための機能として、主に「エンタープライズアプリ」と「アプリの登録」が用意されています。どちらもアプリケーションに関連する設定ですが、目的や利用シーンが異なります(画面1)。

アプリケーション利用を設定するための「エンタープライズアプリ」

エンタープライズアプリは、組織のユーザーが利用する業務アプリケーションをMicrosoft Entra IDから管理するための機能です。SaaSアプリケーションをMicrosoft Entra IDと連携させることで、ユーザー認証やアクセス制御を一元的に管理できます。

エンタープライズアプリでは、アプリケーションごとに利用を許可するユーザーやグループを割り当てたり、シングルサインオンを設定したりします。サインインの可否や利用条件といった運用に関わる設定も、主にアプリケーション単位で管理します。

アプリを設計・登録するための「アプリの登録」

一方、アプリの登録は、アプリケーションそのものをMicrosoft Entra IDに登録するための機能で、主にアプリケーションの開発や外部サービスとの連携を目的として利用されます。自社で開発したWebアプリケーションやAPI(Application Programming Interface)をMicrosoft Entra IDと連携させる場合に使用します。

今回は、これら2つの機能のうち、IT管理者が日常的な運用で利用することの多いエンタープライズアプリを中心に解説します。

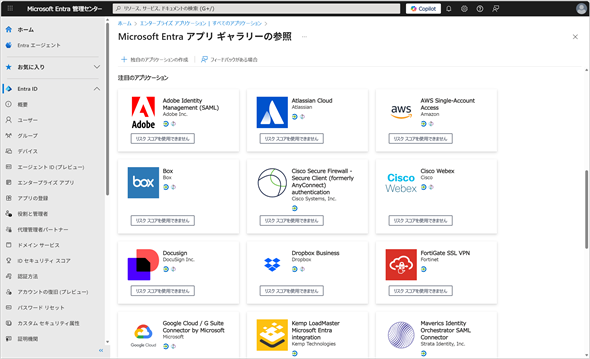

導入前に確認したい「Microsoft Entraアプリギャラリー」

Microsoft Entra IDでは、多くのSaaSアプリケーションが「Microsoft Entraアプリギャラリー」(以下、アプリギャラリー)としてあらかじめ用意されています。これらは、主要なSaaSに対するシングルサインオン設定などがテンプレート化されており、比較的簡単に導入できる点が特徴です。

アプリギャラリーに対象のアプリケーションが登録されていない場合でも、「独自のアプリケーション」として追加できます。SAML(Security Assertion Markup Language)などの標準的な認証方式を利用することで、Microsoft Entra IDと連携させることが可能です。

新しいSaaSアプリケーションを導入する際は、まずはアプリギャラリーに対応しているかどうかを確認するとよいでしょう(画面2)。

画面2 Microsoft Entra管理センターの左メニューから「エンタープライズアプリ」→「すべてのアプリケーション」→「+新しいアプリケーション」をクリックすると、「Microsoft Entraアプリギャラリー」を参照できる

画面2 Microsoft Entra管理センターの左メニューから「エンタープライズアプリ」→「すべてのアプリケーション」→「+新しいアプリケーション」をクリックすると、「Microsoft Entraアプリギャラリー」を参照できるアプリケーション管理を支えるシングルサインオン

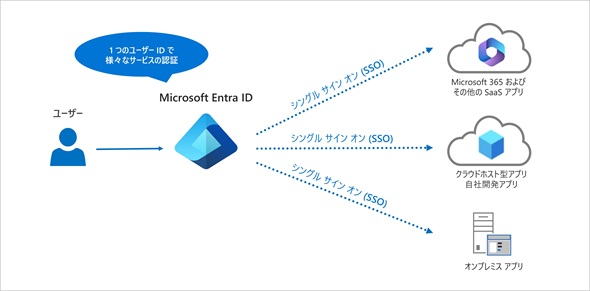

アプリケーション管理を理解する上で欠かせないのが、「シングルサインオン」(Single Sign On:SSO)です。SSOとは、一度のサインインで複数のアプリケーションを利用できる仕組みを指します。

Microsoft Entra IDは、SAMLやOpenID Connect、OAuthといった標準的な認証方式を利用して、さまざまなアプリケーションでSSOを実現できます。これにより、ユーザーは複数のIDやパスワードを個別に管理する必要がなくなり、利便性とセキュリティを両立できます(図1)。

本稿では、クラウドアプリでよく利用される代表的な方式として、「パスワードによるSSO」と「SAMLによるSSO」について見ていきます。

SAMLに対応していないアプリをどうする? 「パスワードベースのSSO」

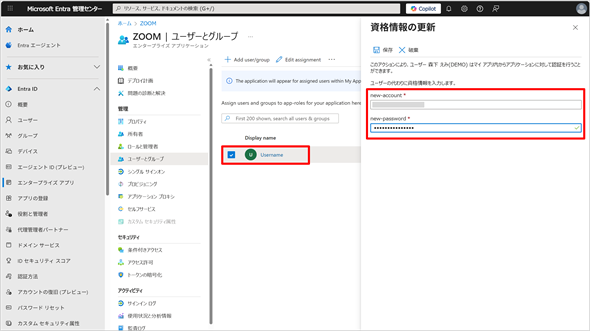

Microsoft Entra IDでは、パスワードを利用したSSO方式も提供されています。これは、ユーザーがMicrosoft Entra IDにサインインすると、あらかじめ登録されたアプリケーションのIDとパスワードを自動的に入力することで、サインインを代行する仕組みです。

SSOに対応していないSaaSアプリケーションでも利用できる点が特徴で、比較的手軽に導入できます。一方、アプリケーションのパスワード情報をMicrosoft Entra ID側で管理する必要があるため、セキュリティや運用面での注意も必要になります。

そのため、パスワードによるSSOは、SAMLなどの標準的なSSOに対応していないアプリケーションに対する補完的な手段として利用されることが一般的です。

パスワードによるSSOの設定例

例えば、SAMLなどの標準的なSSOに対応していない業務用Webサービスであっても、パスワードによるSSOを利用することで、Microsoft Entra IDを起点としたアクセスが可能になります(画面3)。

SaaS連携の基本となる「SAMLベースのSSO」

SAMLによるSSOは、Microsoft Entra IDで最も広く利用されている認証方式の一つです。Microsoft Entra IDが認証を担当し、その結果をSAMLという標準プロトコルを通じてアプリケーションに連携します。

この方式では、ユーザーがアプリケーションにアクセスするとMicrosoft Entra IDにリダイレクトされ、サインインが完了するとアプリケーションに戻るという流れになります。アプリケーション側でパスワードを保持する必要がないため、セキュリティ面でのメリットが大きい点が特徴です。

多くのSaaSアプリケーションがSAMLに対応しており、アプリギャラリーを利用すれば、設定も比較的簡単に行えます。可能であれば、SAMLによるSSOを優先的に検討するとよいでしょう。

SAMLによるSSOの設定例

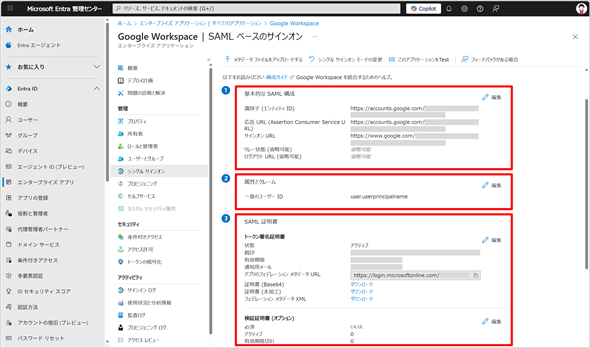

SAMLによるSSOの具体例として、「Google Workspace」との連携を見てみます。Google WorkspaceはMicrosoft Entra IDのアプリギャラリーに用意されており、SAMLを利用したSSOに対応しています。

Microsoft Entra ID側では、エンタープライズアプリとしてGoogle Workspaceを追加し、SSOの方式として「SAML」を選択します。これにより、ユーザーがGoogle WorkspaceにアクセスするとMicrosoft Entra IDにリダイレクトされ、サインインが完了するとGoogle Workspaceに戻るという流れで認証が行われます。

実際の設定では、Microsoft Entra IDで発行されるSAMLメタデータをGoogle Workspace側に登録し、ユーザーを識別するための属性(メールアドレスなど)を設定します(画面4)。詳細な設定手順は今回は省略しますが、アプリギャラリーを利用することで、必要な設定項目の多くはあらかじめ用意されています。

このように、SAMLに対応したSaaSアプリケーションであれば、Microsoft Entra IDを認証基盤として利用することで、複数のサービスを一元的に管理できるようになります。

なお、Microsoft Entra IDの「SaaSアプリ構成ガイド」では、主要なSaaSアプリケーションごとに、SSOの設定手順や必要なプロトコル、設定時の注意点などがまとめられています。アプリギャラリーに用意されているテンプレートを前提とした解説が多く、実際の導入作業時の手引きとして活用できます。詳細な設定方法については、以下のドキュメントを参考にしてください。

- 【参考】Microsoft Entra IDのSaaSアプリ構成ガイド(Microsoft Learn)

ここまで、アプリケーションの追加やSSOの設定について見てきました。次に、設定したアプリケーションを「誰が利用できるのか」を制御するための、ユーザー/グループの割り当てについて説明します。

「誰が使えるか」を決めるユーザー/グループ割り当て

Microsoft Entra IDでは、アプリケーションを登録しただけで全てのユーザーが利用できるようになるわけではありません。アプリケーションごとに、利用を許可するユーザーやグループを明示的に割り当てる必要があります。

個別にユーザーを割り当てることも可能ですが、実務ではグループを使った割り当てが一般的です。部署や役割ごとにグループを作成し、それらをアプリケーションに割り当てることで、異動や退職時の管理も容易になります(※グループ割り当て機能の利用は「Microsoft Entra ID P1」以上のライセンスを保有していることが前提条件になります)。

ここまでの設定は、IT管理者側で行う作業です。次に、これらの設定がユーザー側でどのように見え、どのように利用されるのかを確認します。

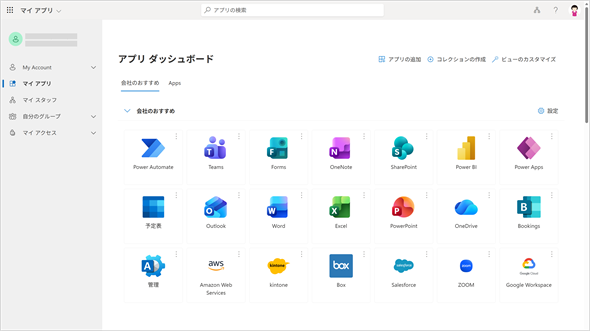

ユーザーはどこからアプリを使う? 「マイアプリポータル」

「マイアプリポータル」(https://myapplications.microsoft.com/)は、Microsoft Entra IDで管理されているアプリケーションを、ユーザーが一覧で確認し、アクセスできるユーザー向けのポータルです。ユーザーはマイアプリポータルにサインインすることで、自身に割り当てられた業務アプリケーションを確認できます。

SSOが設定されている場合、ユーザーは追加のサインイン操作を行うことなく、アプリケーションを利用できます。これにより、日常的な業務における利便性が向上します。

今回はMicrosoft Entra IDのアプリケーション管理について、IT管理者が押さえておきたいポイントを紹介しました。SaaSアプリケーションの利用が広がる中、アプリケーション管理は、利便性とセキュリティを両立するための重要な役割を担います。だからこそ、アプリの追加やSSOの設定だけでなく、ユーザーやグループの割り当て、実際の利用イメージまで理解しておくことが大切です。ぜひ今回の内容を参考に、自社の環境に合ったアプリケーション管理の運用を検討してみてください。

筆者紹介

森下 えみ(もりした えみ)

株式会社インテルレート 代表取締役。2010年からマイクロソフト認定トレーナーとして活動を開始。企業向けのクラウドサービス活用からセキュリティセミナーまで幅広い講師経験を持つ。Microsoft 365にはサービス提供開始時からセミナー講師として関わるだけでなく、プリセールス活動やMicrosoft 365の構築設計支援にも携わっている。プライベートでは、普通自動二輪免許(MT)を取得するために教習所へ。

Copyright © ITmedia, Inc. All Rights Reserved.