「AI駆動ランサムウェア」出現、高度な偽情報も急増――自社をどう守る? ESETが3つの提言:「2025年下半期脅威レポート」公開

「ESET脅威レポート 2025年下半期版」によると、AI駆動型マルウェアの出現やNFC悪用の急増など、サイバーセキュリティにおける重要な転換点となる複数の事象が確認されたという。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

セキュリティベンダーのESETは2026年2月、2025年6〜11月のサイバー脅威動向をまとめた「ESET脅威レポート 2025年下半期版」を公開した。

同レポートはESETのテレメトリーデータおよび同社の脅威検出・研究チームの専門家の分析に基づき、6つの主要な脅威トピックスを取り上げている。

企業が警戒すべき6つの最新脅威と、現場で実践すべき3つの対策

AI駆動型ランサムウェアの出現

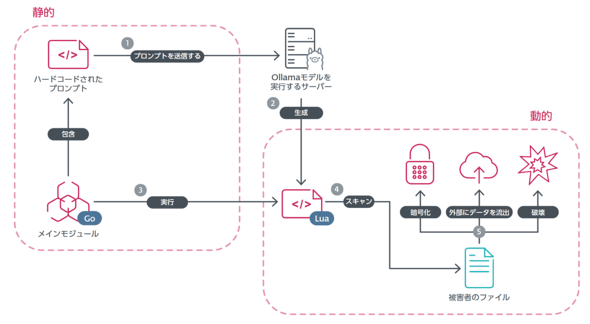

2025年下半期、AI(人工知能)が被害者の環境に応じて変化・適応する悪意あるスクリプトを動的生成するランサムウェア(身代金要求型マルウェア)が確認された。

ESETが発見したランサムウェア「PromptLock」は、Ollama APIを介して、OpenAIのモデルを実行し、悪意のあるスクリプトを作成していた。

ESETは、PromptLockの他にも、AI駆動型脅威の例として以下の事例を紹介している。

- PromptFlux:GeminiのAIモデルにプロンプトを送信し、自身のソースコードを書き換えさせ、新たに生成されたバージョンのコードをスタートアップフォルダに保存して常駐化するドロッパー

- PromptSteal:Hugging Face APIを介してLLM(大規模言語モデル)に問い合わせ、被害者のデバイスから機密文書などの情報を収集するための短いWindowsコマンドを生成するデータ取得マルウェア

- QuietVault:npmソフトウェアレジストリやGitHubのトークン窃取に加え、ホストにインストールされたAIプロンプトやAI CLI(コマンドラインインタフェース)を活用して、侵害されたシステム上の機密情報を検索し、それらの情報を一般公開されているGitHubリポジトリへ流出させる認証情報窃取型マルウェア

「サイバー攻撃におけるAI活用の新たな領域として注視する必要がある」(ESET)

NFC悪用が前期比87%増加

AndroidプラットフォームにおけるNFC(近距離無線通信)を悪用した脅威が2025年上半期比で87%増加した。

NFCは「Google Pay」「Apple Pay」「おサイフケータイ」「モバイルSuica」などのスマートフォン決済で使用されており、スマートフォン決済の利用率上昇に伴い、今後の被害拡大が懸念される。

Lumma Stealerの衰退とVidar 2.0の登場

情報窃取型マルウェア(インフォスティーラー)である「Lumma Stealer」は、2025年5月の国際的な法執行機関とサイバーセキュリティ企業の連携による作戦でネットワークの大部分が無力化された。

2025年6月には復活に関する報告があったものの、2025年下半期には検出数が減少傾向となった。

一方でLumma Stealerの代替候補とされる「Vidar」は2025年10月にバージョン2.0をリリースし、コードを全面刷新して機能強化を図っているという。

日本では、宅配業者を装う不在通知SMS(ショートメッセージサービス)やメールから偽サイトへ誘導し、情報窃取マルウェアが配布される事例も確認されている。

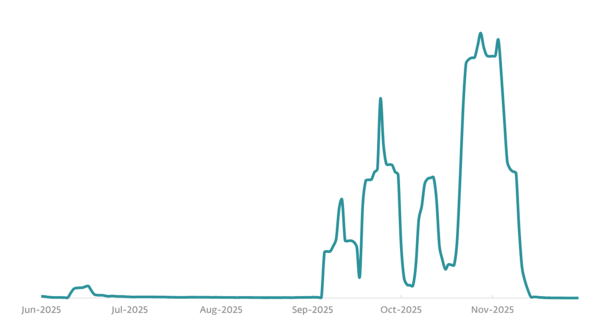

CloudEyE攻撃が前期比約30倍に急増

MaaS(Malware as a Service)型ダウンローダー「CloudEyE」(別名「GuLoader」)の検出数が2025年下半期に約30倍に急増し、10万件以上を記録した。

PowerShellスクリプト、JavaScriptファイル、Windows用インストーラー作成ツール「NSIS」の実行ファイルを介して拡散する。侵害された正規アカウントから送信される精巧なメールを介して拡散し、請求書の支払いや発注の問い合わせを装う手口が主流だ。

CloudEyEは多段階型マルウェアで、検出や分析を意図的に困難にするために、圧縮、暗号化、エンコーディングなどの方法で高度に難読化されている。

2025年下半期での日本におけるCloudEyEの検出は多くはなかったものの「今後は日本でも攻撃が増える可能性がある」と、ESETは分析している。

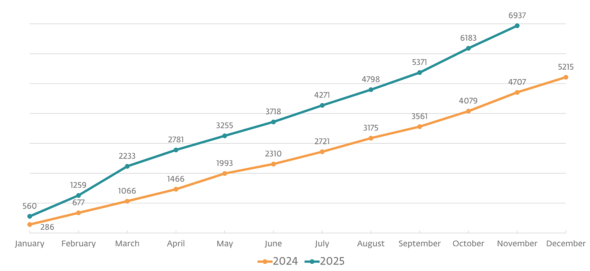

SNS(ソーシャルネットワーキングサービス)詐欺「Nomani」が前年比62%増加

著名人のディープフェイク動画やAI生成の偽ニュースサイトを用いたSNS(ソーシャルネットワーキングサービス)詐欺「Nomani」(検出名「HTML/Nomani」)が前年比62%増と急増した。解像度、AI音声合成、リップシンク技術の向上により、肉眼での真偽判別が極めて困難になっている。

検出件数は世界中で数十万件に達し、日本もスペイン、チェコなどと並んで検出の多い地域となった。警察庁の発表によると、2025年1〜11月のSNS型投資詐欺の被害額は約1071億円に達しているという。

ランサムウェアの被害者数が前年比40%増

2025年はRaaS(Ransomware as a Service)グループ間の勢力図の変化が進んだ。世界のランサムウェア被害者数は、年間では前年比40%増に達する見通しだ。

ESETはレポートを踏まえ、日本企業に対して以下の3点を提言している。

- フィッシング対策として偽情報への対応と手順の整備

- ディープフェイクや偽サイトなどの精巧なフィッシングに対し、だまされても事故になりにくい手順を標準化する。セキュリティに配慮すべき依頼は別経路で再確認し、高リスク部門では複数名承認・権限分離を徹底する

- 「EDR」(Endpoint Detection and Response)や「XDR」(Extended Detection and Response)の導入

- AIを用いた振る舞い・異常検知搭載のソリューションを導入し、端末隔離やプロセス停止を夜間・休日も含めて即座に実行できる体制を構築する

- 基本的なサイバーハイジーン(衛生管理)の徹底

- 不要なポートの閉鎖、多要素認証(MFA)の実装、資産管理の徹底と迅速なパッチ適用、オフラインバックアップの保管と復元演習、BCP(事業継続計画)を策定する

関連記事

AIが攻撃スクリプトをリアルタイム自動生成するランサムウェア「PromptLock」が出現

AIが攻撃スクリプトをリアルタイム自動生成するランサムウェア「PromptLock」が出現

ESETは、生成AIを利用して攻撃を実行するランサムウェア「PromptLock」を発見した。リアルタイムで攻撃スクリプトを生成して自律的に対象を判別して攻撃を実行する手法を取っており、サイバー攻撃の転換点を示している。 Amazon S3侵害から「わずか8分」――LLMによる自動化で“AWS管理者権限”を奪取

Amazon S3侵害から「わずか8分」――LLMによる自動化で“AWS管理者権限”を奪取

Sysdigは、LLMを活用してAWS環境への侵入を自動化する攻撃を観測した。攻撃者は約8分で管理者権限を奪取し、19個のAWSプリンシパルを横断的に侵害した。 ChatGPTに「入力してはいけない情報」5選――NGリストとその理由

ChatGPTに「入力してはいけない情報」5選――NGリストとその理由

ESETは、ChatGPTの利用に伴うセキュリティとプライバシーのリスクをまとめた包括的なガイドを公開した。7つの大きなリスクや共有禁止情報の「レッドリスト」、10の保護習慣を解説している。 「子会社の古いVPN装置」は何点リスク? 攻撃者より先に動くためのセキュリティ“優先度”再設計術

「子会社の古いVPN装置」は何点リスク? 攻撃者より先に動くためのセキュリティ“優先度”再設計術

2025年11月27日、サイバーセキュリティアドバイザーとして活躍する名和利男氏が「ASMを意思決定エンジンへ:優先度駆動の能動的防御」と題して「ITmedia Security Week 2025 秋」で講演した。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.