インターネットメッセンジャーに脅威はある? ない?

皆さんこんにちは、川口です。先日、久しぶりに友人にインスタントメッセンジャーで連絡を取ってみたところ、ウイルスに感染したという相談を受けました。普段使っているインスタントメッセンジャー以外のアプリに関するセキュリティ動向を知りたいという話を受け、今回はインスタントメッセンジャーのセキュリティ動向調査を行いました。この調査の途中経過は「川口洋のつぶやき」にも載せています。

【参考】

川口洋のつぶやき

「インスタントメッセンジャーの動向について定点観測中〜お友達?」

http://www.youtube.com/watch?v=MKLWBostz6o

調査対象のインスタントメッセンジャー

今回は以下5種類のインスタントメッセンジャーを調査対象にしました。

- Windows Live メッセンジャー

- Yahoo!メッセンジャー

- Skype

- ICQ

Windows Live メッセンジャー、Yahoo!メッセンジャーとSkypeは利用している方も多いでしょう。ICQは数年前までは利用する方も多かったと思いますが、いまでは私の周りでは誰も利用していません。最後のQQは中国で非常にメジャーなインスタントメッセンジャーです。

これら5種類のインスタントメッセンジャーを利用し続けたとき、どのような問題が発生するかを、友人の助けを借り調査しました。調査期間は2010年1月7日から6月6日までの5カ月間です。

お友達申請が続々と……

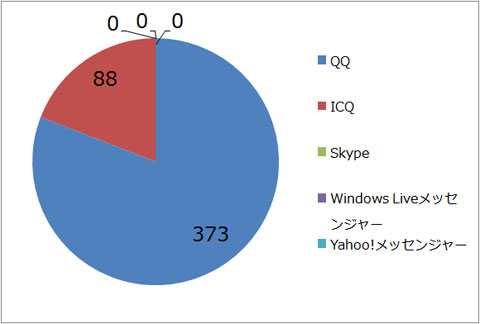

5種類のインスタントメッセンジャーを24時間起動したままの状態にしておきましたが、インスタントメッセンジャー自体は最新版を使っていたため、脆弱性を狙った攻撃を受けることはありませんでした。その代わり、多数のお友達申請とメッセージの送信が行われました。5カ月間でのお友達(いわゆるコンタクトリスト)申請数は以下の通りです。

QQが373人と圧倒的に多く、次にICQの88人です。それ以外の3種類のインスタントメッセンジャーはまったくお友達申請がありませんでした。

特にWindows Live メッセンジャーとYahoo!メッセンジャーは、起動していてもお友達申請やメッセージがまったく届きませんでした。これらはお友達申請やメッセージを無差別に送りにくい仕様になっているのでしょう。

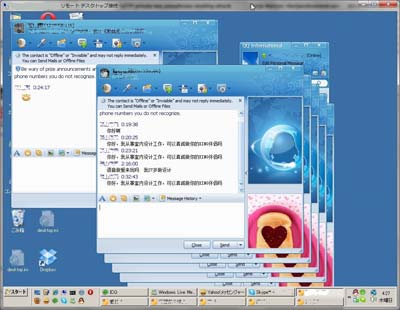

QQの場合

QQは1日当たり約2人のペースでお友達が増えていきました。特に女性名のアカウントには大量にお友達申請が行われました。受信するメッセージも1日当たり10通以上あり、その内容のほとんどが中国語で書かれており、異性との出会いを目的とするものでした。

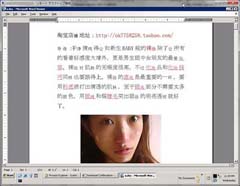

QQが中国においてメジャーな出会い系ツールとして使われていることを示しています。送られてくるメッセージは簡単なあいさつから下品な言葉まで多数ありました。中には自分のプロフィールを参照させるために、SNSへのリンクを送信してきたユーザーもいました。

インスタントメッセンジャーを利用する環境も日本と異なっているようです。受信したメッセージのうち携帯電話からと思われるメッセージが9割程度ありました。未確認ですが、携帯電話から興味のある人を探すサービスが提供されており、気軽にメッセージを送り、出会いのツールとして利用されているのでしょう(QQの情報のほとんどが中国語で提供されており、QQの周辺サービスの調査までは行っていません)。

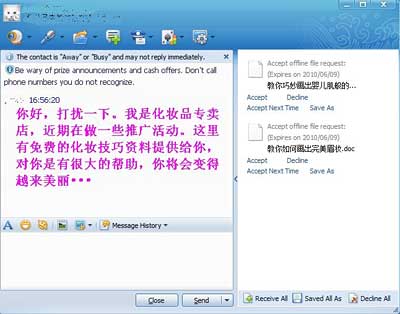

出会い系以外のメッセージとしては、ネットショップの広告メッセージが送られてきました。新規開店するネットショップの宣伝として、メイク方法に関するドキュメントファイルを送付してくれる親切(?)な人もいました。QQはセキュリティよりも、出会い系ツールとしての動向が非常に気になる結果となりました。

ICQの場合

次にICQを見てみましょう。ICQはQQほどお友達申請の数は多くはありませんが、“人気”が高かったインスタントメッセンジャーでした。QQとは違い受信するメッセージやお友達は英語圏のものが多く、特定の地域に関する情報は得られませんでした。

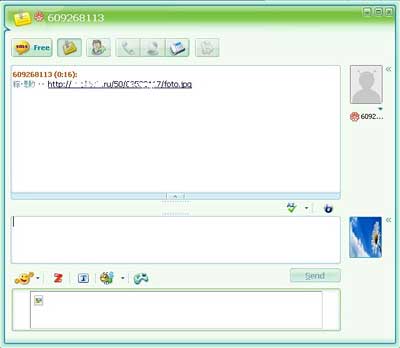

ICQで特徴的なこととしては、お友達申請を許可した直後に、そのユーザーから“なぞのURL”が含まれたメッセージが送信されていることがあげられます。

このfoto.jpgにアクセスしても何も表示されませんが、承認したユーザーのトラッキングを行っている可能性があります。この5カ月間で約20件のメッセージを受け取りましたが、このなぞのURLのドメインのほとんどはロシア(ruドメイン)にあり、一度も画像ファイルが存在したことはありませんでした。

Skypeの場合

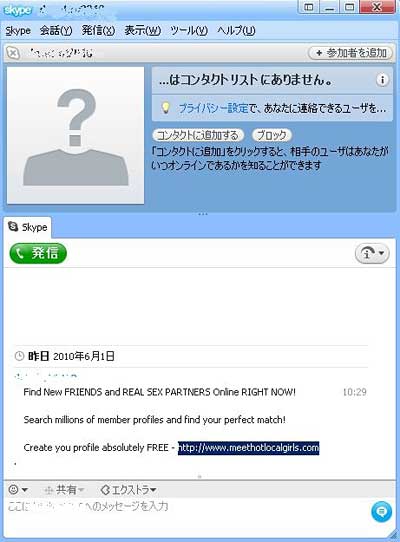

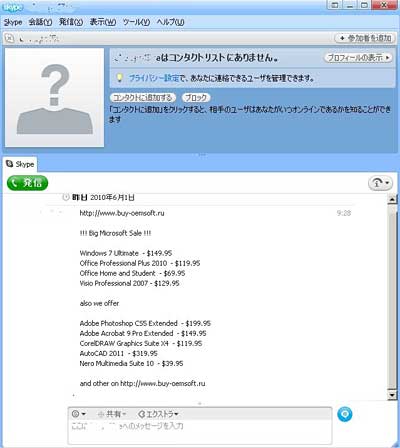

Skypeを使っていてもお友達申請はありませんでしたが、URL付きのメッセージが10日に1回程度送られてきます。

これらのメッセージはすべて英語で、いかにも「スパム」(インスタントメッセンジャーへのスパムなので“SPIM”かもしれませんが)と分かるメッセージで送られてきます。これらのURLへアクセスすると、以下のような不審なサイトが表示されます。

- バイアグラなどの薬の通販サイト

- 違法ソフトウェアを安価に販売するサイト

- 出会い系サイト

これらのサイトはよくあるスパムメールから誘導されるサイトです。カード番号やメールアドレスなどの個人情報を盗み出そうとしています。

インスタントメッセンジャーを安全に使うために

QQやICQはお友達の申請数やメッセージの数が多く、調査する対象も多くなるのですが、セキュリティアナリストの血が騒ぐようなものはありませんでした。メッセージの数こそ少ないものの、最も調査の興味をそそられるインスタントメッセンジャーはSkypeでした。今回は遭遇しませんでしたが、インスタントメッセンジャーの利用では以下のような被害実例もあります。

- 脆弱なバージョンを使用しており、リモートから攻撃された

- 攻撃コードが記載されている悪性サイトのURLが送られ、アクセスして被害を受けた

- ネットカフェや公共の場所にあるパソコンでインスタントメッセンジャーを使用したため、IDとパスワードを抜き取られた

- ウイルスに感染してIDとパスワードを抜き取られた

インスタントメッセンジャーを利用する上でウイルス感染の被害やスパムサイトでの個人情報漏えいを避けるために以下のことを守りましょう。

- 知らない人をお友達リストに加えない

- 知らない人のメッセージを受け取らない

- 知らない人から送られてきたURLを開かない

- 利用するインスタントメッセンジャーを最新版にアップデートする

- ネットカフェや公共の場所のパソコンなどでの利用を控える

これらの対策は利用するインスタントメッセンジャーによって設定が異なりますので、それぞれのマニュアルを確認してください。

今回は、久しぶりに連絡を取った友人との会話がきっかけで、インスタントメッセンジャーを調べてみました。技術的なことだけではなく人とのつながりが大事であると実感したできごとでした。

相変わらず、コラムを読んでいる方から「毎日どれだけ飲みに行っているんですか?」とよく質問されます。その様子を「川口洋のつぶやき」に載せましたので、ご覧ください。そして私は、今日もセキュリティ業界の方々との情報交換を図るため、飲みに行くのでした。

Profile

川口 洋(かわぐち ひろし)

株式会社ラック

チーフエバンジェリスト兼シニアセキュリティアナリスト

CISSP

ラック入社後、IDSやファイアウォールなどの運用・管理業務をへて、セキュリティアナリストとして、JSOC監視サービスに従事し、日々セキュリティインシデントに対応。

アナリストリーダとして、セキュリティイベントの分析とともに、IDS/IPSに適用するJSOCオリジナルシグネチャ(JSIG)の作成、チューニングを実施し、監視サービスの技術面のコントロールを行う。

現在、JSOCチーフエバンジェリスト兼セキュリティアナリストとして、JSOC全体の技術面をコントロールし、監視報告会、セミナー講師など対外的な活動も行う。また、YouTubeのlaccotvにて、「川口洋のつぶやき」に出演中。

- 「DNS通信」記録していますか?――万一に備えたDNSクエリログの保存方法

- Web広告からのマルウエア感染「Malvertising」にどう対処すべきか

- 中の人が振り返る「Hardening 10 ValueChain」――学びにつながった「トラブルの数々」とは

- 無慈悲な専門家チーム「kuromame6」の暗躍に負けず勝利をつかんだチームは?

- 外部リソースの活用もポイントに、「Hardening 10 MarketPlace」開催

- Hardening Projectから派生した「MINI Hardening Project」に行ってみた!

- 「これさえしておけば助かったのに……」を避けるため、今すぐ確認すべき7項目

- アップデート機能を悪用した攻撃に対抗セヨ!

- 工夫、工夫そして工夫――Hardening 10 APAC“運営”レポート

- ウイルスとは言い切れない“悪意のあるソフトウェア”

- 2013年のセキュリティインシデントを振り返る

- ここが変だよ、そのWeb改ざん対応

- きっかけは不正侵入――私がセキュリティ業界に足を踏み入れたワケ

- CMSが狙われる3つの理由

- FacebookやApple、MSまで……Javaの脆弱性を狙う攻撃の手口

- Hardening One、8時間に渡る戦いの結果は?

- そのときStarBEDが動いた――「Hardening One」の夜明け前

- ロシアでわしも考えた

- 実録、「Hardening Zero」の舞台裏

- ちょっと変わったSQLインジェクション

- 官民連携の情報共有を真面目に考える

- アプリケーションサーバの脆弱性にご注意を

- IPv6、6つの悩み事

- スパムが吹けば薬局がもうかる

- JSOCに飛び込んできた不審なメール――これが標的型攻撃の実態だ

- 東日本大震災、そのときJSOCは

- ペニーオークションのセキュリティを斬る

- 2010年、5つの思い出――Gumblarからキャンプまで

- 9・18事件にみる7つの誤解

- 曇りのち晴れとなるか? クラウド環境のセキュリティ

- Webを見るだけで――ここまできたiPhoneの脅威

- 不安が残る、アドビの「脆弱性直しました」

- ともだち373人できるかな――インターネットメッセンジャーセキュリティ定点観測

- 実録・4大データベースへの直接攻撃

- Gumblar、いま注目すべきは名前ではなく“事象”

- Gumblarがあぶり出す 「空虚なセキュリティ対策」

- 新春早々の「Gumblar一問一答」

- 実はBlasterやNetsky並み?静かにはびこる“Gumblar”

- ECサイトソフトウェアはなぜ更新されないのか

- 狙われるphpMyAdmin、攻撃のきっかけは?

- 学生の未来に期待する夏

- 米韓へのDoS攻撃に見る、検知と防御の考え方

- 分かっちゃいるけど難しい、アカウント情報盗用ボット対策

- 狙われる甘〜いTomcat

- 表裏一体、あっちのリアルとこっちのサイバー

- 世間の認識と脅威レベルのギャップ――XSSは本当に危ないか?

- 急増したSQLインジェクション、McColo遮断の影響は

- ○×表の真実:「検知できる」ってどういうこと?

- ところで、パッケージアプリのセキュリティは?

- レッツ、登壇――アウトプットのひとつのかたち

Copyright © ITmedia, Inc. All Rights Reserved.