2013年のセキュリティインシデントを振り返る:川口洋のセキュリティ・プライベート・アイズ(48)

2013年、さまざまなセキュリティインシデントが発生しました。事件に対して、皆さんはどう行動しましたか?

皆さんこんにちは、川口です。前回のコラムからもあっという間に時間が過ぎ去り、2013年のセキュリティインシデントのまとめをしようと思っていて気が付いたら、年が明けてしまいました。今年も皆様に忘れられないようにコラムを書いていきたいと思っています。

2013年のセキュリティインシデントを振り返るために、2013年11月29日に行われた、Internet Week 2013のセッションでお話しした内容を紹介したいと思います。話した内容は参加者のお楽しみということもあるんですが、Twitterで実況中継されていたようですし、面白そうなところをかいつまんで紹介しながら振り返りたいと思います。

リアルタイムにアンケートを行ってみました

今回のInternet Week 2013では、「Mentimeter」というサービスを使って、会場の参加者にリアルタイムでアンケートを取りながら進めるスタイルに挑戦してみました。Mentimeterに事前にアンケートを取りたい項目を用意しておいて、参加者のパソコンやタブレットからアンケートに答えてもらいました。Mentimeterを初めて使ってみましたが、簡単に使えて、参加者の入力も簡単そう、結果もすぐに見ることができましたので、オンラインでつながることができる人が多いセミナーで使ってみるのは面白いですね。個人的にもまた使ってみたいと思っています。

ご存じですか?「Hardening One Remix」

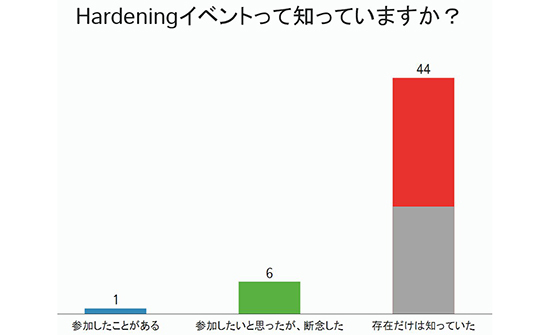

Internet Week 2012で、システムを守る技術を持つトップエンジニアを発掘・顕彰するためのイベント「Hardening」の紹介をしましたが、このInternet Week 2013でも軽ーく紹介を入れてみました。

意外と存在だけは知ってくれている人がいたのがうれしいところですが、断念した方の理由も聞いてみたいところです。昨年7月にHardening One Remixを実施して、ご無沙汰ですが、今年は何かできるといいなと思っています。

【関連記事】

管理を無茶振りされたサーバを守り抜け! Hardening One Remix開催

http://www.atmarkit.co.jp/ait/articles/1307/17/news092.html

知らなきゃ守れない、ブロードバンドルーターの問題

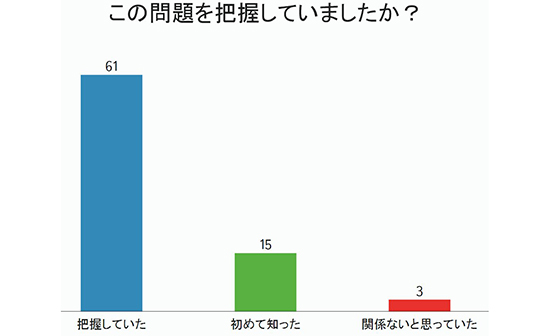

次に、ロジテック製ブロードバンドルーターの問題を取り上げました。脆弱性自体は2012年に公開されたものですが、まだまだ対策していない人も多くいらっしゃるので、セミナーを実施するたびに確認を呼び掛けています。

【関連リンク】

ロジテック製300Mbps無線LANブロードバンドルーター(LAN-W300N/R、LAN-W300N/RS、LAN-W300N/RU2) に関するお詫びとお願い

http://www.logitec.co.jp/info/2012/0516.html

さすがにInternet Weekに参加されるような参加者の方にとって、この問題は常識だったようです。「初めて知った」という方が明らかに他のセミナーで話したときよりも少ない割合です。ITエンジニアやセキュリティエンジニアにとってはずいぶん認識していただいているようです。

読者の方々も、周りの知り合いにブロードバンドルーターのファームウェアの確認とバージョンアップを呼び掛けてください。

SNSアカウント乗っ取り被害の実態は

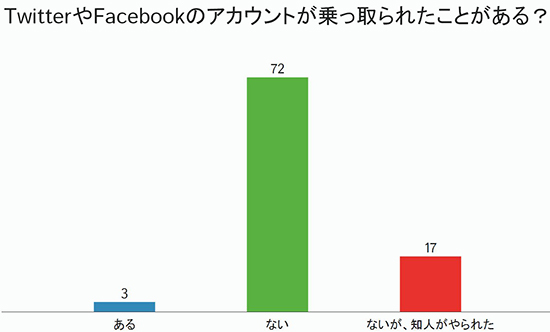

2013年4月にはAP通信のTwitterアカウントが乗っ取られる事件が発生しました。

【関連記事】

AP通信のTwitterがハッキング被害、「爆発で大統領が負傷」のデマ流す

http://www.itmedia.co.jp/enterprise/articles/1304/24/news034.html

およそ100人が参加した空間の中で3人が「乗っ取られた経験がある」と回答しています。おそらく一般の方よりもはるかに知識と関心が高い層が参加していると思われるInternet Weekの参加者ですら、3%が被害に遭うわけですから、一般の方ではもっと多くの方に被害が出ているのでしょう。

知人が被害にあった方は17人となっているところをみると、一般のSNS使用者の2割以上は被害にあっているのではないかと思います。2014年は@ITの記事を読むような方以外に、どうやって情報を届けるかが課題になると思いました。

なぜいま盛り上がる? 複合機のセキュリティ問題

2013年後半にはインターネット接続された複合機の存在が問題になりました。

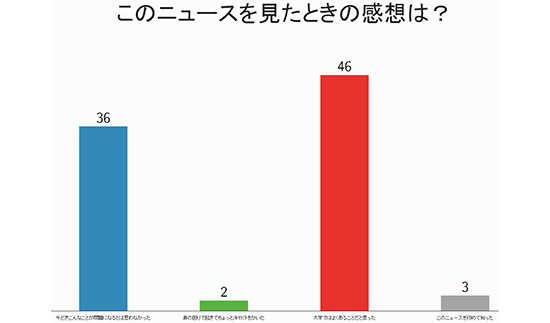

このニュース(複合機がインターネット接続されている問題)を見たときの感想は? 回答は「いまどきこんなことになるとは思わなかった」→36件、「身の回りで起きてちょっと冷や汗をかいた」→2件、「大学ではよくあることだと思った」→46件、「このニュースを初めて知った」→3件でした

このニュース(複合機がインターネット接続されている問題)を見たときの感想は? 回答は「いまどきこんなことになるとは思わなかった」→36件、「身の回りで起きてちょっと冷や汗をかいた」→2件、「大学ではよくあることだと思った」→46件、「このニュースを初めて知った」→3件でした「いまどきこんなことが問題になるとは思わなかった」と「大学ではよくあることだと思った」が大きく票を取得しています。複合機がインターネットに直接接続されていた場合、不正アクセス被害や情報漏えい被害が発生する危険性があります。

私が大学生だったころはプリンターがインターネットに直接接続され、グローバルIPアドレスが割り当てられていました。余談ですが、ある朝ファイアウォールでアクセス制御していないプリンターが大量の写真を印刷していました。どのような写真であったかはとてもこのコラムで取り上げることはできないようなものでしたが(笑)。

一方、多くの企業では数少ないIPv4のアドレスを効果的に活用するという目的もあり、複合機をインターネットに直接接続している例は少ないでしょう。さらにシステムの入り口にはファイアウォールが設置されているため、こうした複合機の存在が問題になることはありません。ラックのセキュリティオペレーションセンター、JSOCで長年セキュリティインシデントを見守ってきましたが、やはり複合機のようなものがインターネットにつながれて問題になるのは、大学や研究機関などのグローバルIPアドレスが潤沢にあり、システムの入り口で強制的にアクセス制御ができないことが要因であることが多いです。

ウェブサイト改ざん、見つけたらどうする?

2013年9月にはInternet Explorerへのゼロデイ攻撃がなされたことで、「水飲み場型攻撃」というキーワードが有名になりました。この水飲み場型攻撃の起点として「ウェブ改ざん」が行われました。

【関連記事】

IEのゼロデイ脆弱性を狙う攻撃を国内でも確認、早急な回避策適用を推奨

http://www.atmarkit.co.jp/ait/articles/1309/19/news147.html

ウェブ改ざん事件が相変わらずたくさん発生している中、どのような対応をするかを聞いてみました。

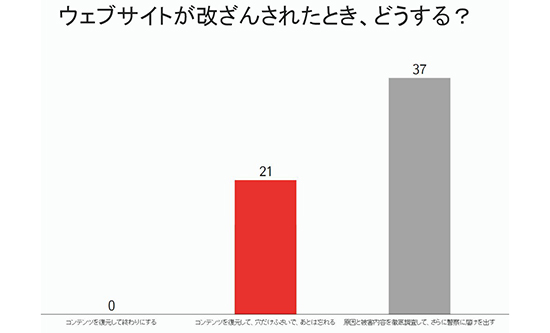

ウェブサイトが改ざんされたとき、どうする? 回答は「コンテンツを復元して終わりにする」→0件、「コンテンツを復元して、穴だけふさいで、あとは忘れる」→21件、「原因と被害内容を徹底調査して、さらに警察に届けを出す」→37件でした

ウェブサイトが改ざんされたとき、どうする? 回答は「コンテンツを復元して終わりにする」→0件、「コンテンツを復元して、穴だけふさいで、あとは忘れる」→21件、「原因と被害内容を徹底調査して、さらに警察に届けを出す」→37件でした設問の数が不十分なところは見逃してください。本来であれば「原因と被害内容を徹底調査する」という項目も用意する予定でしたが、準備不足で古い問題が会場に表示されてしまいました。

今回のInternet Weekでは、警察庁 警備局警備企画課 サイバー攻撃対策官警視長の砂田 務さんとご一緒させてもらっていたので、このアンケートには「警察に届ける」という項目をあえて用意してみました。意外にも(?)多くの方が警察に届けるという選択肢を選んでいました。

これまでさまざまな対応を行った経験から考えると、警察に被害届を出している組織はこんなにいないのではないかと思いつつ、こういう対応をするエンジニアの方の組織ではあまり問題が起こらないだろうなとポジティブに判断しました。

2013年〜2014年、インターネットの世界はどう動くか

2013年末にはIMEの文字変換機能や辞書データの同期機能が問題になりました。

【関連記事】

まとめ:「Baidu IME」と「Simeji」で入力データを外部送信

http://www.atmarkit.co.jp/ait/articles/1312/26/news104.html

今回のIMEの問題や、スマートフォンの問題を見て思うのは、今後はウイルスと認定されていない「公式なソフトウェア」が、利用者の気付かない動作をしていることも大きな問題になるのではないかということです。

そしてそれよりも大事なことがあります! 2014年2月25日と3月4日に@ITのセミナーがあるらしいですよ!

いつもの調子で辻さんと根岸さんのトークが炸裂するみたいなんですが、私はスケジュールが合わず欠席となります。残念でなりませんが、参加できる方はぜひとも会場で突っ込みを入れてあげてください。私は事前にネタを聞くために、辻さんと根岸さんと@IT編集部の方と今夜も飲みに行くのでした。

【関連リンク】

【東京・大阪で開催】@ITセキュリティ人気筆者陣も! サイバー脅威と戦うプロたちが集結!

絶対に守らなければならないシステムが、そこにはある

https://itmedia.smartseminar.jp/public/application/add/903

著者プロフィール

川口 洋(かわぐち ひろし)

チーフエバンジェリスト

CISSP

ラック入社後、IDSやファイアウォールなどの運用・管理業務を経て、セキュリティアナリストとして、JSOC監視サービスに従事し、日々セキュリティインシデントに対応。

チーフエバンジェリストとして、セキュリティオペレーションに関する研究、ITインフラのリスクに関する情報提供、啓発活動を行っている。Black Hat Japan、PacSec、Internet Week、情報セキュリティEXPO、サイバーテロ対策協議会などで講演し、安全なITネットワークの実現を目指して日夜奮闘中。

2010年〜2011年、セキュリティ&プログラミングキャンプの講師として未来ある若者の指導に当たる。2012年、最高の「守る」技術を持つトップエンジニアを発掘・顕彰する技術競技会「Hardening」のスタッフとしても参加し、ITシステム運用に関わる全ての人の能力向上のための活動も行っている。

- 「DNS通信」記録していますか?――万一に備えたDNSクエリログの保存方法

- Web広告からのマルウエア感染「Malvertising」にどう対処すべきか

- 中の人が振り返る「Hardening 10 ValueChain」――学びにつながった「トラブルの数々」とは

- 無慈悲な専門家チーム「kuromame6」の暗躍に負けず勝利をつかんだチームは?

- 外部リソースの活用もポイントに、「Hardening 10 MarketPlace」開催

- Hardening Projectから派生した「MINI Hardening Project」に行ってみた!

- 「これさえしておけば助かったのに……」を避けるため、今すぐ確認すべき7項目

- アップデート機能を悪用した攻撃に対抗セヨ!

- 工夫、工夫そして工夫――Hardening 10 APAC“運営”レポート

- ウイルスとは言い切れない“悪意のあるソフトウェア”

- 2013年のセキュリティインシデントを振り返る

- ここが変だよ、そのWeb改ざん対応

- きっかけは不正侵入――私がセキュリティ業界に足を踏み入れたワケ

- CMSが狙われる3つの理由

- FacebookやApple、MSまで……Javaの脆弱性を狙う攻撃の手口

- Hardening One、8時間に渡る戦いの結果は?

- そのときStarBEDが動いた――「Hardening One」の夜明け前

- ロシアでわしも考えた

- 実録、「Hardening Zero」の舞台裏

- ちょっと変わったSQLインジェクション

- 官民連携の情報共有を真面目に考える

- アプリケーションサーバの脆弱性にご注意を

- IPv6、6つの悩み事

- スパムが吹けば薬局がもうかる

- JSOCに飛び込んできた不審なメール――これが標的型攻撃の実態だ

- 東日本大震災、そのときJSOCは

- ペニーオークションのセキュリティを斬る

- 2010年、5つの思い出――Gumblarからキャンプまで

- 9・18事件にみる7つの誤解

- 曇りのち晴れとなるか? クラウド環境のセキュリティ

- Webを見るだけで――ここまできたiPhoneの脅威

- 不安が残る、アドビの「脆弱性直しました」

- ともだち373人できるかな――インターネットメッセンジャーセキュリティ定点観測

- 実録・4大データベースへの直接攻撃

- Gumblar、いま注目すべきは名前ではなく“事象”

- Gumblarがあぶり出す 「空虚なセキュリティ対策」

- 新春早々の「Gumblar一問一答」

- 実はBlasterやNetsky並み?静かにはびこる“Gumblar”

- ECサイトソフトウェアはなぜ更新されないのか

- 狙われるphpMyAdmin、攻撃のきっかけは?

- 学生の未来に期待する夏

- 米韓へのDoS攻撃に見る、検知と防御の考え方

- 分かっちゃいるけど難しい、アカウント情報盗用ボット対策

- 狙われる甘〜いTomcat

- 表裏一体、あっちのリアルとこっちのサイバー

- 世間の認識と脅威レベルのギャップ――XSSは本当に危ないか?

- 急増したSQLインジェクション、McColo遮断の影響は

- ○×表の真実:「検知できる」ってどういうこと?

- ところで、パッケージアプリのセキュリティは?

- レッツ、登壇――アウトプットのひとつのかたち

Copyright © ITmedia, Inc. All Rights Reserved.

事前に用意したアンケート項目

事前に用意したアンケート項目 Hardeningイベントを知っていますか?

Hardeningイベントを知っていますか? この問題(ブロードバンドルーターの脆弱性について)を把握していましたか?

この問題(ブロードバンドルーターの脆弱性について)を把握していましたか? TwitterやFacebookのアカウントが乗っ取られたことがある?

TwitterやFacebookのアカウントが乗っ取られたことがある?