「よろしい、ならばAPT戦争だ」――Kaspersky Labが観測:あの漫画が名前の由来に?

Kaspersky Labは、緊張の高まる南シナ海周辺諸国で、「Naikon」と「Hellsing」というAdvanced Persistant Threat(APT)同士の抗争を観測したという。

ロシアのKaspersky Labは2015年4月15日、Advanced Persistant Threat(APT)同士の「争い」が確認されたとする調査結果を公表した。

「これはあくまで、われわれが確認できた初のケースに過ぎない。実際には水面下で他にも同様の抗争が起きており、確認できていないだけという可能性もある」と、Kaspersky Labの調査分析チーム、Global Research and Analysis Team(GReAT)でディレクターを務めるコスティン・ライウ氏は述べている。

南シナ海周辺で繰り広げられるAPT同士の争い

今回、同社の調査チームが観測したAPT同士の争いは、主に南シナ海周辺諸国で繰り広げられている。南シナ海周辺もまた、領有権や資源などを巡って緊張が高まっている地域の1つだ。

このエリアでは2013年から、フィリピンやマレーシア、カンボジア、インドネシア、ベトナム、ミャンマー、シンガポールといった国々を狙った標的型攻撃「Naikon」が報告されていた。そのターゲットとなった組織が、逆に攻撃元に対してマルウェアを添付したフィッシングメールを逆に送り付け、情報収集を試みたという。

Naikonは、インドやマレーシア、シンガポールといったASEAN諸国をターゲットにスパイ行為を行うAPT攻撃だ。外交関連協議に関するメールを装って添付ファイルを開かせ、CVE-2012-0158の脆弱性を悪用して標的のシステムに遠隔操作が可能なマルウェアを感染させ、機密情報を盗み取ろうとする。

ライウ氏によると、2014年3月に発生したマレーシア航空370便の墜落事故後、「すぐにNaikonの活動が活発化した。MH370機の事故に関連すると見せかけたスピアフィッシングメールを送り、関連する政府機関や軍、警察といった組織の情報を集めようとしたようだ」という。興味を引く事件や事故がフィッシングメールに悪用されるのは珍しくないことだ。

だが、Naikonが送ったフィッシングメールを受け取ったある組織の人物が、攻撃元に対しメールを返信。攻撃者から戻ってきた返事の英語が拙かったことから疑いを抱き、独自のマルウェアを送りつけて「逆襲」を仕掛けたという。具体的な国名は明らかにされておらず、しかも法に則った行為とは言いがたいが、「正規の政府機関のメールアドレスから、ウイルス対策ソフトのスキャンをバイパスするRAR形式の圧縮ファイルを添付したメールを送り、逆襲を仕掛けようとした」(ライウ氏)。目的は、Naikonに関する情報収集行為、平たく言えばスパイ行為だ。

Kaspersky Labは、Naikonによって送られたマルウェア解析の結果見つかった文字列を基に、逆襲を仕掛けた側を「Hellsing」と名付けた。おそらくこれは、人と吸血鬼、人狼などが相争う平野耕太氏の漫画「ヘルシング」から名付けられたものだろうとライウ氏は推測している。

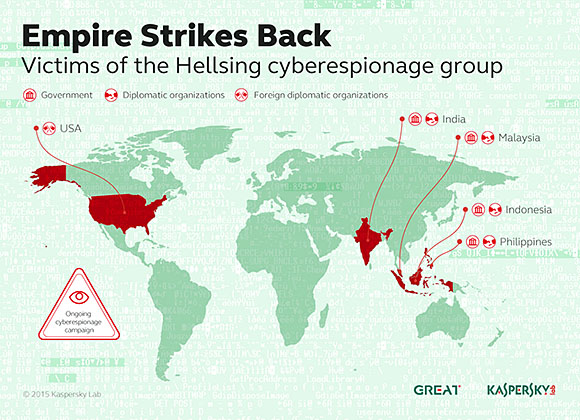

Kaspersky Labが調査を進めたところ、Hellsingの活動は約20の組織を対象に現在も続いているという。同社ではHellsingのマルウェアを、マレーシア、フィリピン、インド、インドネシア、米国で検知した。その大半はマレーシアとフィリピンの政府組織と外交機関だったという。

ライウ氏は、「APTグループが誤って互いを攻撃したことはあった」ともコメント。これに対しHellsingは、「攻撃対象の選択や発生源を考えると、APTグループに対する意図的なAPT攻撃である可能性が高い」としている。

サイバー犯罪者の縄張り争いとは違う

これまでも、マルウェアが他のマルウェアを攻撃したり、ボットネットが別のボットネットの制御を奪い取って勢力を拡大させようとするなど、攻撃主体同士の「抗争」は繰り返されてきた。

Kaspersky LabのGlobal Research and Analysis Team(GReAT)でディレクターを務めるコスティン・ライウ氏。禅をはじめとする日本文化に大いに興味を持っているという

Kaspersky LabのGlobal Research and Analysis Team(GReAT)でディレクターを務めるコスティン・ライウ氏。禅をはじめとする日本文化に大いに興味を持っているというただ、「その多くは、クレジットカード番号や金融関連の情報を盗み出したり、スパム送信に用いるなどして、金銭的な利益を得ようとする『サイバー犯罪者』どうしの争いだった。これに対しHellsingは、金銭を直接的な目的としていない点で異なる。地政学的な情報を盗み出し、政治的影響力を強めることが狙いだと思われる」(ライウ氏)。盗んだ情報を自国の産業発展に活用することで、最終的には国力の強化という形での金銭的利益を目指しているとも表現できる。

こうした分析を踏まえてライウ氏は、やや過激だが、NaikonとHellsingの争いを「APT戦争」と表現。「サイバー犯罪の縄張り争い」とは一線を画するものであり、現実世界におけるスパイ同士の争いが、サイバー空間上にも進出してきたとした。「こうした手法が有効であることが分かれば、追随する組織が出てきてもおかしくはない。近い将来、われわれはより多くのAPTを目にすることになるだろう」と警告する。

なお対策としては、OSやアプリケーションを最新の状態に保ち、添付ファイルを不用意に開かない、といった基本的な対策に加え、「例えば出張の際には部屋にラップトップを置きっぱなしにしない。『Darkhotel』のようにホテルの宿泊者を狙うマルウエアも存在することから、ソフトウェアのアップデートは出張から帰ってからにする方がいい」とした。また、強固なパスワードを用いること、VPNを利用すること、デフォルトでdenyというポリシーを適用することも有効だという。

関連記事

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

Hellsingの活動エリア

Hellsingの活動エリア