拡大を続けるアタックサーフェースのセキュリティリスクに対応するには――テナブル:@IT脆弱性対応セミナー2018

@ITは、2018年9月11日、東京で「@IT脆弱性対応セミナー」を開催した。本稿では、テナブルネットワークセキュリティジャパンの講演「IT/IOT環境で実施する継続的脆弱性管理―サイバーエクスポージャー」の内容をお伝えする。

@ITは、2018年9月11日、東京で「@IT脆弱性対応セミナー」を開催した。本稿では、テナブルネットワークセキュリティジャパンの講演「IT/IOT環境で実施する継続的脆弱性管理―サイバーエクスポージャー」の内容をお伝えする。

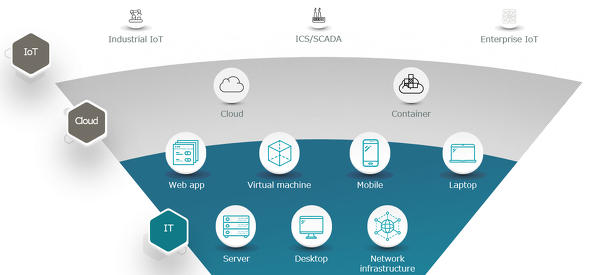

モバイルデバイスやクラウド、IoTなど、“つながる”世界が拡大する現在、技術進化を機と捉えデジタルトランスフォーメーションに乗り出し、積極的な革新に挑む企業も多い。その一方で、外部とつながるポイントはサイバー攻撃の侵害対象になりやすい。Tenableでは、企業が保有するIT資産に存在するアタックサーフェースとして外部にさらされたリスクを「サイバーエクスポージャー」と呼んでいる。

テナブルネットワークセキュリティジャパンの梅原鉄己氏は、ソフトウェアの脆弱(ぜいじゃく)性や設定不備などサイバーエクスポージャーを見逃した企業として、ランサムウェア感染で生産ラインの停止に追い込まれた本田技研工業や日産自動車、Webサイトの脆弱性を攻撃されて1億4300万件の個人情報が流出したEquifaxなどを例に挙げる。

「サイバーリスクをポイントごとに検証、対策するのではなく、脆弱性を包括的に評価し、対策の優先順位付けをしながら継続的に管理する『サイバーエクスポージャーマネジメント』が必要だ」

同社では、脆弱性診断ツール「Nessus」と、リスクの継続的な可視化および管理を実現するクラウドプラットフォーム「Tenable.io」を提供する。管理対象の脆弱性の有無をチェックするNessus脆弱性スキャナーを使い、ネットワークトラフィックで未承認デバイスなどを検出するNessusネットワークモニターの情報をTenable.ioに吸い上げることで、最新の状況を見ながら問題の改善を行えるという。

梅原氏は、NessusやTenable.ioによるサイバーエクスポージャーマネジメントを従来のセキュリティ対策に加えることを提唱していた。

関連記事

ITシステム全体の衛生状態を向上させ、免疫力を高めるソリューションとは――テナブル

ITシステム全体の衛生状態を向上させ、免疫力を高めるソリューションとは――テナブル

@ITは、2018年6月22日、東京で「@ITセキュリティセミナー」を開催した。本稿では、テナブルネットワークセキュリティの講演「サイバーエクスポージャープラットフォーム:Tenable.ioご紹介〜時代はゼロデイアタックからワンデイアタックへ」の内容をお伝えする。 金融業界の考え方を取り入れた「サイバーエクスポージャー」とは――テナブル

金融業界の考え方を取り入れた「サイバーエクスポージャー」とは――テナブル

@ITは、2018年2月15日、大阪で「@ITセキュリティセミナー」を開催した。本稿では、テナブルネットワークセキュリティの講演「サイバーエクスポージャー:サイバーリスクを把握し、効果的に対処するための新たな手法」の内容をお伝えする。 連日の「深刻な脆弱性」の報道から何を得て、情報をいかに咀嚼していくべきなのか

連日の「深刻な脆弱性」の報道から何を得て、情報をいかに咀嚼していくべきなのか

連日のように公開される脆弱性情報の中から自分たちに関係するものを見つけ、適切な優先順位で対応するのは容易ではない。この状況に、企業はどう向き合えばよいのだろうか? @ITが、2017年8月30日に開催したセミナー『連日の「深刻な脆弱性」どう向き合い、どう対応するか』のレポート、後編をお届けする。

Copyright © ITmedia, Inc. All Rights Reserved.

テナブルネットワークセキュリティジャパン セールスエンジニア 梅原鉄己氏

テナブルネットワークセキュリティジャパン セールスエンジニア 梅原鉄己氏