9割の組織にサイバー被害があるものの、5割以上は「業務コスト」を把握していない――Tenableの調査:脆弱性を調べる人材が不足

Tenable Network Security Japanが発表した「業務遂行上のサイバーリスク計測と管理に関する報告書」によると、過去24カ月間で1回以上のサイバー被害に遭っている組織の割合は全世界で91%に上った。しかし、適切な業務コストの見積もりができておらず、判断基準が不足していることが分かった。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

Tenable Network Security Japanは2019年4月10日、「業務遂行上のサイバーリスク計測と管理に関する報告書」を国内で発表した。

日本を含む6カ国のITセキュリティ担当者を対象とした報告書によると、過去24カ月間で、1回以上のサイバー被害に遭った組織の割合は91%、サイバー被害による業務混乱を2回以上経験した割合は60%に上った。

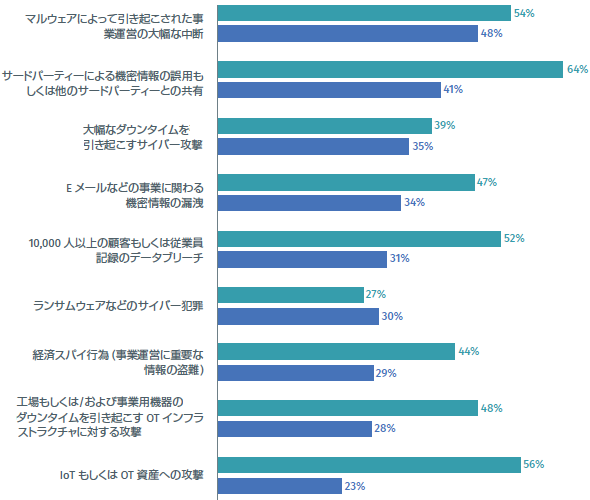

Tenableではサイバー被害を、情報流出や深刻な業務、工場、機器稼働の混乱や中断と定義している。こうしたサイバー被害のうち、過去24カ月間に発生した攻撃で最も多かったのは「マルウェアによって引き起こされた事業運営の大幅な中断」(48%の組織が経験:複数回答)だった。これに「サードパーティーによる機密情報の誤用もしくは他のサードパーティーとの共有」(同41%)や「大幅なダウンタイムを引き起こすサイバー攻撃」(同35%)が続いた。

これに対して2019年に最も不安だと思う最大の脅威は過去24カ月とは順位が異なっていた。「サードパーティーによる機密情報の誤用もしくは他のサードパーティーとの共有」(同64%)が23ポイント増えて首位。これに「IoT(Internet of Things)もしくはOT(Operational Technology)資産への攻撃」(同56%、33%ポイント増)や「マルウェアによって引き起こされた事業運営の大幅な中断」(同54%)が続いた。

サイバーリスクの業務コストを把握できない理由は?

多くの組織でサイバー被害を受けているにもかかわらず、54%の組織がサイバーリスクの業務コストを把握できていないという。その原因は、自社のITセキュリティ部門に、自社システムの脆弱(ぜいじゃく)性を調査する人材が不足していることのようだ。

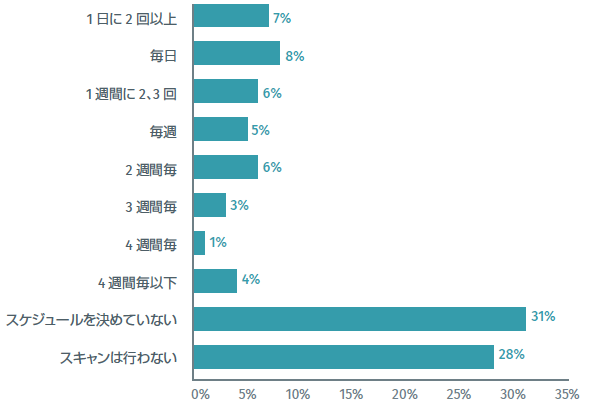

今回の調査によると、1組織当たり平均19人が脆弱性管理に参加していることが分かった。ところが、「セキュリティ部門には迅速に脆弱性をスキャンする人材が十分にいない」と答えた回答者の割合は58%に上った。実際、31%の組織では脆弱性スキャンのスケジュールを決めておらず、28%がそもそもスキャンしないと答えている。

組織が考える有効な対策とは?

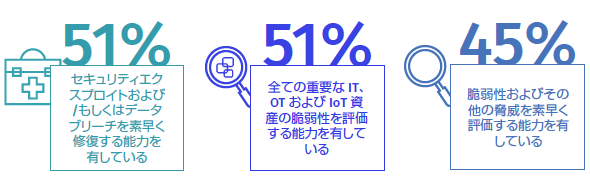

サイバー攻撃への対策として有効だと考えていることでは、セキュリティエクスプロイトの修復や、脆弱性を迅速に評価する能力が挙がった。具体的には、セキュリティエクスプロイトやデータブリーチの素早い修復と、全ての重要なIT、OT、IoT資産の脆弱性評価を挙げた回答者は、それぞれ51%(複数回答)だった。

今後、こうしたシステムの脆弱性管理には、機械学習などのAI(人工知能)が利用される割合が増えそうだ。AIを脆弱性管理に利用している割合は14%、1年以内に利用する予定は29%、2年以内に利用する予定は19%で、利用する予定はないと回答した割合は39%だった。

Tenableでは、今回の調査結果を受け、サイバーリスクを最小化する組織能力向上のための推奨事項を5項目挙げた。

- OTやIoT資産を含め、サイバー攻撃に対して最も脆弱な事業運営と資産を特定する

- 脅威インテリジェンスを活用して、膨大な数の新規の脆弱性を考慮した修復の取り組みを優先付けする

- セキュリティギャップと機会を特定して、組織をサイバー攻撃に対して脆弱な状態にするITセキュリティインフラストラクチャの複雑さを低減する

- 自動化と機械学習により、脆弱性への対応値を測定する

- ITセキュリティスタッフとリソースをさらに活用して、脆弱性管理の効率を向上させる

今回の調査は、米Tenable Network SecurityがPonemon Institute(ポネモン研究所)と共同で2018年11月1〜9日に実施したもの。米国、英国、ドイツ、オーストラリア、メキシコ、日本のITセキュリティ担当者を対象とした。全ての調査対象者は組織内のサイバーセキュリティソリューションの評価や投資管理に関わっている。6万4871人を対象として有効回答数2410人を得た。日本の組織の有効回答数は418人。6カ国を通してエンジニア/技術者の比率は31%。業種のうち10%を超えていたのは、金融サービス、サービス、工業と製造業、公共事業の4つだった。

関連記事

サイバーセキュリティ経営の実践に向けたプラクティス集、IPAが公開

サイバーセキュリティ経営の実践に向けたプラクティス集、IPAが公開

経済産業省とIPAは、サイバー攻撃に対する備えの強化に向けて、国内での実践事例を基にしたプラクティス集を公開した。2017年11月に策定した「サイバーセキュリティ経営ガイドライン Ver.2.0」を実践する際に参考となる考え方や実践事例を載せた。 防御だけでは不十分、先手を打つ方策へ移行せよ――CompTIAのセキュリティレポート

防御だけでは不十分、先手を打つ方策へ移行せよ――CompTIAのセキュリティレポート

CompTIAは米国企業の最新セキュリティトレンドに関するレポートを発表した。サイバーセキュリティでは、完全な防御を目的とした取り組みはもはや意味を成さなくなり、米国企業の目は先手を打つ方法に向いているという。 組織全体のリスクを考えられる「セキュリティ人材」の育て方

組織全体のリスクを考えられる「セキュリティ人材」の育て方

筆者の経験を基に、本当に必要なセキュリティ教育について考える本連載。第2回のテーマは「組織全体のセキュリティ対策を考えられる人の育て方」です。継続的なセキュリティ対策の実施に不可欠な人材をどうすれば育成できるのかについて考えます。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

脆弱性公開後のスキャン頻度(出典:Tenable)

脆弱性公開後のスキャン頻度(出典:Tenable) 特定の組織がサイバー攻撃を効果的に最小化できている理由として考えられる項目(出典:Tenable)

特定の組織がサイバー攻撃を効果的に最小化できている理由として考えられる項目(出典:Tenable)