攻撃者がこぞって実施する「セキュリティの回避法」判明 Fortinetが分析:ランサムウェア亜種は半年で倍増

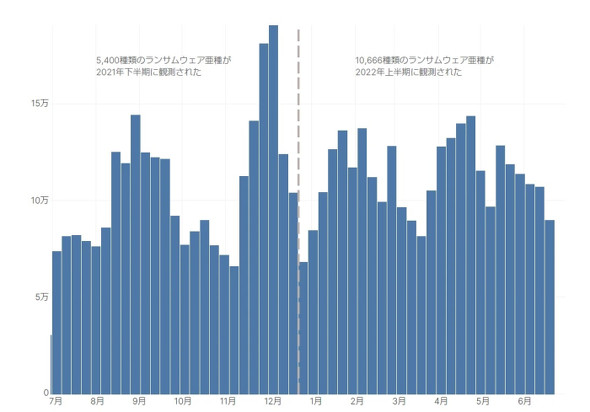

フォーティネットジャパンは、2022年上半期版グローバル脅威レポートを発表した。RaaSによって新たなランサムウェア亜種が次々と作成されており、その数は半年間でほぼ倍増したという。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

フォーティネットジャパンは2022年9月20日、2022年上半期版グローバル脅威レポートを発表した。このレポートは、Fortinetのリサーチ部門であるFortiGuard Labsが2022年上半期に観測した数十億件の脅威を分析して得たインテリジェンスをまとめたもの。

攻撃対象は「エンドポイント」と「OT」

レポートによると、「RaaS」(Ransomware as a Service)の登場によって新たなランサムウェア亜種が次々と作成されており、FortiGuard Labsは2022年上半期中に1万666件のランサムウェア亜種を確認しているという。その数は2021年下半期に比べてほぼ倍になっていた。

攻撃対象として拡大しているのは「エンドポイント」と「OT」(Operational Technology)だという。

「エンドポイントの攻撃には『スプーフィングの脆弱(ぜいじゃく)性(CVE-2022-26925)』や『リモートコード実行の脆弱性(CVE-2022-26937)』などが悪用されている。脆弱性を悪用した攻撃が多いのはOTも同じだ。さまざまな機器やプラットフォームが実際に攻撃されたことで、攻撃者の絶好のターゲットになっていることが明らかになった。こうした攻撃に対してはエンドポイント保護の技術活用が有効だ」

Fortinetは最近拡大している脅威として「ワイパーマルウェア」を挙げた。ワイパーマルウェアは、データを消去するマルウェアで「攻撃手法が高度化し、破壊力が向上している」という。このマルウェアの利用拡大にはウクライナ紛争が深く影響しているとFortinetはみている。

「ウクライナ紛争を契機に、重要インフラを主な標的とする攻撃者がワイパーマルウェアを仕掛ける例が大幅に増加した。FortiGuard Labsは2022年上半期に、新しい主要ワイパー亜種を少なくとも7つ特定し、ウクライナ以外の24カ国でも検知した」

攻撃者が好む「防御の回避法」戦術を取っている

FortiGuard Labsが攻撃者の戦術を検証したところ、最も多く採用していたのは「防御の回避」だという。

「多くの場合、攻撃者はシステムバイナリのプロキシ実行を使用して防御を回避しようとしていた。攻撃者は自らの存在を隠し、正規の証明書でコマンドを隠蔽(いんぺい)した上で信頼されるプロセスを実行して不正行為を働こうとしている。別のプロセスのアドレス空間にコードをインジェクションすることで防御を回避する手法(プロセスインジェクション)も多く利用されている」

関連記事

ランサムウェア保険に意味はあるのか? その効果と限界

ランサムウェア保険に意味はあるのか? その効果と限界

BlackFogはランサムウェア保険の効果と限界を解説した。この種の保険を契約すると、ランサムウェア攻撃の直接的な経済的影響を軽減できる。だが、損害全体はそれをはるかに上回る場合が多いという。 GitHubが比較した2つのセキュリティテストツール、それぞれいつ誰が使う?

GitHubが比較した2つのセキュリティテストツール、それぞれいつ誰が使う?

GitHubは開発者がよく使用するセキュリティツールのうち、SCAツールとSASTツールを取り上げ、それぞれの機能を説明するとともに、GitHubが提供する独自のSCAツールとSASTツールを紹介した。 超入門! セキュリティの基礎を「サイバー攻撃の5W1H」の観点でおさらいしよう

超入門! セキュリティの基礎を「サイバー攻撃の5W1H」の観点でおさらいしよう

セキュリティの素朴な疑問を、話題のトピックスを交えて解説する本連載。第1回は、「サイバー攻撃の5W1H」をテーマに、セキュリティの基礎を紹介する。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.