「ダークWebで個人情報を検出しました」 アカウント“流出”の原因と、その予防策:ESETが解説

個人情報がダークWebに流出した場合、詐欺やアカウント乗っ取りに悪用されるリスクが高まる。ESETがダークWebでの流出が確認された場合の対処を解説した。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

一般的に「ダークWeb」は犯罪の温床と見なされがちだが、正当な目的で運用されているサイトも存在する。検閲や弾圧を避けるために活用されるケースもある。とはいえ、盗まれた個人情報や認証情報が売買される場として悪用されているのも事実だ。

セキュリティベンダーESETは2026年1月13日(米国時間)に公開した記事で、個人情報がダークWebに流出する原因と、流出が確認された場合の対策について解説している。

データ流出の主な経路

個人情報がサイバー犯罪者の手に渡る経路には、幾つかのパターンがある。主な流出経路として、以下が挙げられる。

1:データ侵害

顧客や従業員の情報が大規模に盗まれるケースだ。盗まれた情報は、通常はダークWebで売買される。オンラインでの取引が広がるにつれ、侵害のリスクは高まっている。データを盗み、それを「暴露する」と脅す二重脅迫型のランサムウェア(身代金要求型マルウェア)攻撃の増加によっても、このリスクは高まっている。

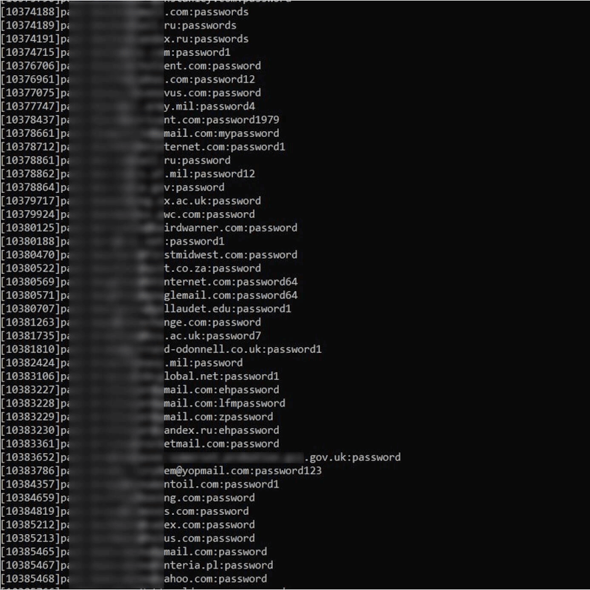

2:情報窃取型マルウェア(インフォスティーラー)

インフォスティーラーは、「RedLine」や「Lumma Stealer」などのサービス型キットにより普及している。正規のアプリケーションやWebページ、広告、フィッシングメールなどに隠されており、資格情報やセッションCookieを盗み出す。これにより、多要素認証(MFA)が回避される恐れがある。

3:フィッシング

生成AI(人工知能)の登場により、攻撃者はより自然な言語でパーソナライズされた攻撃を大規模に展開できるようになった。偽サイトに情報を入力してしまうと、そのデータはダークWebで転売される。

4:偶発的な漏えい

例えばクラウドサービスの設定ミスにより、パスワードなしでデータベースにアクセスできる状態になることで発生する。データが盗まれるだけでなく、削除されて脅迫に使われることもある。

5:サプライチェーン攻撃

自社が直接攻撃されるのではなく、データへのアクセス権を持つサプライヤーやパートナー企業が標的となる。2023年には「MOVEit」の脆弱(ぜいじゃく)性が悪用され、数千の組織と9000万人以上の顧客に影響が及んだ。また、Webスクレイピングで情報を収集するデータブローカーも脆弱なポイントとなり得る。

犯罪者が狙う情報と被害の影響

サイバー犯罪者が特に狙うのは、銀行口座番号やカード情報、アカウントのログイン資格情報、そして個人を特定できる情報(PII)だ。これらを利用してアカウントを乗っ取り、資金を盗み出す他、なりすましによる新規クレジットの申し込みや、公的扶助の不正受給などが行われる。

特に生体認証データは、パスワードのようにリセットできないため極めて機密性が高い。セッショントークンやCookieもMFAを回避するために悪用される。

金銭的被害も深刻だ。米国の報告書によると、詐欺被害者の20%が10万ドル以上の損失を報告しており、10%以上が少なくとも100万ドルを失っている。

ダークWebへの流出が判明した際の緊急対策

個人情報がダークWebに掲載されたという警告を受けた場合、状況に応じて以下の対応を取る必要がある。

- 侵害されたパスワードを変更し、「パスワードマネジャー」を使用して強力で固有の資格情報に更新する

- 全てのアカウントでMFAを有効にする

- SMS(ショートメッセージサービス)ではなく認証アプリケーションやハードウェアセキュリティキーを使用する

- 全てのデバイスからサインアウトし、盗まれたセッションCookieによるアクセスを遮断する

- 銀行に連絡してカードを凍結し、再発行を依頼する

- 主要な信用調査機関でクレジットを凍結し、勝手な口座開設を防ぐ

- PCやデバイスをスキャンし、インフォスティーラーに感染していないかどうか確認する

- 連邦取引委員会(日本では個人情報保護委員会)などの関連当局に報告する

個人情報を守るための長期的な予防策

被害を最小限に抑え、将来のリスクを低減するためには、以下のような継続的な対策が不可欠だ。

- オンラインショップでのゲストチェックアウトの利用や、カード情報を保存しない習慣

- 信頼できるセキュリティソフトウェアを導入し、アプリケーションは公式ストアからのみダウンロードするように徹底する

- 心当たりのないメールやSNS(ソーシャルネットワークサービス)メッセージに含まれるリンク、添付ファイルには細心の注意を払う

- データブローカーに渡る情報を減らすため、SNSアカウントを非公開に設定し、プライバシー保護機能の高いブラウザや検索エンジンを利用する

- 「忘れられる権利」に基づき、データブローカーに対して情報の削除依頼を検討するのも一つの手段

- 「Have I Been Pwned」などのアイデンティティー保護サービスを利用する

- 自身の情報が流出していないかどうかを監視し、早期に対応する

- 仕事用のアカウントでログイン情報を使い回さない

- 企業の機密情報へのアクセスを許し、キャリアに悪影響を及ぼす可能性もある

関連記事

延べ90万超ダウンロード、Chromeウェブストア「おすすめ」の拡張機能がChatGPTとの会話を盗む

延べ90万超ダウンロード、Chromeウェブストア「おすすめ」の拡張機能がChatGPTとの会話を盗む

延べ90万超ダウンロード済みのChromeブラウザの拡張機能で、「ChatGPT」「DeepSeek」との会話内容がブラウジング行動データとともに30分ごとに窃取されていたことが明らかになった。 サイバー犯罪者は企業の従業員をいくらで「闇堕ち」させるのか? 組織を守る方法は

サイバー犯罪者は企業の従業員をいくらで「闇堕ち」させるのか? 組織を守る方法は

サイバー犯罪者が銀行、通信、物流、IT企業などの従業員を勧誘し、内部協力者として悪用する動きが加速している。ダークWebでは「経済的自立への近道」とする報酬を提示する投稿や広告が増加している。 【Googleダークウェブレポート】自身の個人情報がダークウェブに流出していないか確認する

【Googleダークウェブレポート】自身の個人情報がダークウェブに流出していないか確認する

Microsoftアカウントなどへの不正アクセスやフィッシングメールの着信が増えたら、個人情報がダークウェブに流出した可能性がある。ただ、ダークウェブは一般的な検索エンジンなどでは見つけられないため、何が起きているのか分からない。このような場合、Googleが提供する「ダークウェブレポート」を使って、ダークウェブ上に個人情報が漏れていないかどうかを確認するとよい。その使い方を紹介しよう。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.