自分のPCのChrome拡張は安全か? 話題沸騰のAI「Claude Cowork」で権限と挙動をチェックしてみた:Deep Insider AI Practice

Chrome拡張機能は便利ですが、安全なのか気になったことはないでしょうか。私はAIエージェント「Claude Cowork」を使い、自分のPCに入っている拡張機能をセキュリティ解析してみました。すると、AIだけで“自分のPCを監査する”新しい使い方が見えてきました。その手順とポイントを紹介します。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

「毎日使っているそのChrome拡張機能は、本当に安全でしょうか? ChatGPTなどでのチャット内容が盗まれていないでしょうか?」

2026年1月30日に公開されたセキュリティ記事を読んだとき、私は本気で不安になりました。延べ90万超ダウンロードの、しかもChromeウェブストアの「おすすめ」バッジ付き拡張機能が、ユーザーに気付かれない形でChatGPTとの会話内容を外部サーバへ送っていたというのです。

人ごとではありません。私自身も、ChatGPTやClaude、Geminiとの会話をObsidian(ノートアプリ)へ保存するため、複数のエクスポート用拡張機能を使っています。もしこの中に悪意あるものが紛れていたら、プライベート情報や業務上の機密、研究内容、ソースコードまで筒抜けになり得ます。

とはいえ、私には拡張機能のソースコードを一つ一つ読んで安全性を判断できるだけの専門知識はありません。そこで、ローカルファイルも扱えるAIツールに任せることにしました。ちょうど2026年2月10日、一般向けの作業支援ツールClaude CoworkのWindows版がリリースされたので、これを使ってChrome拡張機能のセキュリティを一括チェックしてみました。

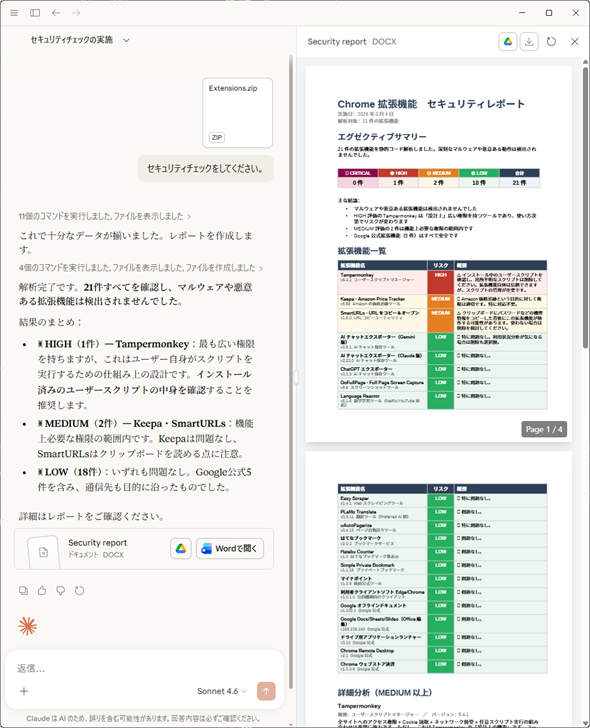

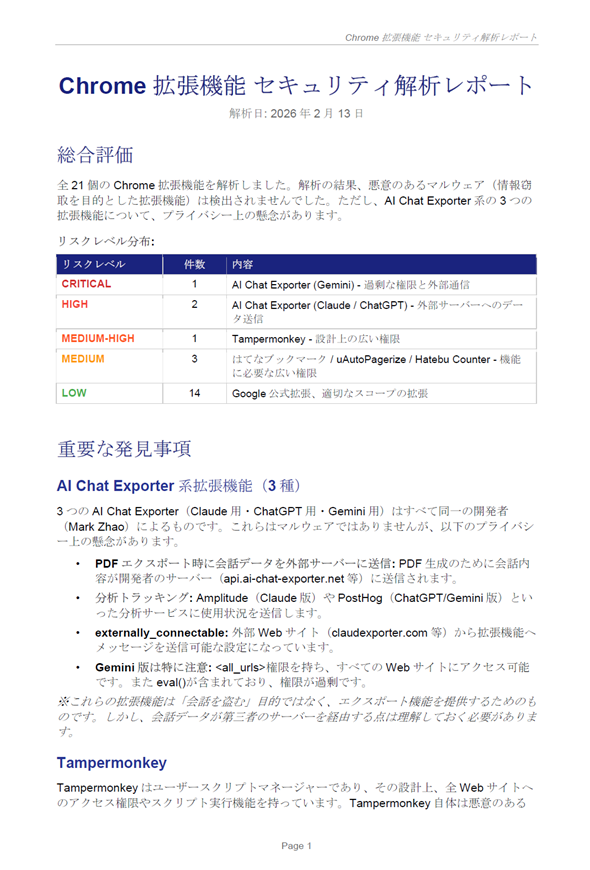

結果は想像以上でした。全Chrome拡張機能のコードを解析し、外部通信や権限、危険度を自動分類したレポートが、ものの約10分で生成されたのです(図1)。レポート全体はこちらで参照できます。

図1 AIが自動生成したセキュリティ解析レポート(実施日:2026年2月13日)

図1 AIが自動生成したセキュリティ解析レポート(実施日:2026年2月13日)全21個のChrome拡張機能を解析し、リスクレベルを「CRITICAL(深刻)」から「LOW(低)」まで自動判定しています。

私はセキュリティ専門家ではありません。それでも、自然言語で指示するだけで「自分のPCを自分で監査する」ところまで到達できました。本稿では、その具体的な手順と、そこから見えてきたClaude Cowork、つまりAIエージェント活用法の一例を共有します。

Claude CoworkでChrome拡張機能のセキュリティチェックを実施する方法

ここからは、私が実際にClaude Coworkに依頼した流れを、読者がそのまま追体験できる形で紹介します。難しい操作はありません。最初に考えたポイントは次の2つだけでした。

- Chrome拡張機能の実体はローカルフォルダにある

- Claude Coworkなら、そのフォルダを解析できそうだ

Chrome拡張機能は特別なバイナリではありません。基本的にはJavaScriptやHTML、manifest.jsonといったテキストベースのソースコードを中心としたファイル群で構成されています。つまり、内容をそのまま読むことができます。

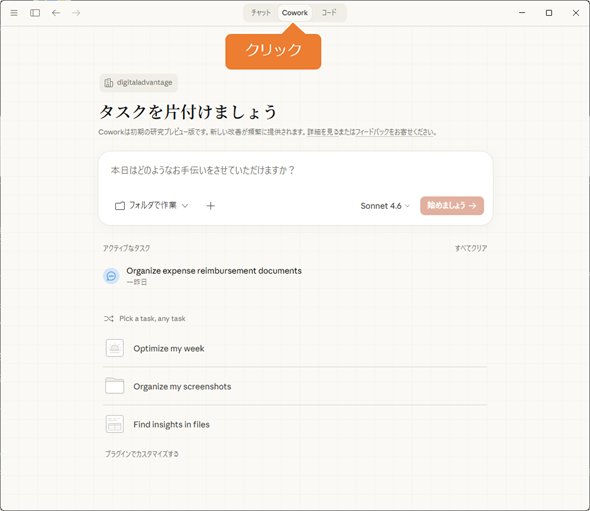

ステップ0:【事前準備】Claude Coworkをインストールして起動する

まずは、Claudeのデスクトップアプリをダウンロードしてインストールしてください。

なお現時点では、Claude Coworkは有償のProプランまたはMaxプランでのみ利用できます。無料版では私と同じ手順は実行できませんが、セキュリティチェック自体は無料のチャットでも可能です。ぜひ最後まで読み進めてみてください。チャットする場合も、Claudeのデスクトップアプリが利用できます。

インストールしたらClaudeのデスクトップアプリを起動します。図2のように、アプリ上部の[Cowork]タブをクリックして開きます。

これで準備は完了です。早速Chrome拡張機能のセキュリティチェックを始めていきましょう。

ステップ1:Chrome拡張フォルダを開く

まずClaude Coworkに、「Chrome拡張機能のセキュリティをチェックできるか」を相談しました。

すると、「Chrome拡張機能はローカルフォルダに展開されており、その中のコードを解析すれば、権限や外部通信などの挙動を確認できる」と教えてくれました。

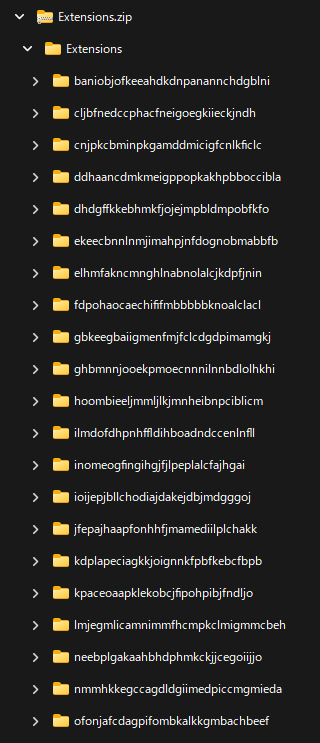

そこで実際に、そのフォルダを開いてみます。Windowsでは、Chrome拡張機能は次の場所に保存されています。

%LOCALAPPDATA%\Google\Chrome\User Data\Default\Extensions

フォルダを開くと、拡張機能ごとに英数字のIDフォルダが並んでいます。その配下にmanifest.jsonやJavaScriptなどのファイルが格納されています。

Claude Coworkからは、「このExtensionsフォルダの中身をZIP形式でまとめてアップロードすれば解析できる」と提案されました。そこで、その指示に従ってフォルダをZIP化することにしました(図3)。

この時点で、最初に想定していた「フォルダを直接解析する」形ではなくなりました。ただしClaude Coworkはローカル環境でPythonコードを実行できるため、ローカルのデータを解析するという目的自体は変わりません。

なお、Coworkのチャット欄左下にある[フォルダで作業]−[別のフォルダーを選択]から対象フォルダへのアクセスを許可すれば、ZIPファイルにまとめなくてもフォルダを直接解析できます。本稿では、私が実際に試した方法に沿ってZIPファイルをアップロードする手順を紹介していますが、フォルダを直接指定する方法でも同じ結果が得られます。

ステップ2:Claude Coworkに拡張機能ZIPをアップロードして分析を開始する

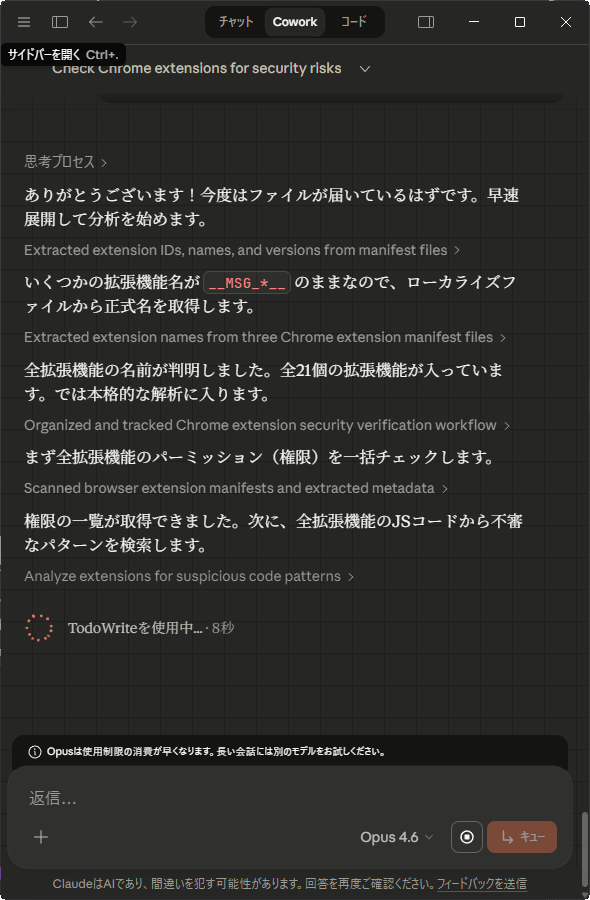

Claude Coworkの指示に従い、作成したZIPファイルをドラッグ&ドロップなどでアップロードします。すると、CoworkがZIPファイルを展開し、拡張機能の解析を自動的に開始しました。

CoworkはZIPファイルを展開し、まず各拡張機能のmanifest.jsonを読み取って、拡張機能名やバージョン、権限(permissions)などの情報を抽出します。その後、JavaScriptコードを解析して外部通信や不審なコードパターンがないかどうかをチェックしていきます。解析の過程はCoworkの画面でリアルタイムに確認できます(図4、図5)。

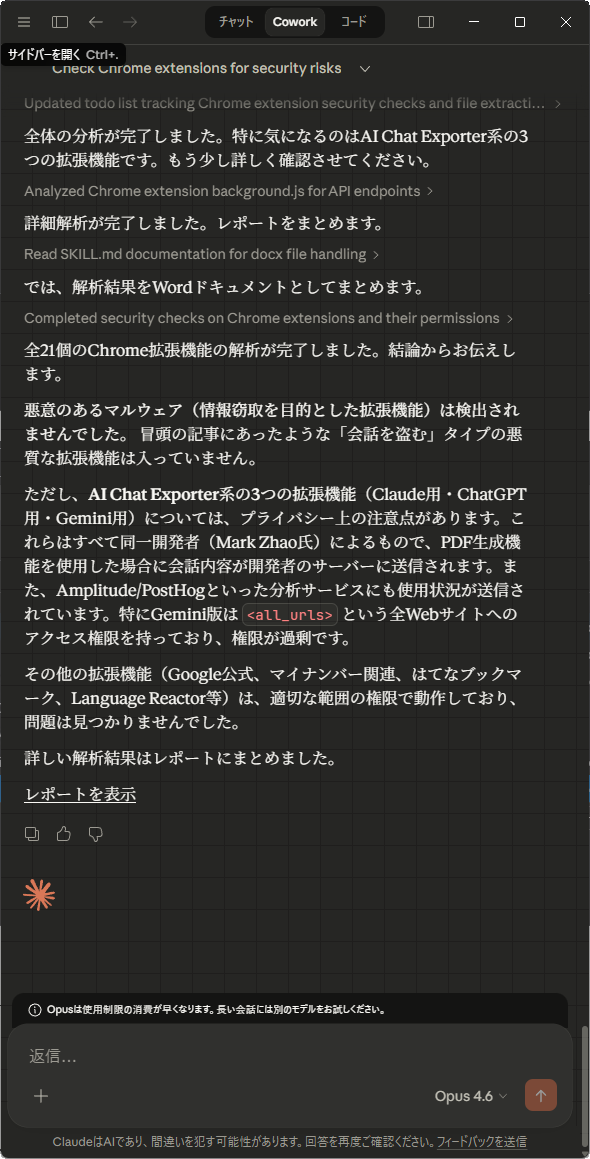

拡張機能の数にもよりますが、私の環境では全21個の拡張機能について、ステップ1の作業から含めても約10分で解析を完了できました。解析が完了すると、リスト1のような解析結果の要約とともに、前掲の図1で示した詳細なレポートが出力されました。

全21個のChrome拡張機能の解析が完了しました。結論からお伝えします。

悪意のあるマルウェア(情報窃取を目的とした拡張機能)は検出されませんでした。 冒頭の記事にあったような「会話を盗む」タイプの悪質な拡張機能は入っていません。

ただし、AI Chat Exporter系の3つの拡張機能(Claude用・ChatGPT用・Gemini用)については、プライバシー上の注意点があります。これらはすべて同一開発者(Mark Zhao氏)によるもので、PDF生成機能を使用した場合に会話内容が開発者のサーバーに送信されます。また、Amplitude/PostHogといった分析サービスにも使用状況が送信されています。特にGemini版は <all_urls> という全Webサイトへのアクセス権限を持っており、権限が過剰です。

その他の拡張機能(Google公式、マイナンバー関連、はてなブックマーク、Language Reactor等)は、適切な範囲の権限で動作しており、問題は見つかりませんでした。

詳しい解析結果はレポートにまとめました。

レポートを表示

ステップ3:深刻/高リスクと判定された拡張機能を深掘りチェックする

解析レポートを見て、私はすぐにCoworkに追加で質問しました。理由は単純で、次の3つの拡張機能が「CRITICAL(深刻)」「HIGH(高)」とリスク判定されていたからです。

- AI Chat Exporter(Gemini)

- AI Chat Exporter(Claude)

- ChatGPT Exporter

レポート上では「会話データをサーバに送信」といった説明もあり、正直、冒頭で紹介した“会話を盗む拡張機能”と同じではないかと疑いました。そこでClaude Coworkに、その場でこう質問しました(リスト2)。

この3つは、どのタイミングで、どんな情報を、どこに送っていますか?

常に自動で送っている(盗む)挙動がないかも確認してください。

するとCoworkは、該当拡張機能のコードを追加で見直し、通信の「発生条件(いつ送るか)」と「送信先(どこに送るか)」を整理して説明してくれました。

結論としては、冒頭の記事のように“ユーザーが気付かない形で定期的に会話を送信する”挙動は見つからず、私の環境では最終的に「直ちに危険なマルウェアではない」という判断になりました。

まとめ: Claude Coworkの活用ヒント

ここまで、Claude Coworkを使ってChrome拡張機能のセキュリティをチェックする手順を紹介してきました。今回行った作業は、特別なセキュリティツールや専門知識を必要とするものではありません。拡張機能のフォルダをまとめてアップロードし、AIに解析を依頼し、気になる点を追加質問するだけです。

もちろん私は、ある程度の前提知識を持っていました。例えばChrome拡張機能の仕組みや、拡張機能のフォルダがローカルに保存されていること、そしてソースコードを解析すれば挙動を確認できることです。私自身もChrome拡張機能を開発しており、例えば次のようなツールを公開しています。

こうした経験があったため、「AIにコードを解析させればセキュリティチェックもできるのではないか」という発想が最初からありました。

とはいえ、今回の記事をここまで読んだ皆さんであれば、もう同じことを試すことができます。Chrome拡張機能に限らず、ローカルにあるプログラムやスクリプト、設定ファイルなどについても、AIに解析させて安全性を確認するという使い方が可能です。

つまり、AIエージェントは「コードを書くためのツール」だけではありません。自分のPC環境を調べたり、ソフトウェアの挙動を理解したりするための「個人監査ツール」としても活用できます。こうした使い方を思い付いていなかった方にとって、本稿がそのヒントになれば幸いです。

Deep Insider編集長の一色です。こんにちは。

今回のようにAIを使ってセキュリティチェックを行う最大のメリットは、AIエージェントに自分のPC環境をそのまま監査させられることだと思います。しかも、自然言語で指示するだけなので、専門知識はほとんど必要ありません。本稿で紹介した手順をそのまま実行すれば、多くの人が私と同じことを再現できるはずです。

さらにAIの強みは、解析結果を見て疑問に思った点を、そのまま追加質問できることです。まるでセキュリティ専門家に「ここはどういう意味ですか」と聞くように、不安な部分を深掘りして確認できます。しかもAIはコードを再解析しながら説明してくれるため、場合によっては人に聞くよりも詳細に調査してくれることもあります。

こうした使い方は、まだあまり知られていないかもしれません。AIエージェントを「便利な自動化ツール」程度に考えている人も多いと思います。しかし実際には、今回のようにソフトウェアの挙動を調べたり、自分のPC環境を監査したりする用途にも活用できます。

つまりAIエージェントによって、PCでの作業の進め方そのものが変わり始めているのです。専門家に依頼しなくても、手元のPCでAIと一緒に調査や検証ができる時代になりつつあります。こうした変化が、今後の仕事やビジネスの進め方にどんな影響を与えるのか、私自身もとても興味を持って見守っています。

次の一歩: 知っておきたいオススメ機能「スキル」

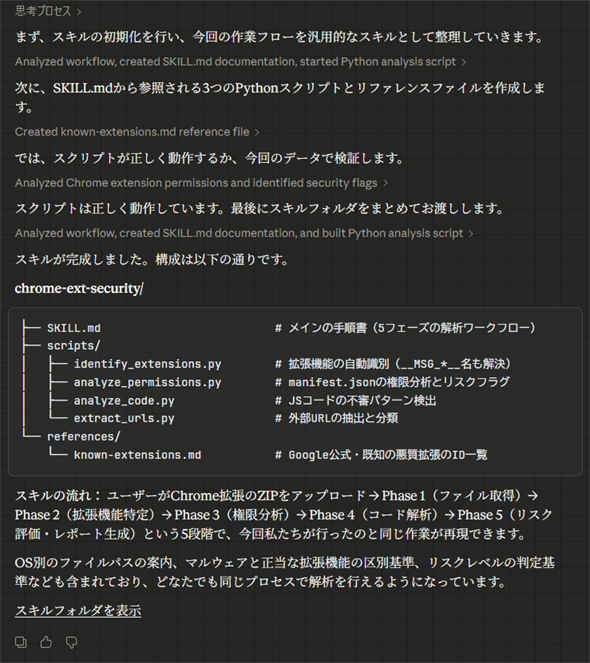

今回紹介した作業を「また実行したい」「他の人にも使ってもらいたい」と思った場合は、Claudeのスキル(Skill)として保存して再利用することもできます。スキル化しておけば、同じ手順をAIに何度でも実行させることが可能になります。

スキル化すれば再利用できる

スキルの作成は難しくありません。基本的にはCoworkに対して「この手順をスキルとして作成してください」と依頼するだけです。するとAIが自動的にスキルの構成ファイルを生成します(図6)。

作成されたスキルは、そのまま自分の環境に登録できます。デスクトップアプリの右上に表示される[自分のスキルにコピー]ボタンをクリックするだけで、自分のスキル一覧に追加されます(図7)。

さらにスキルはZIPファイルとしてダウンロードできるため、他のユーザーと共有することも可能です。今回作成したスキルも以下のリンクをクリックするとダウンロードできます。

【Claude無料版OK】スキルでChrome拡張機能をチェックする

ダウンロードしたスキルは、Claudeから簡単に登録できます(Web版、デスクトップアプリのどちらでも可能)。Claudeの左側サイドバーを開き、[カスタマイズ]をクリックすると[カスタマイズ]ページが表示されます。そこで左上の[スキル]をクリックし、右側の[スキル]欄の上部にある[+]ボタンから[スキルをアップロード]を選択します。最後に表示される[スキルアップロード]ダイアログにZIPファイルをドラッグ&ドロップすれば登録完了です(図8)。

登録後は、チャットやCoworkで拡張機能のZIPファイルをアップロードした状態(Coworkの場合は拡張機能フォルダへのアクセスを許可した状態)で、次のように指示するだけで実行できます。

chrome-ext-securityスキルを使って、Chrome拡張機能のセキュリティチェックをしてください

このように指示すると、図9のように解析レポートが自動生成されます。なお、チャット経由で実行した場合は処理にやや時間がかかり、私の環境では約20分ほどかかりました。

チャットベースの実行では、解析の観点が若干変わることもあるようです。今回の例でも、最初の調査では「CRITICAL(深刻)」判定だった項目が、スキル実行では「LOW(低)」に変わっていました。これは、最初の解析では「会話データの送信」を重点的に確認したのに対し、スキル実行ではより一般的な拡張機能リスク評価として分析されたためと考えています。

AIによる解析では、このように重視する観点によって評価が変わる可能性がある点も考慮した方がよいでしょう。レポート結果をそのまま受け取るだけでなく、気になる点を追加質問して深掘りすることで、より納得感のあるセキュリティチェックができます。

まずは自分のChrome拡張機能を対象に、本稿の手順でセキュリティチェックを試してみてください。AIエージェントを使った「自分のPCの自己監査」は、思っている以上に簡単に始められます。

Copyright© Digital Advantage Corp. All Rights Reserved.

図3 ExtensionsフォルダをZIP化した「Extensions.zip」の内容例

図3 ExtensionsフォルダをZIP化した「Extensions.zip」の内容例 図4 Claude Coworkが拡張機能ZIPを展開し、manifest情報を取得して解析を進めている様子

図4 Claude Coworkが拡張機能ZIPを展開し、manifest情報を取得して解析を進めている様子 図5 Chrome拡張機能の解析が完了し、結果をMicrosoft Wordレポートとしてまとめている様子

図5 Chrome拡張機能の解析が完了し、結果をMicrosoft Wordレポートとしてまとめている様子

図7 生成されたスキルを自分のスキルとして登録する

図7 生成されたスキルを自分のスキルとして登録する