多要素認証でも守れない 「インフォスティーラー」を“正しく”恐れよ:辻伸弘の「投げます。一石、」(3)(2/2 ページ)

特に深刻だと私が考えているのは、ブラウザの「同期」機能だ。最近のブラウザは、アカウントにログインすることで、他の端末と情報を同期できる。真新しい端末でも、これまで使っていたブックマークが同期されるだけでなく、IDやパスワードも同期してくれる。

組織内ネットワークを堅牢(けんろう)にした上で端末を守っていたとしても、リモートワークをしている従業員や委託先の社員などが、自組織の保護下にない私物を含む端末のブラウザの同期機能を使っていたとしたら? 保護下にない端末がインフォスティーラーに感染し、ブラウザに保存された情報が窃取されると、組織で利用しているアカウントやクラウドサービスなどの認証情報までが攻撃者の手に渡ってしまうのだ。同期設定一つで、組織の保護下にない端末が攻撃者をあなたの組織のリソースへ招き入れてしまう。この「同期問題」は非常に根が深い。

LummaやVidar、StealCといった主要なインフォスティーラーは、今や「マルウェア・アズ・ア・サービス」となっている 。週わずか130〜200ドル程度のサブスクリプション料で、専門知識のない人間でも数クリックで好みの機能を備えたインフォスティーラーを生成できる状況にある。つまり、こうした脅威は、今や一部の高度な攻撃者だけのものではなく、比較的低いスキルレベルでも少しの金銭とモチベーションさえあれば生み出すことができてしまうというのが現状である。

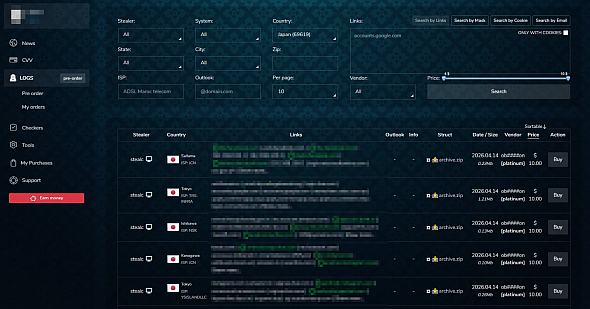

加えて盗まれた認証・認可情報は、それ専用のマーケットで販売されている。あるマーケットでは、1台の端末から窃取した認証・認可情報がわずか10ドル程度で販売されている。また、最近ではサブスクリプションに加入することで、インフォスティーラーで窃取した情報を定期的に提供するサービスも存在している。

掲載したサイトは攻撃者にとって非常に便利で、特定のドメインで検索をかけられるだけではなく、「クッキーが含まれているもの(ONLY WITH COOKIES)」といった条件で検索できる。つまり、認可情報を含み、確実に多要素認証を回避してログインできるアカウントを選別して購入することもできる。

インフォスティーラーの事例が見つからないという問題

この種の被害は、被害組織からのリリースやそれを受けた報道で明言される例がほとんどない。理由としては、前述の通り組織の保護下にないところで感染してしまって情報が窃取される場合、ログによる追跡ができないことが挙げられる。そのため、被害端末と思われるものへの調査を行うことも困難であり、仮に調査ができたとしても、開始したときにはインフォスティーラーが消えてしまっていることも考えられる。

窃取された認証・認可情報を用いてログインされたサービスやシステム側から見ると、なぜだか分からないが多数のログイン試行などなく、一発で侵入に成功しているようにしか見えない。すなわち、被害に遭っているがその因果関係を立証することができず、明言できないという状況が生まれてしまう。

既にマーケットの一例を紹介した通り 、被害が発生していないわけではないことは明らかである。では、どうすれば防ぐことができるのだろうか。

まず、ブラウザへのパスワード保存を原則禁止にすること。私は15年以上、独立したパスワード管理ソフトウェアを愛用している。クラウド型のパスワード管理ソフトウェアなら、端末内に認証情報が保存されず、マスターパスワードに物理キーなどの強力な認証方法を併用することで、インフォスティーラーに対する耐性を劇的に高められる。所属組織の端末には一切パスワードを保存していない。不便かもしれないが、それこそが自分と組織を守ることだと確信している。

クラウド型のパスワード管理ソフトウェアの利用も有効だが、日本企業では統合管理ツールとしての導入が進んでおらず、個人の管理に依存し過ぎている現状がある。これらを組織がサポートしてくれれば、ブラウザに重要な情報が保存され集約される問題も、ブラウザ間の同期問題も、ある程度クリアになると思っている。

辻伸弘 (@ntsuji):「なんでもかんでもVPNのせいにすな」 / X

https://x.com/ntsuji/status/2022601527706386745

辻伸弘 (@ntsuji):「なんでもかんでもVPNのせいにすな 2」 / X

https://x.com/ntsuji/status/2041098695564001512

昨今では、多要素認証の重要性を理解している組織も増えてきている。基本的には従業員に向け多要素認証を徹底していたとしても、メンテナンス用のアカウントや、テストのために作った一時的なアカウントで多要素認証が使われておらず、そこから侵入を許したというパターンもある。果たしてこれは「VPNが悪い」のだろうか。

かつては脆弱性だらけの印象のあったOSやアプリケーションも、今では多大な投資の結果、一時期と比較すると公表される脆弱性は激減したように感じられる。おそらくVPN機器を提供するベンダーもその途上であり、何事においても単に“脱”を考えるのは安易な選択かもしれない。

筆者紹介

辻伸弘

ソフトバンク株式会社

セキュリティリサーチャー

コンピュータの専門学校に通いながら、サイバーセキュリティを手探りで学び、侵入テストの仕事に就きたくて上京。現在は、侵入テストだけでなく、事件・事故を調査するセキュリティリサーチの仕事にも携わっている。侵入テストで培った攻撃者視点や分析力と、リサーチで得た情報・知識を基に、執筆や講演などのエバンジェリストとしても幅広く活動する。

Copyright © ITmedia, Inc. All Rights Reserved.